小王斯基

小王斯基- 关注

据 Bleeping Computer 网站披露,研究人员发现了一项大规模网络钓鱼活动。攻击者滥用 Facebook 和 Messenger 引诱数百万用户访问网络钓鱼页面,诱骗用户输入帐户凭据。

经研究人员分析,钓鱼活动背后的操作者可以利用这些被盗账户,向用户的朋友进一步发送钓鱼信息,通过在线广告佣金获得了大量收入。

根据一家专注于人工智能的网络安全公司 PIXM 称,钓鱼活动至少从 2021年 9 月就开始活跃,在 2022 年 4 月至 5 月达到顶峰。

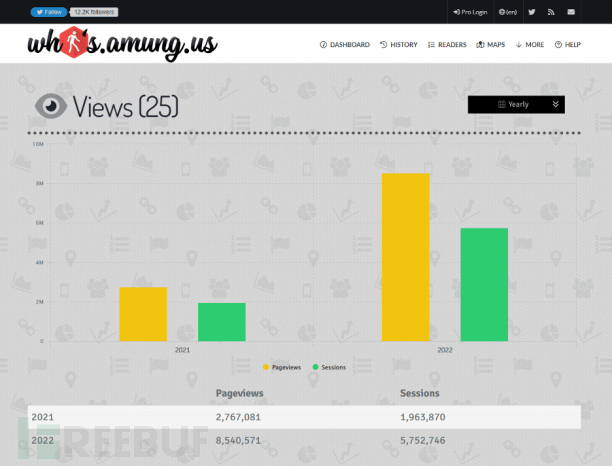

PIXM 通过追踪威胁攻击者,绘制了钓鱼活动地图,发现其中一个被识别出的钓鱼网页承载了一个流量监控应用程序(whos.amung.us)的链接,该应用程序无需认证即可公开访问。

大规模的滥用

目前,尚不清楚钓鱼活动最初是如何开始的,但 PIXM 表示,受害者是通过一系列源自 Facebook 、Messenger 的重定向到达钓鱼登陆页面的,在更多的 Facebook 账户被盗后,威胁攻击者使用自动化工具向被盗账户好友进一步发送钓鱼链接,造成了被盗账户大规模增长。

另外,虽然 Facebook 有自身保护措施,可以阻止钓鱼网站 URL 的传播,但威胁攻击者使用某个技巧,绕过了这些保护措施。

再加上,钓鱼信息使用了 litch.me、famous.co、amaze.co 和 funnel-preview.com 等合法的 URL 生成服务,当合法的应用程序使用这些服务时,阻止这些服务成为了一个很难解决的问题。

网络钓鱼活动中使用的一些 URL(PIXM)

值得注意的是,研究人员未经身份验证,成功访问了网络钓鱼活动统计页面,经过对数据信息分析后发现,在 2021 年,有 270 万用户访问了其中一个网络钓鱼门户,这个数字在 2022 年上升到 850 万,侧面反映了钓鱼活动在大规模增长。

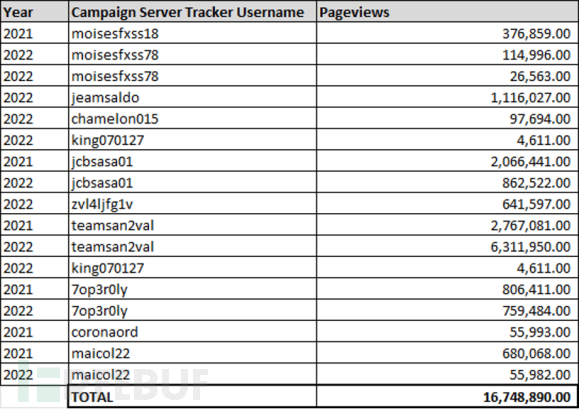

通过深入研究,研究人员确定了 405 个用作钓鱼活动标识符的独特用户名,每个用户名都有一个单独的 Facebook 网络钓鱼页面,这些钓鱼网页的页面浏览量从只有 4000 次到数百万次不等,其中一个页面浏览量更是高达 600 万次。研究人员认为,这 405 个用户名仅仅占钓鱼活动所用账户的一小部分。

已识别的传播用户样本 (PIXM)

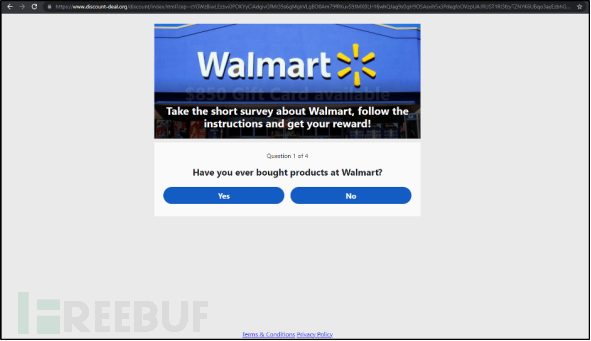

另外,研究人员披露,当受害者在钓鱼网站的登陆页面上输入凭证后,新一轮重定向就会开始,立刻将用户带到广告页面、调查表等。

一个向钓鱼用户展示的广告 (PIXM)

威胁攻击者能够从这些重定向中获得推荐收入,在这种如此大规模的钓鱼活动中,估计能有数百万美元的利益。

追踪威胁攻击者

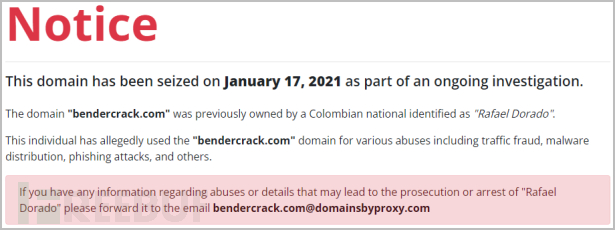

值得一提的是,PIXM 在所有登陆页面上都发现了一个通用代码片段,其中包含一个是对已被查封网站的引用,该代码片段是对名为 Rafael Dorado 的哥伦比亚男子调查的一部分。

目前尚不清楚是谁查封了该域名并在网站上发布了通知。通过反向 whois 查询,指向了伦比亚一家合法的网络开发公司和提供 Facebook “like bots” 和黑客服务的旧网站链接。

PIXM 已经和哥伦比亚警方与国际刑警组织分享了调查结果,同时强调尽管许多已识别的 URL 已下线,但钓鱼活动仍在进行中。

参考文章:

https://www.bleepingcomputer.com/news/security/massive-facebook-messenger-phishing-operation-generates-millions/

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

即时讯息

即时讯息