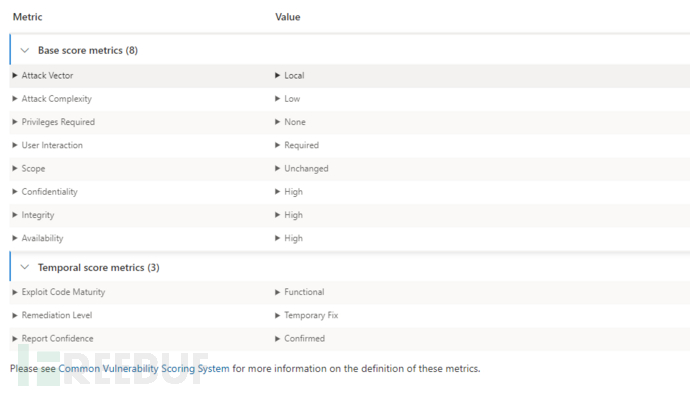

近日,网络安全研究人员发现了一个新的 Microsoft Office 零日漏洞,编号 CVE-2022-30190。只需打开 Word 文档即可通过 Microsoft 诊断工具 (MSDT) 执行恶意 PowerShell 命令,也可以运行任意代码。这也就意味着,攻击者可以安装程序、查看、更改或删除数据,或者在用户权限允许的上下文中创建新帐户。

近日,网络安全研究人员发现了一个新的 Microsoft Office 零日漏洞,编号 CVE-2022-30190。只需打开 Word 文档即可通过 Microsoft 诊断工具 (MSDT) 执行恶意 PowerShell 命令,也可以运行任意代码。这也就意味着,攻击者可以安装程序、查看、更改或删除数据,或者在用户权限允许的上下文中创建新帐户。

所幸,微软方面很快有了应对措施。5月30日,微软发布了相关的缓解措施,可阻止攻击者利用该零日漏洞发起远程攻击,具体如下:

其余缓解措施

由于攻击者使用MSDT URL协议来启动故障排除程序并在易受攻击的系统上执行代码,因此管理员和用户也可以通过禁用该协议来规避CVE-2022-30190零日漏洞带来的威胁。

具体操作方式如下:

1、以管理员身份运行命令提示符;

2、备份注册表项,请执行命令“reg export HKEY_CLASSES_ROOT\ms-msdt ms-msdt.reg”

3、执行命令“reg delete HKEY_CLASSES_ROOT\ms-msdt /f”

在微软发布CVE-2022-30190漏洞补丁后,用户也可以通过启动提升的命令提示符并执行 reg import ms-msdt.reg 命令来撤消解决方法(文件名是禁用协议时创建的注册表备份的名称)。

虽然微软表示 Microsoft Office 的受保护视图和应用程序防护将阻止CVE-2022-30190攻击,但 CERT/CC 漏洞分析师 Will Dormann发现,如果目标预览恶意文档还有可能是Windows资源管理器,因此还建议禁用 Windows 资源管理器中的“预览”窗格以删除此攻击媒介。

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2022-30190