流苏_

流苏_- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

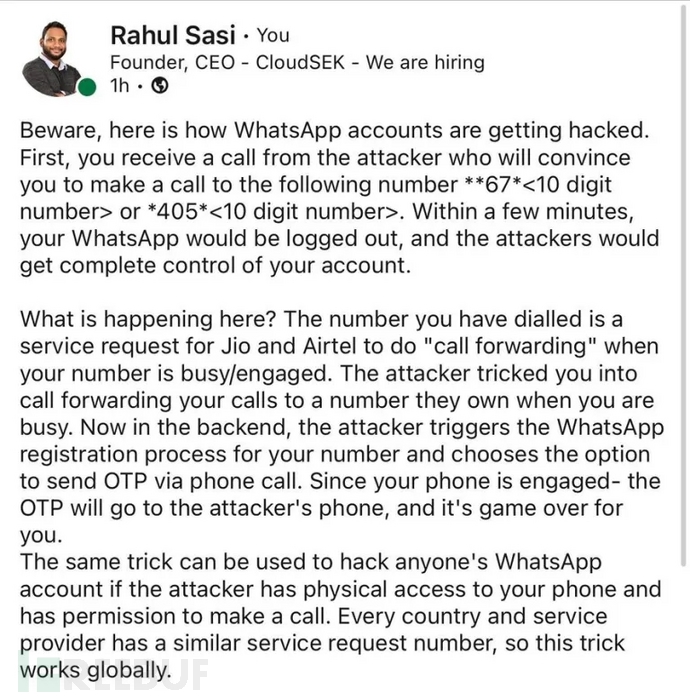

近日,CloudSEK 创始人 Rahul Sasi警告称,一个新的WhatsApp OTP 骗局正在被广泛利用,攻击者可以通过电话劫持用户的账户。

近日,CloudSEK 创始人 Rahul Sasi警告称,一个新的WhatsApp OTP 骗局正在被广泛利用,攻击者可以通过电话劫持用户的账户。

整个攻击过程极为简单,攻击者打电话给用户,诱导他们拨打以405或67开头的电话号码。一旦接通后,只需要几分钟用户就对账户失去了控制权,攻击者将会接管他们的账户。听起来这似乎有点不明所以,而Sasi也在Twitter 上解释了整个攻击场景,如下图所示:

攻击具体如何实现?

根据 Sasi 的说法,攻击者诱导用户拨打的电话号码是Jio 和 Airtel 在移动用户忙时进行呼叫转移的服务请求。因此当用户拨打了号码之后,实际上会转移到攻击者控制的号码,并迅速启动 WhatsApp 注册过程以获取受害者号码,要求通过电话发送OPT。

由于电话正忙,电话被定向到攻击者的电话,从而使他能够控制受害者的 WhatsApp 帐户。这就是攻击者在注销时获得对受害者 WhatsApp 帐户的控制权的方式。

尽管该骗局目前针对的是印度的 WhatsApp 用户,但 Sasi 解释说,如果黑客可以物理访问手机并使用此技巧拨打电话,攻击者可以破解任何人的 WhatsApp 帐户。

由于每个国家和服务提供商使用的服务请求编号都有些相似,因此这个技巧可能会产生全球影响。保护自己的唯一方法是避免接听来自未知号码的电话,并且不要相信他们拨打陌生号码。

WhatsApp多次遭攻击

同样是在2022年,安全研究人员发现,恶意攻击者在钓鱼活动中伪造了来自 WhatsApp 的语音信息通知,并且利用了合法的域名来传播恶意软件窃取信息。

云电子邮件安全公司 Armorblox 的研究人员发现了攻击者针对 Office 365 和 Google Workspace 账户进行攻击的恶意活动,在该活动中使用了与道路安全中心相关的域名来发送电子邮件,经调查该组织位于俄罗斯莫斯科地区。根据周二发表的一篇博客文章,该网站本身是合法的,它与莫斯科的国家道路安全有关,属于俄罗斯联邦内政部。

研究人员说,到目前为止,攻击者发送的邮件数量已经达到了 27660 个,该攻击活动通知受害者有一个来自 WhatsApp 聊天应用程序的 " 新的私人语音邮件 ",并附加了一个链接,并声称允许他们播放该语音。研究人员说,攻击的目标组织包括医疗保健、教育和零售行业。

攻击者的诈骗策略包括在那些发送的电子邮件中获得用户信任来进行社会工程学攻击;通过伪造 WhatsApp 合法品牌,利用合法的域名来发送电子邮件。

参考来源:https://www.hackread.com/new-whatsapp-otp-scam-allow-hackers-hijack-account/

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee2022)