目录

前言

一、国内外安全政策、法规、动作

1.国际动态

2.国内动态

二、4月重大安全事件

1.美国主战网络攻击武器“蜂巢”(Hive)4月全面曝光

2.安恒猎影实验室发现疑似蔓灵花APT组织伪装多国身份攻击孟加拉国

3.官方通告,北京健康宝遭境外网络攻击

4.微博发布IP属地功能升级公告:全量显示评论IP属地

5.国际汽车租赁巨头Sixt遭到网络攻击,全球系统中断

6.Stormous勒索软件团伙攻击可口可乐公司

三、4月APT威胁

1.APT威胁攻击综述

2.APT组织情报

四、4月勒索攻击

1.勒索攻击综述

2.勒索数据量排名

3.勒索团伙/软件

五、4月挖矿情报

六、4月暗链情报

七、4月漏洞情报

1.漏洞情报数据

2.重要漏洞回顾

3.高关注漏洞

八、黑灰产情报

九、安全数据说安全

前言

全球时局不断变化,世纪疫情交织叠加,国际环境日益复杂,随着网络安全技术的日益创新发展,各国对弈不再是明面的武器时代,更多的是见不到硝烟的网络暗战。知己知彼,了解国内外网络安全信息,不容忽视。

安恒信息安全数据部基于部门数据能力,每月推出《安恒信息网络安全月报》,希望能帮助大家及时了解国内外政策法规、国内外重大安全事件,掌握当月漏洞态势、APT攻击、勒索攻击、挖矿、黑灰产、暗链等信息,为网络安全规划与建设提供决策依据。

一、国内外安全政策、法规、动作

4月,国内外在网络安全领域,提出了多方面的政策法规,覆盖汽车、制造、金融、能源、政府、国防、通信等行业。本次收录国际动态10条,国内动态9条。

二、4月重大安全事件

1.美国主战网络攻击武器“蜂巢”(Hive)4月全面曝光

时间:4月19日

概述:中国国家计算机病毒应急处理中心发布了《美国中央情报局(CIA)“蜂巢”恶意代码攻击控制武器平台分析报告》,对“蜂巢”(Hive)恶意代码攻击控制武器平台进行了分析。

影响:美国中央情报局(CIA)依托蜂巢平台建立的覆盖全球互联网的间谍情报系统,正在对世界各地的高价值目标和社会名流实施无差别的网络监听。一旦蜂巢完成全球重点部署战略,那么全球都将处于美国网络威胁的辐射之下。

建议:国家、企业和个人要高度重视网络战,做好相应的准备。加快推进国产可信设备和操作系统的布局,避免因网络战而遭受损失。企业加强网络安全防护,个人加强网络安全意识。

参考链接:

https://ti.dbappsecurity.com.cn/info/3335

2.安恒猎影实验室发现疑似蔓灵花APT组织伪装多国身份攻击孟加拉国

时间:4月25日

概述:安恒安全数据部猎影实验室捕获到多个疑似蔓灵花组织的活动样本。蔓灵花组织利用得到权限的巴基斯坦、孟加拉国政府邮箱发起网络攻击活动,我们发现其中一处回连域名使用了中文拼音,疑似伪装为我国进行攻击。

影响:该组织似乎开始借助这些年攻击活动中积累各类入侵成果,不断扩大自己的攻击范围和提升攻击的迷惑性。报告主要为疑似蔓灵花对其他国家的攻击,但是不排除会采用相同的手法和工具对我国发起攻击。

建议:加强网络防御措施,有针对性地进行防御、检测、响应和预防。

参考链接:

https://mp.weixin.qq.com/s/RKuC4CZ4to0qzKHPbMUCtA

3.官方通告,北京健康宝遭境外网络攻击

时间:4月28日

概述:北京市委宣传部对外宣布,28日,北京健康宝使用高峰期遭受网络攻击,经初步分析,网络攻击源头来自境外,北京健康宝保障团队进行及时有效应对,受攻击期间,北京健康宝相关服务未受影响。

处置建议:强化相关疫情工作人员安全意识培养,防范勒索及钓鱼等攻击方式,相关网络安全保障团队继续坚守阵地,全维度管控、全网络防护、全天候运行,结合风险分析,防患于未然。

参考链接:

https://www.4hou.com/posts/zY1r

4.微博发布IP属地功能升级公告:全量显示评论IP属地

时间:4月28日

概述:新浪微博社区管理官方微博发布IP属地功能升级公告。公告表示,全量显示评论IP属地,个人主页展示账号IP属地。

影响:微博发布评论会显示IP属地。IP属地显示规则为国内显示到省份/地区,国外显示到国家。

建议:网络非法外之地,个人言论应该符合国家法律法规,禁止恶意造谣、冒充当事人蹭流量等恶意行为,确保自己发言的真实性。

参考链接:

https://baijiahao.baidu.com/s?id=1731330074953358726&wfr=spider&for=pc

5.国际汽车租赁巨头Sixt遭到网络攻击,全球系统中断

时间:4月29日

概述:国际汽车租赁巨头Sixt遭到网络攻击,部分业务系统被迫中断,运营出现大量技术问题。据猜测,此次攻击可能属于勒索软件攻击,目前暂时没有相关组织表示负责。

影响:IT系统被限制访问,导致了Sixt公司的客户、代理和业务点发生业务中断。只有对业务连续性至关重要的系统仍保持运行,比如主网站和应用程序等。公司的客户服务中心和部分分支机构受影响较大,大多数汽车预定都是通过笔和纸进行的,服务热线短时离线后恢复,业务陷入混乱。

建议:企业加强应对网络攻击和勒索威胁的安全防护措施,不要低估黑客的技术手段。

参考链接:

https://www.secrss.com/articles/42040

6.Stormous勒索软件团伙攻击可口可乐公司

时间:4月29日

概述:Stormous勒索软件团伙在其泄密网站上发布帖子,宣布入侵了跨国饮料公司可口可乐公司。勒索组织宣布入侵了该公司的一些服务器并窃取了 161GB。

影响:网络犯罪团伙似乎要求支付 64,396.67 美元(1.6467000 比特币)。

建议:企业加强防勒索安全防护,个人注意信息数据保护。

参考链接:

https://ti.dbappsecurity.com.cn/info/3335

三、4月APT威胁

1.APT威胁攻击综述

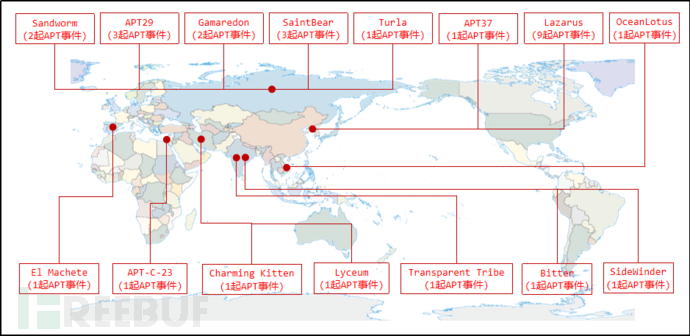

在APT攻击方面,本月,由俄罗斯地区的APT组织发起的攻击最多,比较活跃的攻击组织包括APT29、Sandworm组织和SaintBear组织。由于地缘政治因素的影响,其攻击目标主要为乌克兰实体,包括乌克兰能源供应商和乌克兰政府门户等。

地缘政治新闻是APT组织常用的攻击诱饵。在俄乌冲突时期,除了两国的黑客组织之外,来自世界各地的至少三个不同的APT组织也利用了俄乌战争为诱饵,发起间谍活动,受害实体包括尼加拉瓜、委内瑞拉、以色列和巴基斯坦的能源、金融和政府部门。这些部门都隶属于关键基础设施行业,一旦遭到攻击,国家的正常运作将受到严重影响,且其内部数据和信息具有很高的价值,因此一直是间谍活动攻击的重点目标。

4月最活跃的APT组织为来自朝鲜的Lazarus组织,该组织近期经常更新其攻击链,其在4月常用的诱饵内容为网络安全公司和加密货币投资主题。此外,Lazarus在攻击中使用了用Go语言编写的下载器,向C2服务器回传收集的主机信息然后下载PE文件并执行,以避开安全软件的检测。由于安全研究人员很难对Go语言生成的二进制文件进行反编译和逆向工程,因此Golang语言在恶意软件开发方面的使用率在近几年持续上升。Lazarus组织对Go语言下载器的使用表明,恶意软件生态系统已经出现使用Go语言开发的普遍趋势。

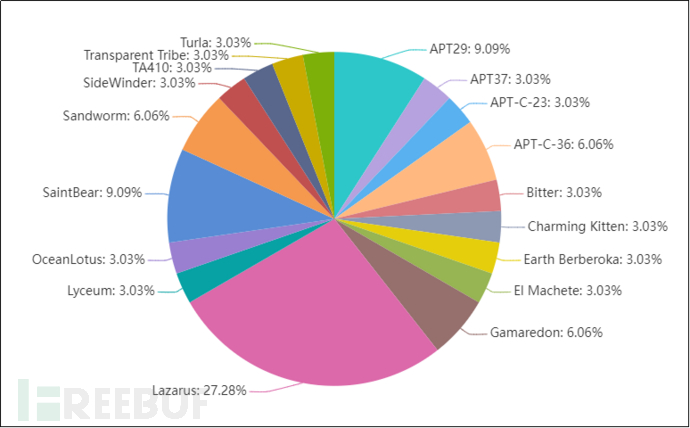

通过国内外安全厂商、安全组织4月份针对于APT事件披露情况分析,近期活跃的APT组织有Lazarus、APT29、SaintBear、APT-C-36、Gamaredon、Sandworm、APT37、APT-C-23、Bitter、Charming Kitten、Earth Berberoka、El Machete、Lyceum、OceanLotus、SideWinder、TA410、Transparent Tribe、Turla等,其中当属Lazarus组织攻击事件居多。

4月APT组织发起攻击占比图

根据APT组织所属地分布来看,以来自俄罗斯的APT组织最多,来自朝鲜APT组织Lazarus本月最活跃。

4月APT组织所属地分布图

2.APT组织情报

<请查看完整版>

四、4月勒索攻击

1.勒索攻击综述

<综述内容,请查看完整版>

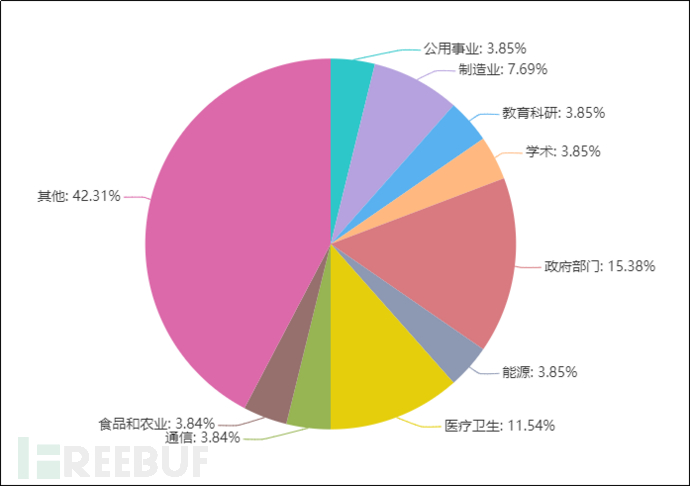

▲4月勒索软件攻击行业比例

2.勒索数据量排名

<请查看完整版>

3.勒索团伙/软件

<请查看完整版>

五、4月挖矿情报

根据安恒信息猎影实验室针对4月的挖矿数据分析,其中行业挖矿行为主要分布在教育、政府、通信、能源、汽车等行业,其他行业也存在一定的挖矿行为。

<请查看完整版>

▲2022年4月挖矿行业分布占比图

六、4月暗链情报

根据安恒信息零壹实验室针对4月暗链数据分析,在发现的网页篡改事件中,按照单位性质划分,企业和事业单位被植入的暗链占比最多。

<请查看完整版>

▲4月发现被植入暗链的单位性质占比图

七、4月漏洞情报

1.漏洞情报数据

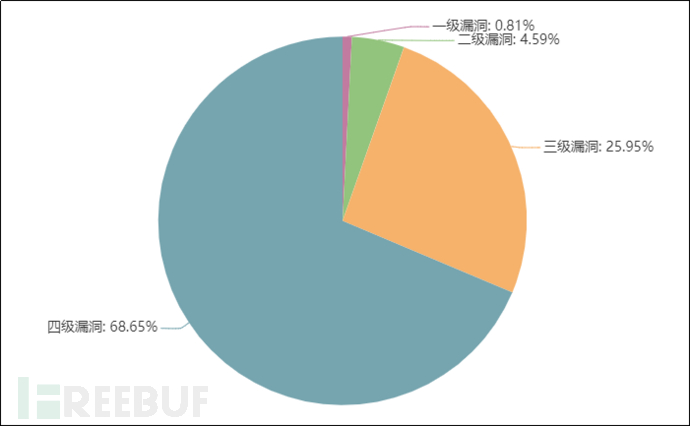

根据安恒信息卫兵实验室针对4月的漏洞数据,利用安恒内部评级分析显示,一级二级危险等级较高的漏洞总占比5.4%,评级占比图如下:

▲4月针对全网漏洞的安恒漏洞评级占比图

根据安恒信息卫兵实验室针对4月的漏洞类型分析显示,占比最高的前3个漏洞类型分别为:跨站脚本攻击(XSS),SQL注入,代码\命令执行。

<请查看完整版>

▲4月漏洞类型占比图

2.重要漏洞回顾

<请查看完整版>

安恒信息析安实验室针对4月份重要漏洞已有相应策略,覆盖安恒信息产品有:远程安全评估、EDR、IDC、云鉴、远程安全评估、webscan7、AiNTA、APT、玄武盾、WAF。

我们回顾一下4月的重要漏洞:

01 Oracle Coherence 输入验证错误漏洞 (CVSSv3评分 9.8)

▲ 漏洞简介:Oracle Coherence是美国甲骨文(Oracle)公司的一个应用软件。提供对常用数据的快速访问来使可预测地扩展关键任务应用程序。

Oracle Fusion Middleware Oracle Coherence 存在输入验证错误漏洞,该漏洞允许未经身份验证的攻击者通过 T3 访问网络来破坏 Oracle Coherence。成功攻击此漏洞可导致 Oracle Coherence 被接管。

▲ 漏洞公告:目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com/security-alerts/cpuapr2022.html

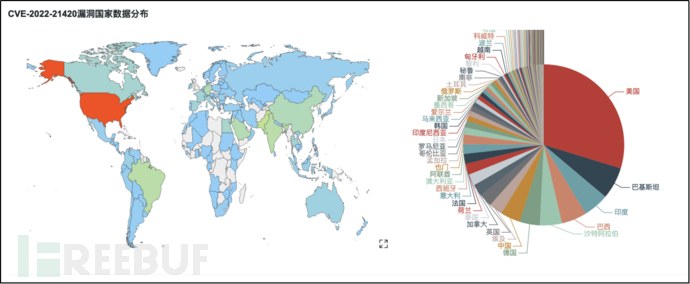

▲ 漏洞编号:CVE-2022-21420

安恒信息回声实验室针对该漏洞,利用Sumap进行全球漏洞影响探测,生成如下漏洞对全球国家的影响分布图,以及对国内的影响分布图:

<请查看完整版>

八、黑灰产情报

<请查看完整版>

九、安全数据说安全

<请查看完整版>

安恒信息安全数据部, 下设猎影实验室、零壹实验室、析安实验室和回声实验室,团队以数据分析与技术研究为核心,致力于数据驱动安全创造用户价值。

安恒信息凭借多年来在网络安全领域扎实的根基与持续的创新能力,近乎全覆盖数说安全发布的《2022年中国网络安全行业全景图》。

本报告为简版内容,如需完整版,点击:https://mp.weixin.qq.com/s/XmhcbV37tmJxA0W8UaIazQ

本报告为安恒信息安全数据部主编,将由安恒信息云安全团队对外统一提供。特别鸣谢:猎影实验室,析安实验室,回声实验室,零壹实验室,卫兵实验室,神盾局,安恒应急响应中心。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)