流苏_

流苏_- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

据Security Affairs消息,思科Talos安全专家近日发现了一系列的恶意广告活动,攻击者以热门应用和游戏的虚假安装程序为诱饵,引导用户下载恶意Chrome扩展程序和新的恶意软件后门。

据思科Talos安全专家称,攻击者自2018年底开始活跃,此后在2019年底和2020年初进行间歇性活动。2021年4月,该威胁组织重出江湖,在加拿大、美国、澳大利亚、意大利、西班牙和挪威广泛开展恶意广告活动,大肆传播恶意软件和拓展程序。

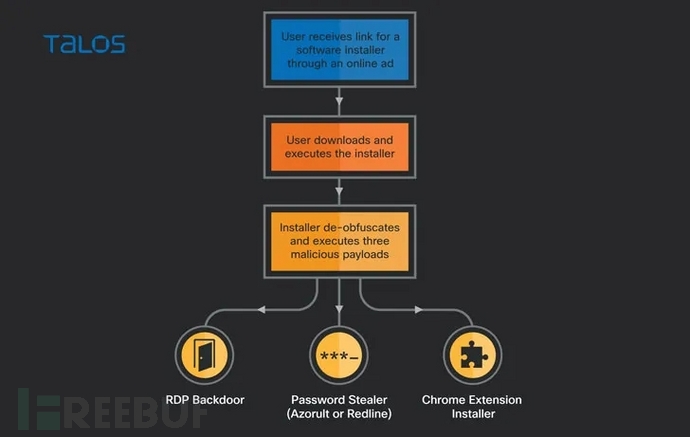

当用户点击下载虚假安装程序时,他们会在受害者的系统上执行以下恶意软件:

一个名为 RedLine Stealer 的密码窃取程序;

一个基于AutoIt的后门,可通过SSH隧道转发RDP端口,通过隐蔽的 Microsoft 远程桌面会话建立远程访问,允许访问受感染的系统;

一个名为 MagnatExtension的恶意Chrome扩展程序,包含多项信息窃取功能,例如键盘记录和截屏等。

事实上,当受害者相信了广告并开始下载广告中的软件时,他就已经中招了。思科Talos安全专家表示,虚化的广告会将用户链接到指定网页,并提供虚假的软件安装程序下载。安装程序有多个文件名称,包括viber-25164.exe、wechat-35355.exe、build_9.716-6032.exe、setup_164335.exe、nox_setup_55606.exe等。但是,在执行安装程序时,安装的并不是广告中宣传的软件,而是在系统内执行恶意软件加载程序(如下图所示)。

思科Talos安全专家继续追踪后发现,这些虚假广告活动是由一个名为“magnat”的未知威胁组织发布的,同时他们还发现,该组织正在更新一系列的恶意软件。

例如,MagnatExtension可以伪装成 Google Chrome扩展程序,magnat可以通过该拓展程序窃取表单数据、收集cookie并在受害者的系统上执行任意JavaScript代码。

再比如,攻击者还为C2实施了一种备份机制,可以从Twitter上直接搜索“#aquamamba2019”或“#ololo2019”等主题标签中获取新的C2地址。从推文中获取域的算法既简单又有效,只需要将推文内容的每个单词的第一个字母连接起来。一旦有活动的C2可用,数据就会在 HTTP POST 请求的正文中以json格式发送。

思科Talos安全专家,攻击者通过密码窃取程序和类似于银行木马的 Chrome 扩展程序来窃取信息,其目的有可能是出售获取利润,也有可能是进行进一步利用。虽然我们暂时还不清楚攻击者部署 RDP 后门的动机,但最有可能的是,攻击者想要借此出售 RDP 访问权限,或利用 RDP 解决基于 IP 地址或其他端点安装工具的在线服务安全功能。

参考来源

https://securityaffairs.co/wordpress/125297/cyber-crime/magnat-malvertising-campaigns.html

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

苏苏的专辑

苏苏的专辑