在网安冲浪

在网安冲浪- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

18日消息,安全研究人员发现,一款名为XcodeSpy的全新恶意软件正对iOS开发者进行供应链攻击,它利用编码平台的脚本功能在受影响的设备上安装macOS后门。

Xcode是Apple创建的免费应用程序开发环境,开发者利用Xcode创建在macOS、iOS、tvOS和watchOS上运行的应用程序。

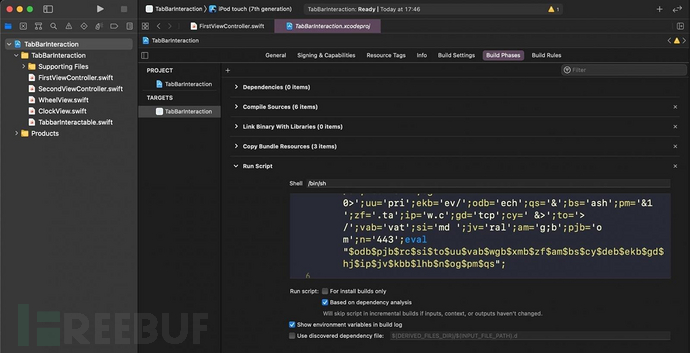

网络安全公司SentinelOne的研究人员表示,一个合法项目iOS TabBarInteraction Xcode(为iOS开发者提供iOS Tab Bar动画的高级功能)的恶意版本正在遭受供应链攻击。

攻击者复制了TabBarInteraction项目,并向该项目添加了一个混淆的恶意脚本,利用Xcode“运行脚本”功能对感染设备发起攻击。该项目的恶意版本被SentinelOne命名为XcodeSpy。

当项目构建完成后,Xcode会自动执行运行脚本打开远程shell,返回攻击者的服务器cralev.me。

研究人员Phil Stokes在解析报告中表示,该脚本在/tmp目录下创建一个名为.tag的隐藏文件,其中包含一条命令:mdbcmd。该文件又通过反向shell管道传递给攻击者C2。

当SentinelOne得知这个恶意项目时,命令和控制服务器已不再可用,所以不清楚通过反向shell执行了什么操作。

然而,SentinelOne发现了两个上传到VirusTotal的恶意软件样本,其中包含相同的“/private/tmp/.tag”字符串表明他们参与了这次攻击。

“当我们发现恶意的Xcode项目时,cralev[.]me的C2已经脱机了,所以不能直接确定mdbcmd命令的结果。然而,幸运的是,在VirusTotal上有两个示例的EggShell后门包含了XcodeSpy字符串/private/tmp/.tag”报告中表示。

EggShell后门允许威胁参与者上传文件、下载文件、执行命令,并窥探受害者的麦克风、摄像头和键盘活动。

SentinelOne 表示,目前至少有一家美国组织遭到该恶意软件攻击,但尚不清楚恶意Xcode项目是如何分发的。

据报道,该活动在2020年7月至10月之间生效,也可能针对亚洲的开发人员。研究人员表示,他们不知道野外还有其他恶意的Xcode项目,无法衡量这是否是一个重大问题。然而,有一些迹象表明,其他木马化的Xcode项目可能存在。

SentinelOne 表示,所有苹果开发者都应该警惕第三方 Xcode 项目。该团队补充说,新的或没有经验的开发者可能不知道运行脚本功能,特别容易受到攻击。建议所有苹果开发者在使用第三方 Xcode项目时,谨慎实践,检查是否有恶意的运行脚本。开发人员应该在Build Phases选项卡中检查各个项目是否存在恶意运行脚本。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

安全得飞起

安全得飞起