XDSpy 是 ESET 研究人员发现至少自从 2011 年以来就一直活跃的 APT 组织。ESET 最近又发现该组织针对白俄罗斯、俄罗斯、塞尔维亚和乌克兰的政府、军队和外交部。

ESET 的安全专家 Matthieu Faou 和 Francis Labelle 在 Virus Bulletin 2020 的一次演讲中披露了该组织的攻击行动。

XDSpy

在 2020 年年初,ESET 研究人员发现了一个之前未公开的攻击活动,针对的是东欧、巴尔干地区和俄罗斯的政府。不同寻常的是,研究表明这个攻击组织至少从 2011 年开始就一直在活跃,而且 TTP 几乎没有变化。专家认为,该攻击组织可能已经攻击了许多其他国家,并且其行动的很大一部分尚未被发现。

2020 年 2 月,白俄罗斯 CERT 发布了有关鱼叉式网络钓鱼攻击的安全公告,该攻击行动被 ESET 和 XDSpy 关联起来,目标是白俄罗斯的几个部委和机构。

攻击工具

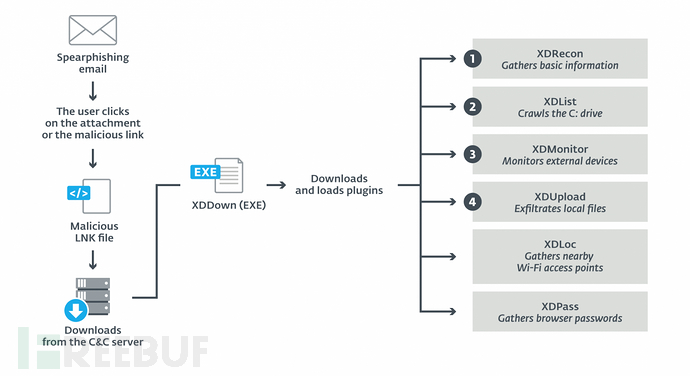

XDSpy 组织的工具库中的工具虽然非常有效,但实际上是非常基础的,主要使用名为 XDDown 的 Downloader。XDSpy 的恶意软件支持多种功能,包括监视可移动设备、屏幕截图、窃密文档以及收集 WiFi 接入点的名称。

该组织还通过 NirSoft 从 Web 浏览器和电子邮件客户端窃取密码,以及 Internet Explorer 的漏洞 CVE-2020-0968。ESET 研究表明:“在 XDSpy 利用 CVE-2020-0968 时,不仅还没有 POC 代码,而且有关该漏洞的信息都非常少”,“我们认为 XDSpy 要么直接购买了 Exploit,要么是根据以前的 Exploit 修改而来”。

XDDown 是在失陷主机上下载并执行各种任务的 Downloader,也是模块化结构,其中一些插件如下所示:

- XDRecon:收集失陷主机基本信息(计算机名称、用户名、主驱动器卷序列号)

- XDList:寻找指定类型的文件(.accdb,.doc,.docm,.docx,.mdb,.xls,.xlm,.xlsx,.xlsm,.odt,.ost,.ppt,.pptm, .ppsm,.pptx,.sldm,.pst,.msg,.pdf,.eml,.wab)

- XDMonitor:与 XDList 相似

- XDUpload:将文件的硬编码列表从文件系统发送到 C&C 服务器

- XDLoc:收集附近的 SSID,可能是为了对失陷主机进行地理定位

- XDPass:从各种应用程序(例如 Web 浏览器和电子邮件程序)中获取保存的密码

攻击使用的恶意邮件附件如 Powerpoint、JavaScript、ZIP 或 LNK 文件。ESET 研究人员指出,从星期一到星期五,在 UTC+2 或 UTC+3 时区编译了许多 XDSpy 恶意软件样本。