那些使用Magento平台的中小型电子商务网站,或许要小心了。

如今,Magecart攻击已成为世界各个地区的中小型电子商务企业所面临的常态事件。

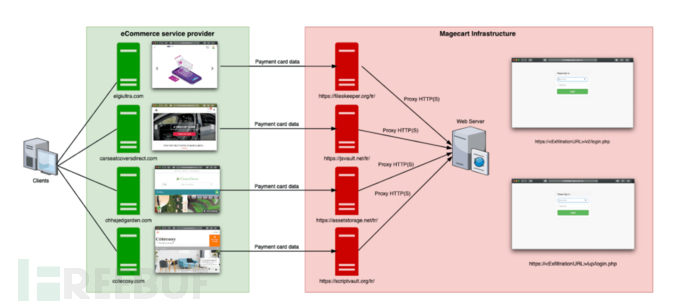

通过过时的内容管理系统(CMS)、利用未修补的加载项,或者后继注入破坏网站管理员的凭据,攻击者都可以对电子商务网站造成破坏。而在过去的六个月中,Gemini团队发现了数以千计的Magecart攻击,从使用犯罪托管域进行的简单动态注入恶意代码,到利用Google Cloud或GitHub存储服务以及隐写技术将恶意的支付卡窃取代码嵌入到活动域的图标中。

威胁的背后,是一群不断发展和完善自己技术的网络犯罪者,他们捕食着毫无戒心、缺乏安全意识的受害者。

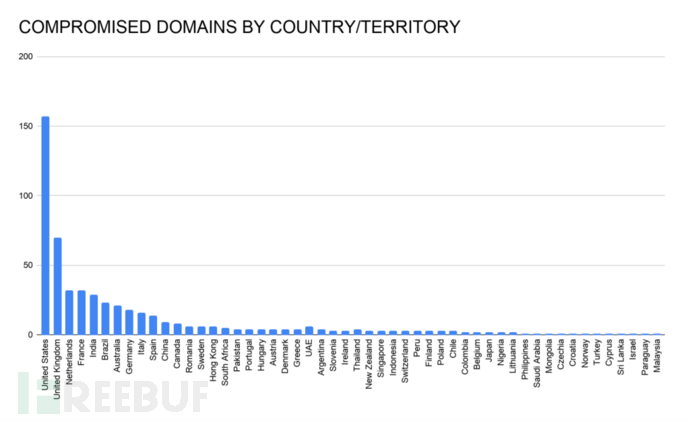

过去3年,Keeper渗透了全球超过 570 个在线电子商务网站,其中超过150个网站位于美国,英国、荷兰、法国、印度、巴西的受害者同样也不在少数。

Magecart攻击:也叫Web skimmer,通过破坏第三方脚本服务、窃取支付信息并将恶意软件注入到该页面时,导致用户支付页面受到威胁。

此外,仅在2018年7月至2019年4月期间,该组织就窃取了18.4 万张支付卡信息,到目前为止,这个数据预估已经达到70万张。而按照暗网的“市价”来计算,每张卡片的价格为10美元,因此,预估Keeper已经获益700多万美金。

Keeper的惯用伎俩是入侵商城的后台,修改源代码、嵌入恶意脚本、记录购物者在付款时的支付卡细节。但由于该组织为了便于管理从电商平台上收集的支付卡详细信息,在后台服务器使用了相同的控制面板,这使得威胁情报公司 Gemini Advisory 对 Keeper 的所有历史活动进行了追踪。

通过追踪发现,570 家被入侵的电商平台大多数都是中小型规模,甚至小规模运营。

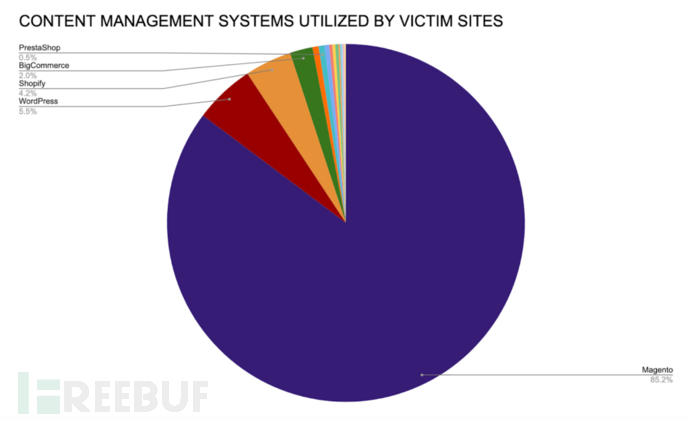

有趣的是,这些受害网站中超过85%采用开源的Magento平台,5.5%采用WordPress,4.2%采用Shopify,以及2%采用BigCommerce。

所以,使用Magento平台的中小型电子商务网站,要小心来自Keeper的攻击了。

此外,随着其逐渐尝到巨额获益的红利(超过700万美元的收入),网络犯罪分子对CNP数据的兴趣也在增加,而基于成功的Magecart攻击模式,Keeper非常有可能会继续对世界各地的在线商务网站发起越来越复杂的攻击。

完整报告链接:https://geminiadvisory.io/keeper-magecart-group-infects-570-sites/