kirazhou

kirazhou- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

4月22日,Fireye发布报告称:至少从2020年1月至2020年4月,越南黑客组织APT32(OceanLotus Group)针对我国开展持续入侵活动,试图收集COVID-19相关情报。

一直以来,APT32都以东南亚为攻击目标,并且是近几年来针对中国大陆进行攻击活动最活跃的APT攻击组织,没有之一。此次再将目标对准中国,与新冠疫情离不开关系。因此,此次至少长达3个月的入侵或可以理解为针对新冠危机的全球网络间谍活动的一部分,意图窃取疫情解决方案和相关非公开信息。

| 时间 | 国家 | 行业 | 恶意软件 |

|---|---|---|---|

| 2014 | 越南 | 网络安全 | WINDSHIELD |

| 2014 | 德国 | 制造业 | WINDSHIELD |

| 2014 | 越南 | 媒体 | WINDSHIELD |

| 2016 | 菲律宾 | 消费用品 | KOMPROGO WINDSHIELD SOUNDBITE BEACON |

| 2016 | 越南 | 银行业 | WINDSHIELD |

| 2016 | 菲律宾 | 技术基础设施 | WINDSHIELD |

| 2016 | 中国 | 酒店服务业 | WINDSHIELD |

| 2016 | 越南 | 媒体 | WINDSHIELD |

| 2016 | 美国 | 消费用品 | WINDSHIELD PHOREAL BEACON SOUNDBITE |

APT32过往活动

该组织通过鱼叉式网络钓鱼的方式,发送邮件至中国紧急情况管理部以及武汉市政府。

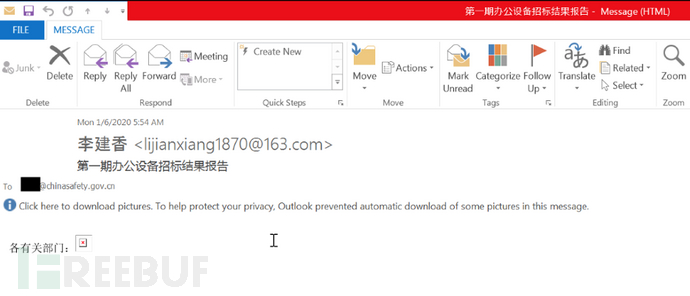

目前已知的第一个实例发生在2020年1月6日,APT32向我国应急管理部发送了带有嵌入式跟踪链接(图1)的电子邮件,发件人地址为lijianxiang1870 @ 163[.] com,主题是“招商引资”。而嵌入的链接包含受害者的电子邮件地址和代码。

图1:发给中国应急管理部的网络钓鱼电子邮件

其他相关URL:

libjs.inquirerjs [.] com / script / <VICTIM> @ wuhan.gov.cn.png

libjs.inquirerjs [.] com / script / <VICTIM> @ chinasafety.gov.cn.png

m.topiccore [.] com / script / <VICTIM> @ chinasafety.gov.cn.png

m.topiccore [.] com / script / <VICTIM> @ wuhan.gov.cn.png

libjs.inquirerjs [.] com / script / <VICTIM> @ 126.com.png

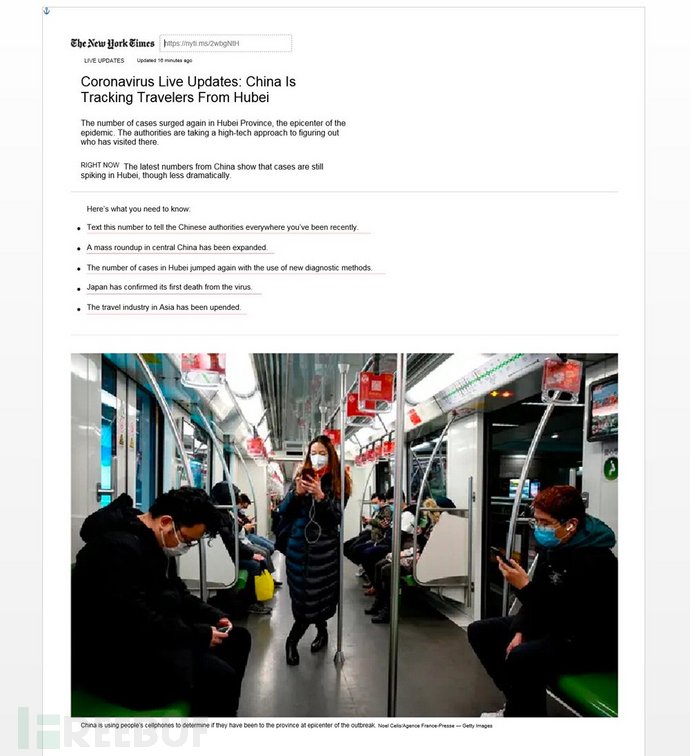

APT32可能针对中国目标使用了以COVID-19为主题的恶意附件。虽然还没有发现完整的执行链,但是找到了一个METALJACK加载器,在启动有效载荷时会显示一个中文文档。

当METALJACK加载程序krpt.dll(MD5:d739f10933c11bd6bd9677f91893986c)加载时,可能会调用导出“ _force_link_krpt”。加载程序执行其嵌入式资源之一,一个COVID为主题的RTF文件,向受害者显示内容并将文档保存到%TEMP%。

图2:标题为“冠状病毒实时更新:中国正在追踪来自湖北的旅行者”的诱饵文档,MD5:c5b98b77810c5619d20b71791b820529

该恶意软件还会把shellcode加载到附加MD5中加:a4808a329b071a1a37b8d03b1305b0cb,其中包含METALJACK有效载荷。Shellcode通过执行系统调查收集受害者的计算机名和用户名,然后使用libjs.inquirerjs [.] com将这些值附加到URL字符串,再尝试调出URL。如果调用成功,恶意软件就会将METALJACK有效载荷加载到内存中。最后,使用vitlescaux[.]com进行命令和控制。

越南外交部:否认相关指控

在APT活动归因上,越南外交部发言人吴全胜于4月23日否认相关指控,称“越南禁止一切形式的网络攻击,这类行动应当予以谴责,并严格依法处理”。而根据“越南快讯”报道,吴全胜还表示,越南国民议会已于2018年通过了网络安全法,该国正在完成法律文件以执行法律并防止网络攻击。他说,“越南愿意与国际社会合作,打击和防止任何形式的网络攻击。”

参考链接

https://www.fireeye.com/blog/threat-research/2020/04/apt32-targeting-chinese-government-in-covid-19-related-espionage.html https://www.fireeye.com/blog/threat-research/2017/05/cyber-espionage-apt32.html

*本文作者:kirazhou,转载请注明来自FreeBuf.COM

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)