近日,以色列的一个研究团队发现,可以利用一种特别的方式,“不动声色”地从计算机中窃取数据。

这是来自以色列本·古里安大学的研究团队的试验结果,他们发现了窃取PC数据的一种新方式——Air-ViBeR。他们已经不是第一次研究出这种奇特的技术来获取计算机数据,比如之前的利用硬盘LED、屏幕亮度、电脑扬声器、热量等方式,都可以进行数据窃取。

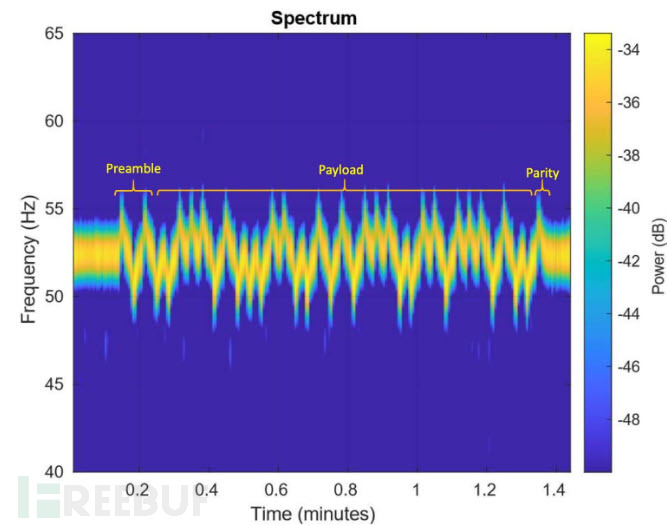

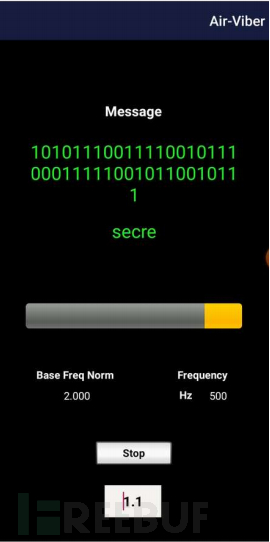

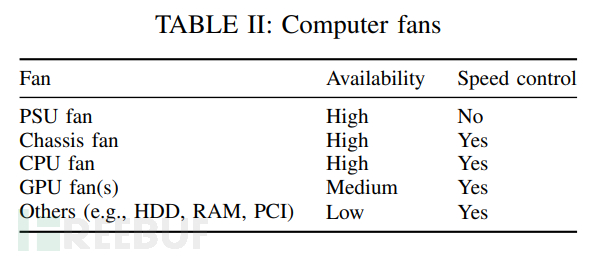

Air-ViBeR这项新技术可以利用机电组件(比如GPU风扇、机箱风扇和CPU风扇),结合恶意软件进行编码,这些恶意软件可以直接控制风扇速度传输数据并进行编码。

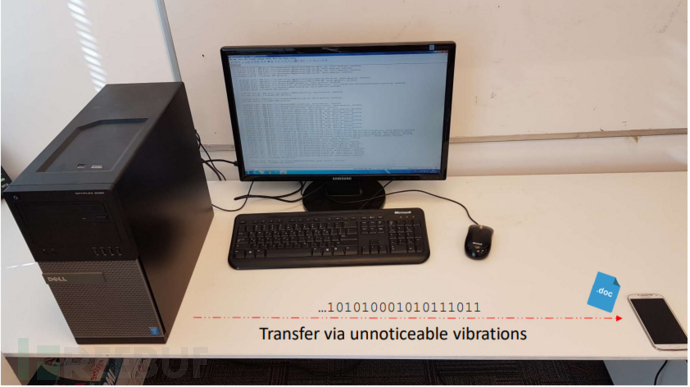

为此,该研究团队进行了验证,并发布了验证视频。他们把一台智能手机和PC放在同一张桌子上,以此利用加速度计监控振动的变化。智能手机在复杂的设备中可以高效并且精确地定位,因为其传感器的分辨率为0.0023956299m/s^2。

演示视频

智能手机中的加速度计对于黑客来说是高度隐蔽的,有以下三个优点:

1、无需用户许可。智能手机加速度计普遍被认为是安全的传感器。安卓和iOS操作系统的应用程序读取加速度计样本的结合时不会向用户发起请求。

2、无可见提示。当应用程序启用加速度计时,没有任何可见的提示。

3、JavaScript访问途径。从标准的JavaScript代码可以从Web浏览器访问加速度计。这意味着黑客不再需要入侵用户设备或者安装恶意软件,只要在合法网站中植入恶意JavaScript,该网站对加速度计进行采样,接收秘密信号并通过网络窃取信息。

简单来说,就是黑客在后台窃取数据,但是用户却完全不能察觉。

利用手机传输数据

利用手机传输数据

根据演示视频,在攻击的第一阶段,黑客需要入侵设备的发送器和接收器,破坏高度安全的网络环境。此外,还可以利用社会工程学、邮件、SMS/MMS、恶意网站、恶意软件等手段感染员工的手机设备,在数据提取阶段,恶意软件对数据进行编码,并将其通过振动进行传输,已被感染的带有加速度计的智能手机检测到编码后的数据,对其进行解码并通过网络传输给攻击者。

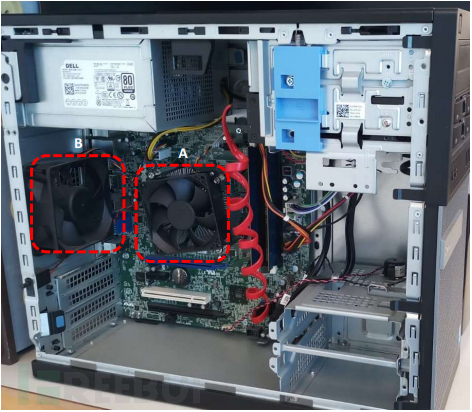

不同的PC设备在正常使用时,组件CPU、GPU、RAM和HDD等都会发热,为了让这些设备保持在一定的温度,不至于因温度过高而造成损坏,这是PC设备中的风扇就会加速冷却将这些热量排出。一般而言,PC设备具有以下几种风扇:

PSU风扇

机箱风扇

CPU风扇

GPU风扇

PC设备中的风扇

尽管这种窃密方式十分新奇,且不可思议,但是研究人员也指出了其中的弊端,要传输小型数据包需在距离PC1.5米的范围内,才是比较稳定的,且这种传输方式速度非常慢。不同的振动来源传播速度也不一样,比如CPU风扇是最低的,而机箱风扇是最高的。

在Mordechai Guri博士的监督下,以色列研究人员也尝试并测试了许多其他方法,这些方法在某种程度上都可以利用。无论如何,现实生活中的黑客由于其速度限制可能永远不会采用这种Air-ViBeR技术。其他的方法还包含聆听机械硬盘的声音、用磁场提取计算机的数据、处理PC屏幕的亮度等这些都比Air-ViBeR要来得快。

这项技术主要独特在于窃取数据的过程中,PC设备可以不需要联网,即“气隙攻击”。

目前,这种技术的使用范围仅限于要求高度安全的数据获取过程,例如军事机密网络、零售商处理信用卡和借记卡的支付网络,以及工业控制系统中的关键基础设施运营,另外还有不少记者会用其来保护敏感数据。

这种新型的攻击方法原理在于利用很少人会注意到的计算机组件辐射,例如光、声音、热、无线电频率或超声波,甚至利用电源线中的电流波动,来进行计算机数据窃取。

对于本·古里安大学研究人员而言,这种秘密窃取气隙计算机数据的技术早已不陌生了。他们先前对入侵气隙设备的研究包括:

PowerHammer攻击可通过电源线从气隙计算机中窃取数据。

MOSQUITO技术通过超声波,可以将置于同一房间内的两台(或更多)气隙计算机进行秘密地数据交换。

BeatCoin技术可以使攻击者从气隙加密货币钱包中窃取私有加密密钥。

aIR-Jumper攻击借助装有夜视功能的红外CCTV摄像机,从气隙计算机中获取敏感信息

MAGNETO和ODINI技术使用CPU产生的磁场作为气隙系统和附近智能手机之间的秘密通道。

USBee攻击可通过USB连接器的射频传输从气隙计算机上窃取数据。

DiskFiltration攻击可以利用目标气隙计算机的硬盘驱动器(HDD)发出的声音信号来窃取数据。

BitWhisper依靠两个计算机系统之间的热交换来窃取虹吸密码或安全密钥;

AirHopper将计算机的视频卡转换成FM发射器来控制按键。

Fansmitter技术利用计算机散热器发出的噪音获取数据。

GSMem攻击依赖于蜂窝频率。

参考链接:

*本文作者:Sandra1432,转载请注明来自FreeBuf.COM