在暗网上的各个地方都发现了从世界500强公司盗取的大约2100万个登录凭证,其中许多凭证已经被破解并以明文形式提供。该信息是通过多方资源汇总的,例如洋葱网络中的市场,网络论坛,Pastebin,IRC频道,社交网络和Messenger聊天。

密码泄露危机迫在眉睫

21,040,296是安全研究人员在网络上发现的排名前500名公司的已泄露凭据的准确数量。

其中大多数来自科技公司,紧随其后的是金融业组织。 医疗保健,能源,电信,零售,工业,运输,航空航天和国防领域的实体行业也在名单上。

不过,并非所有凭证都是最新的。 ImmuniWeb在今天发布的一份报告中说,他们发现的16,055,871份凭据在过去12个月中进行了修改。

但是,研究人员揭示了一个令人担忧的统计数据:“ 95%的凭据中包含未加密的或由攻击者强行破解的明文密码。”

使用机器学习技术,研究人员能够排除伪造,重复,与默认的密码并确定该数据集的准确性和可靠性。

大量的弱密码

尽管发现了多达2100万个登录记录,但该报告指出其中只有490万个是与众不同的,“这表明许多用户正在使用相同或相似的密码”。

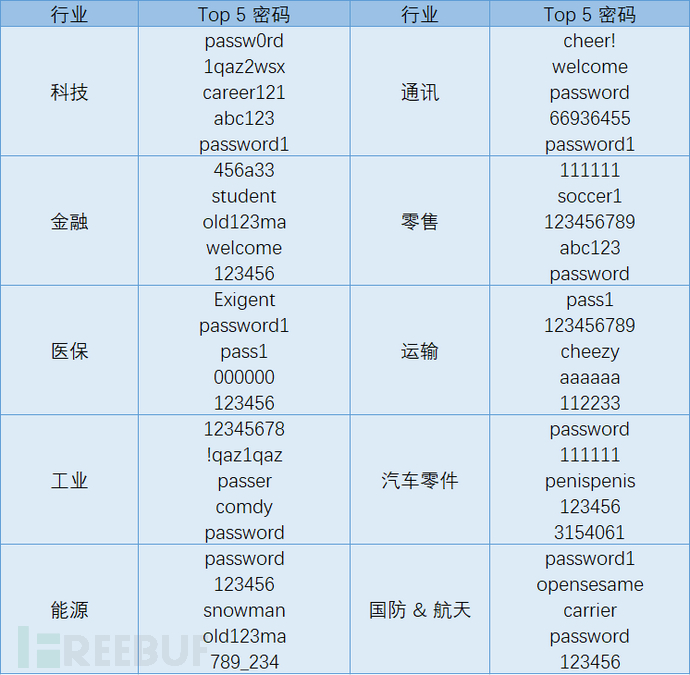

当然,最不安全的密码及其变体出现在下面的列表中。 而且在几乎所有行业的公司数据集中都可以找到它们,金融行业除外,在财务行业中,用户依赖于其他同样脆弱的登录名。

尽管“password”并不是在所有情况下都最热门的,但是在使用最频繁的前五位密码中都存在其及其变体。

只需看一下下面的Top5密码就可以清楚地看出,大部分公司中仍有大量的员工使用极其简单的密码, 并且使用强密码的建议也并没有太大的效果。

即使是不使用特殊符号,数字或大写字母的简单短语也比它们中的任何一个都要好。

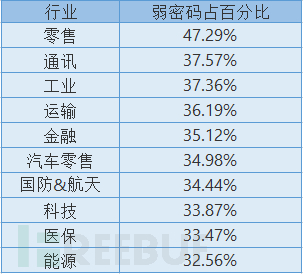

根据该报告,最多的弱密码占比来自零售业,其中几乎一半的密码少于8个字符长,可以在常用词典中找到。

但是,其他行业的公司在这方面并不落后。 ImmuniWeb报告中密码强度最低的前十名行业中,大多数行业的登录次数可能会超过三分之一,甚至几秒钟即可被破解。

研究人员指出,大约11%的数据泄露密码是相同的。这可以通过使用默认密码(机器人创建帐户)来解释。

ImmuniWeb说,另一种可能的方法是为大量帐户定义相同的密码。此外,Web安全等级(C或F)较差的子域的数量与所公开的凭据成比例是可能存在联系的。

ImmuniWeb首席执行官兼创始人IliaKolochenko说,网络犯罪分子专注于最短,阻力最小的路径获取他们想要的东西。根据报告中的登录凭据,他们可以轻松获得奖金。

*参考来源:bleepingcomputer,由Alluka编译,转载请注明来自FreeBuf.COM