本月早些时候,曾有过一条新闻:研究人员发现,即使用户明确拒绝所有手机应用程序所需权限,仍然有1300多个Android应用在收集用户的敏感数据。

当时的研究主要目的是找出开发人员如何通过隐蔽的侧信道来收集用户数据、电话标识符以及MAC地址等内容。

现在,又一个网络安全团队发现了一种全新的旁路攻击,可以通过恶意程序窃听手机扬声器发出的声音,并且无需任何设备许可。

通过Android加速度计来捕获扬声器数据

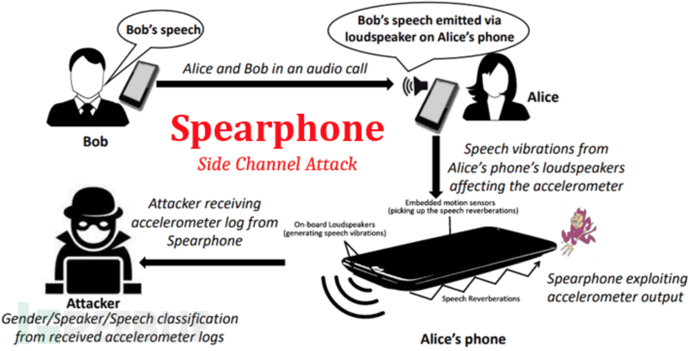

这种新形式的攻击被称作Spearphone,其原理是利用手机自带的运动传感器(也就是加速度计)实现对设备的无限制访问,由于这个功能是基于硬件的,内置于大多数Android设备中。因此,即使没有权限也可以通过设备上安装的任意应用程序对其进行访问。

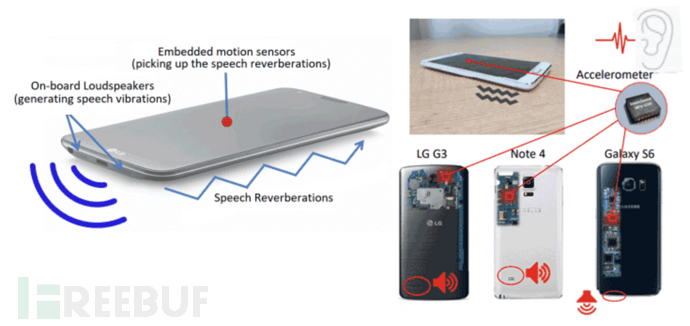

加速度计是一种运动传感器,通过测量速度相对于幅度或者方向的时间变化率,来让手机应用监控设备的运动状态,例如倾斜、摇晃、旋转或摆动等动作。

传感器安装位置示意

由于现在多数智能手机的内置扬声器与嵌入式运动传感器都位于同一表面,因此当手机启用扬声器模式时,就会在手机机身内产生表面和空气中传播的语音的混响。

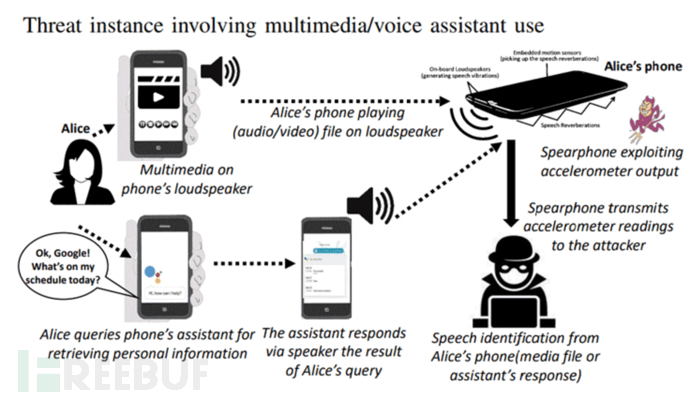

该漏洞由安全研究人员Abhishek Anand、陈望、刘健、Nitesh Saxena、陈莹莹(姓名均为音译)发现。当手机用户在扬声器模式下进行语音通话或者视频再或者收听媒体文件时,都能够触发攻击文件并与手机助手交互。

作为验证,研究人员创建了一个Android应用程序用来模仿恶意攻击者的行为,尝试用加速度计记录语音混响并将捕获的数据发送回攻击者控制的服务器。

研究人员表示,远程攻击者可以使用信号处理和现成的机器学习技术,以离线的方式检查捕获的数据,并能够提取指定信息。

语音通话中存在的间谍

根据研究人员的说法,Spearphone攻击可用于了解目标用户通过网络从其设备库中选择的音频内容,或记录通过WhatsApp等即时通讯程序中收到的语音内容。并且通过对Google智能助理、三星Bixby等智能语音助手的测试,成功实现了用手机扬声器捕获对用户查询的响应。

理论上的用途

理论上的用途

研究人员认为,通过已知的技术和工具,Spearphone工具“具有重要价值”。另外,这种攻击还可以用于简单的确定一些其他用户的语音特征,包括性别分类、说话人识别等,准确率超过80%。

Nitesh Saxena还补充,该攻击无法用于捕获目标用户的声音或周围环境,因为“这不足以影响手机的运动传感器”,很多手机都会对周围环境的声音选择低采样率,因此不会干扰加速度计的读数。

关于该漏洞的详细信息,他们的团队已经发布了一个完整的研究报告【点这里】。此外,报告中还讨论了可能有助于防止此类攻击的一些技术和一些限制方法。

*参考来源:thehackernews,Karunesh91编译,转载请注明来自FreeBuf.COM