GoldBrute僵尸网络横空出世,百万台RDP服务器瑟瑟发抖

一、背景概述

近日,当黑客们还在绞劲脑汁地想着如何使用BlueKeep漏洞俘获肉鸡时,一个僵尸网络病毒突然横空出世,对全球1,500,000+个设备进行扫描。该病毒名为GoldBrute,通过传统的RDP爆破方式进行传播,被该病毒感染的主机会受C&C服务器104.156.249.231所操控。

虽然该病毒目前只有RDP爆破的功能,但不能确保该病毒后续的更新会不会增加挖矿及勒索功能,所以,还是应该尽快给你的主机修改密码,避免被GoldBrute所感染。

二、病毒分析

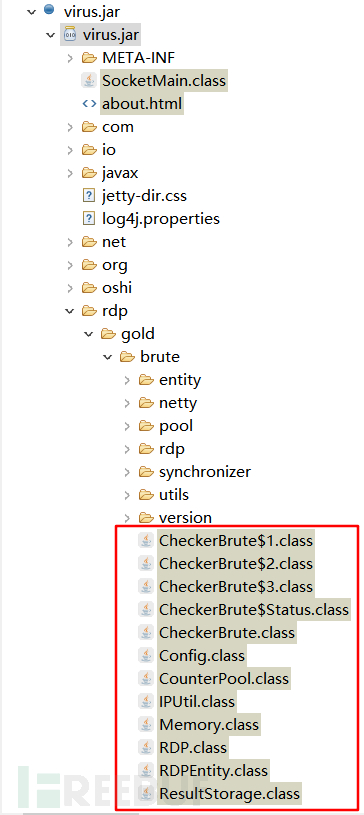

2.1. RDP爆力扫描代码结构

如下所示:

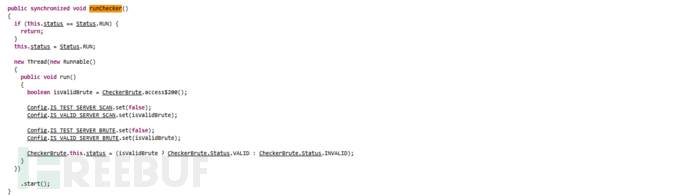

2.2. 开始嗅探互联网上主机IP地址的RDP服务端口

如下所示:

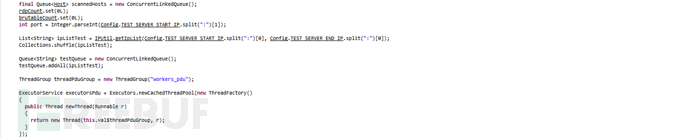

2.3.获取测试扫描IP地址段和端口

如下所示:

扫描IP地址段:210.200.0.0-210.211.255.0

扫描端口:3389(RDP)

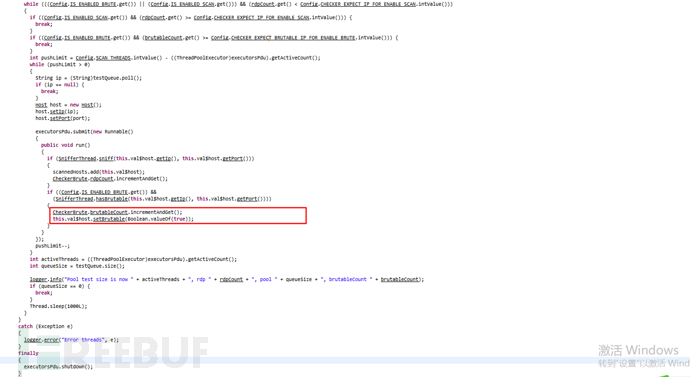

2.4. 创建多个扫描线程进行扫描

如果扫描到3389端口的机器,则进行暴力破解,如下所示:

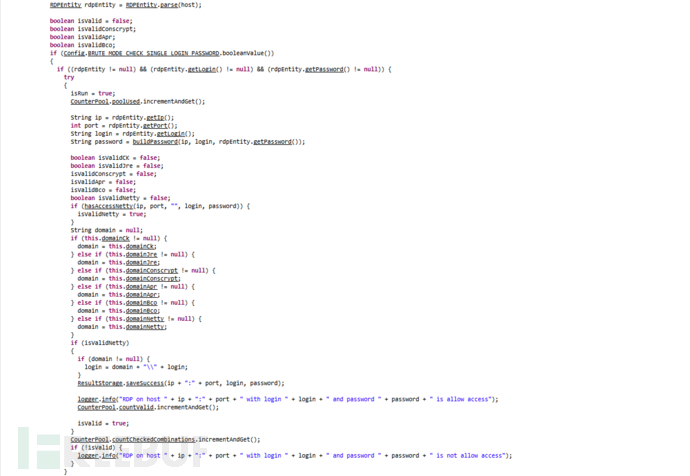

2.5. 使用自己的帐号和密码对3389端口的主机进行暴力破解,并保存相应的结果

如下所示:

2.6. 通过CC服务器控制

IP地址:104.156.249.231,位于美国新泽西州,僵尸网络之间的通信使用8333端口,如下所示:

微步在线对应的威胁情报信息,如下所示:

三、解决方案

1.修改主机密码为复杂密码;

2.深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀:

64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:

四、病毒IOC

MD5:

af07d75d81c36d8e1ef2e1373b3a975b9791f0cca231b623de0b2acd869f264e

IP:

104.248.167.144

104.156.249.231:8333

*本文作者:深信服千里目安全实验室,转载请注明来自FreeBuf.COM

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐