撞库攻击是如今最常见的攻击,给企业带来巨大威胁。撞库带来的威胁往往不是直接的,但是由此造成的信息泄露以及进一步的渗透与攻击会更为严重。Akamai的报告显示,2018年五月到十二月期间,共发生了约280亿次撞库攻击,其中零售网站是遭遇攻击最多的,累计超过100亿次。

很多企业已经开始注重防范撞库攻击,但可能并不清楚撞库攻击已经形成了一条完整产业链。近日,Recorded Future发布了一份撞库攻击分析报告,描述撞库的现状、常用工具以及应对方法。

撞库

简单来说,撞库就是黑客利用已经泄露的账号密码,去其他网站或应用程序中尝试登录的行为。撞库主要利用的是人们在多个平台使用相同账号密码的行为习惯。首次大规模撞库攻击大约发生在2014年,当时也是地下黑市迅速扩张的时期。在几个大型黑市中,售卖的账号密码多达数亿。这让撞库形成了一个产业链,有人将撞库得到的数据拿到暗网中售卖,而有人购买这些数据用于进一步的撞库与攻击。相关的工具与教程也充斥在地下市场,催生新的生意。近几年,信息泄露事件此起彼伏,更是源源不断地给攻击者提供了新筹码,也让其他尚未曝出信息泄露的的平台陷入险境。

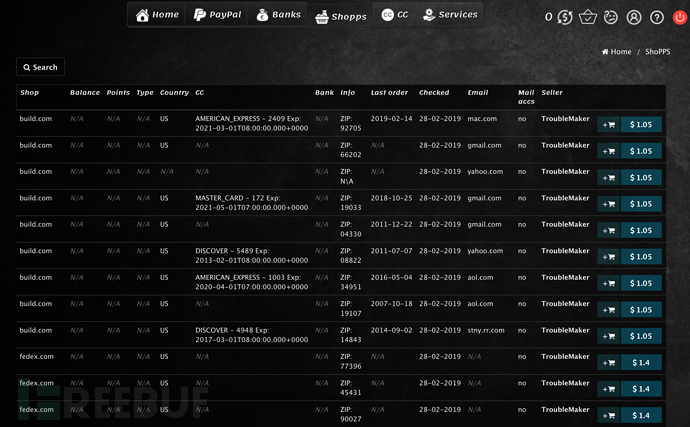

在地下黑市中,攻击者注册成会员,可以上传任意数量的经过验证的数据,而平台会从每次销售金额中扣除10%至15%的佣金。这些撞库得来的数据除了电子邮件和密码之外,还经常包括帐户持有人所在的城市、居住状态、交易历史、帐户余额等。还有一些会根据购买者的需求给出定制化的数据。

如图,除了被入侵的公司名称,买家还可以查看账户可用的余额、积分;帐户持有人的居住地、相关的支付卡、最后一笔交易的日期以及帐户持有人登录电子邮件的主机名等

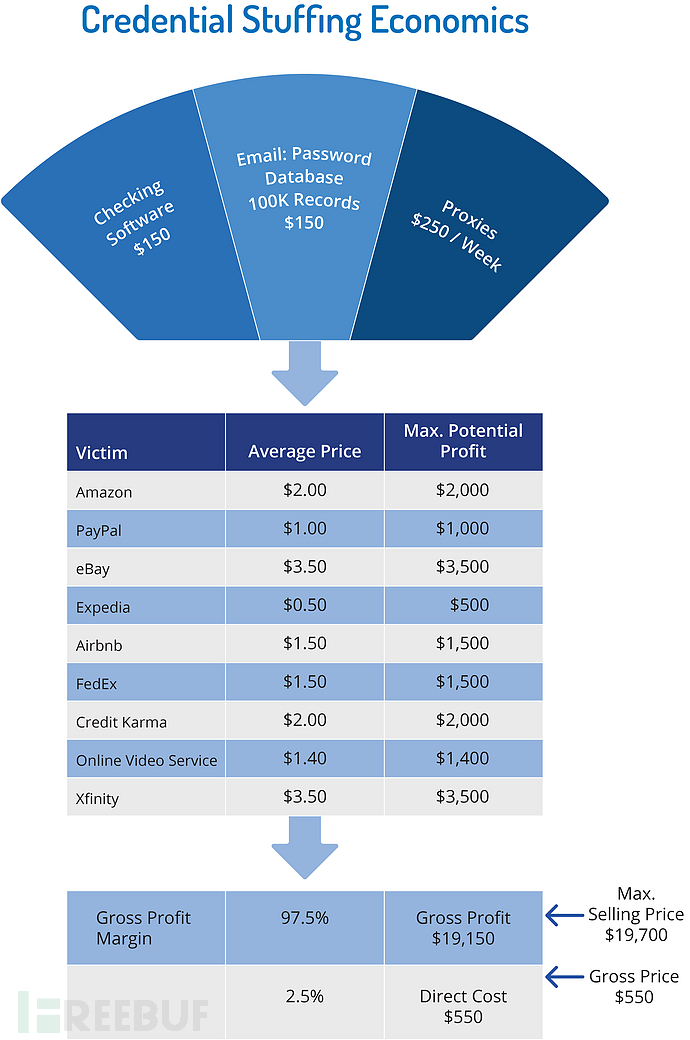

最初,基于撞库的数据交易并不多。但由于很多人都在多个平台使用相同的账号密码,让攻击者看到可乘之机。调查显示,撞库的成功率在1%-3%之间。此外,可以反复使用相同的数据库来破解几十个不同的网站,从而获得更高的利润。网络犯罪分子只需花费较少的财力和精力,就能获得高于成本至少20倍的利润。

按照百分之一的成功率计算,撞库攻击的利润比成本高出至少20倍

常用攻击工具

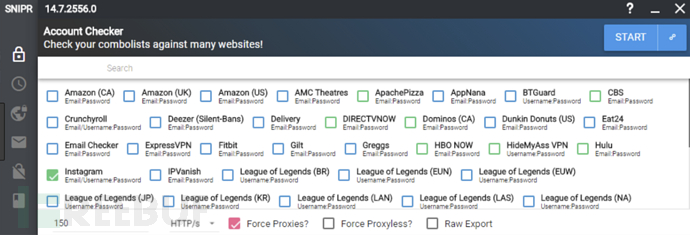

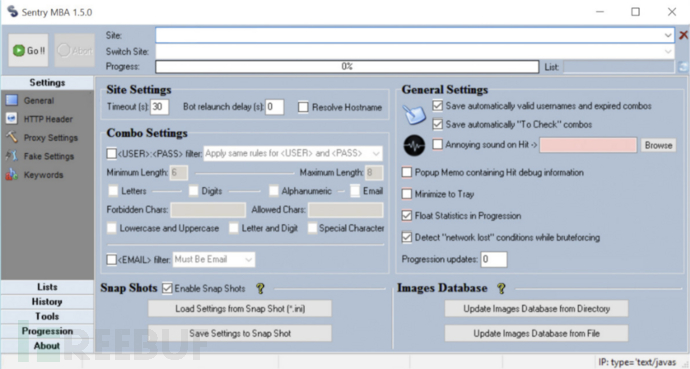

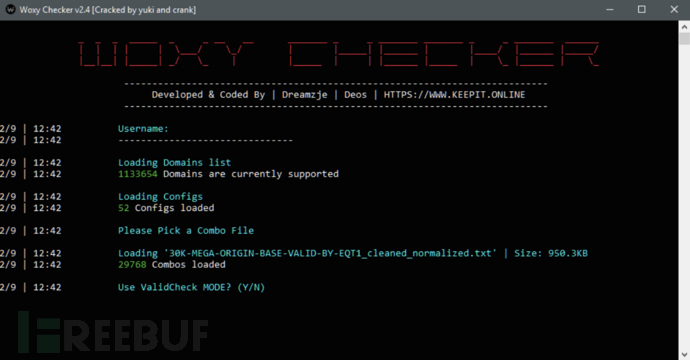

一般情况下,黑客组织只要手握泄露的凭证(账号密码)、软件 APP 和代理,就能发起撞库攻击。这些凭证大多来自于公开的泄露事件,也有一些是黑客在暗网中购买的。而用于解析已知凭证并远程在其他网站上登录的软件应用也很容易获取。报告显示,黑客可以购买STORM、Black Bullet、Private Keeper、SNIPR、Sentry MBA和WOXY等工具用于撞库。

STORM

STORM是用C语言编写的,可免费试用。技术特征如下:

支持FTP破解

同时进行FTP和HTTP攻击

并行会话

用于活动分析的调试功能

支持最多2000万封电子邮件的组合列表与密码记录

支持HTTP / HTTPS

支持SOCKS4和SOCKS5

代理自动更新,自动收集公共资源

关键字捕获(高级帐户详细信息的收集)

JavaScript重定向

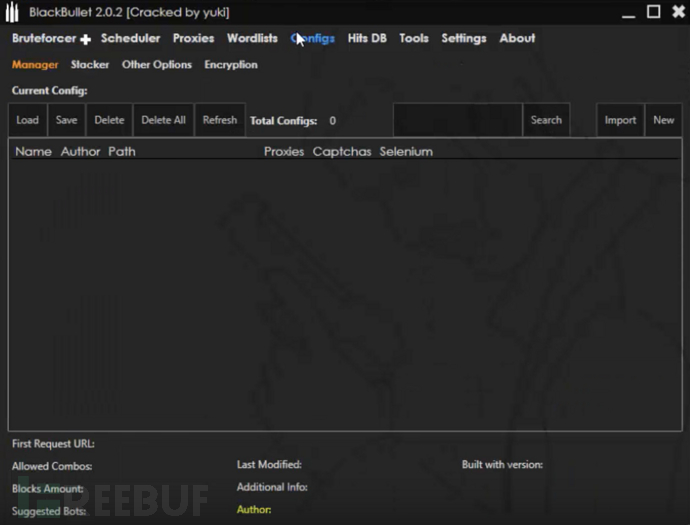

Black Bullet

Black Bullet最早出现于2018年,带有暴力破解功能。其主要特点如下:

验证码绕过

用户可以选择自行修改和创建新的配置文件

支持Selenium Webdriver

价格:30至50美元

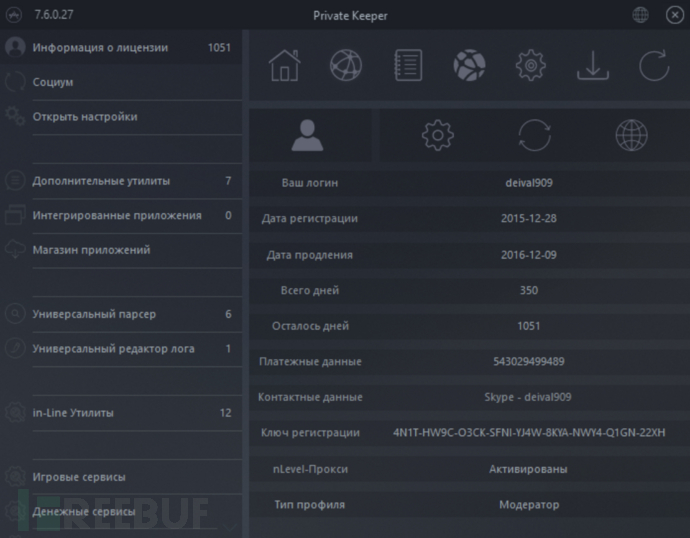

Private Keeper

俄语区最受欢迎的工具,有在线商店。主要特点如下:

价格:0.8美元左右

并行会话

实用程序软件,可自动连接到私有或公共代理服务

SNIPR

用C语言编写,支持在线撞库、在线暴力破解。

配置文件:官方打包文件中包含超过100份配置文件

价格:20美元

Sentry MBA

有超过1000分配置文件

支持 HTTP/HTTPS

支持SOCKS4和SOCKS5

售价在5美元到20美元之间

WOXY

可用于验证邮箱账号是否有效,并扫描邮箱内容,提取重要信息(如礼品卡、在线订阅内容等)。同时,可自动重置密码,劫持邮箱账号。目前,网上已经有该工具的免费破解版。

应对

1.除了使用公开的免费代理进一步混淆攻击之外,犯罪分子通常会使用付费代理服务。但是,分析表明,此类服务通常使用地理欺骗技术来创建大量IP池。这些域可能具有相同的IP地址,但会使用不同的子网。通过此类IP监控Web流量活动,可以在一定程度上应对撞库攻击。

2.很多遭遇过撞库攻击的组织都增加了多因素身份验证,增加撞库的复杂程度,提升其时间成本,也是一种应对方式。

3.持续监控地下黑市和表网信息,了解企业自身相关的信息,并及时对泄露的内容追踪溯源,全面分析并了解更多攻击指标,以便进一步防护。

4.终端用户可以使用密码管理器,为每个在线帐户设置独一无二的强密码,降低被撞库的风险。

*参考来源:Recorded Future,转载请注明来自FreeBuf.COM