【导读】前段时间,数字货币交易中心Coinbase爆出被黑事件。攻击者以钓鱼邮件方式向Coinbase员工私人邮箱发送电子邮件,完成前期潜伏、渗透工作后;在某个时机,攻击者以两个 Firefox 0day 漏洞发动“猛攻”。虽然,Coinbase Security 很快检测到并阻止了该攻击。但值得注意的是,这场针对交易所企业“精心蓄谋”的攻击,却是从员工个人入口“破门而入”,完全绕过了基于企业数据搭建起来的封闭防御系统。而这,不仅引发了诸多安全厂商的反思,它也引发了一个新的命题:个人端的完整数据对未来企业端安全的重要性。

拥有近乎固若金汤的安全数据与防御系统,Coinbase为何仍难逃被攻击厄运?

今年8月,数字货币交易中心Coinbase表露:其遭遇了一场使用网络钓鱼、社会工程学策略的复杂攻击。攻击目标为侵入该交易中心的系统软件,一旦攻击者达成目的,他们将窃走价值数十亿美元的数字货币。纵观整个事件过程,颇具“战术性”。

攻击起源于2019年5月30日(星期四),十几位 Coinbase员工的私人邮箱收到了一封电子邮件。邮件称其是来自剑桥大学研究资助管理员 Gregory Harris。因为该电子邮件来自合法的剑桥域名,又不包含恶意内容,同时还通过了反垃圾邮件的检测以及可引用收件人的背景,因而并没有引发Coinbase员工的怀疑。

接下来几周,Coinbase的员工又陆续收到了类似的电子邮件。依然没有任何可疑之处。此时,员工还与攻击者展开了邮件往来。

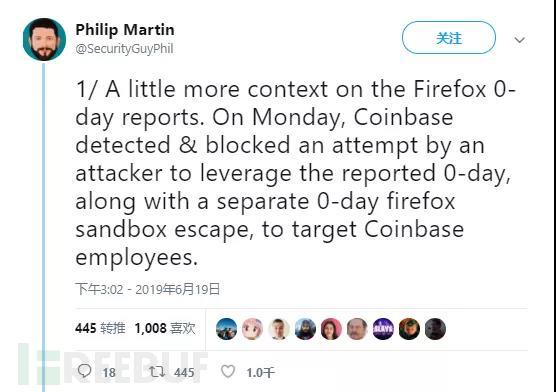

然而,就在6月17日上午6:31,Gregory Harris 发送了一封新电子邮件,与以往不同:这一次它包含一个 URL,当在 Firefox 中打开时,会自动安装能够接管点击人电脑的恶意软件。精心策划、蓄谋已久的网络攻击正式开始。

虽然在攻击正式开始后,Coinbase Security 很快发现并进行了及时阻止。但这场有惊无险的“袭击风波”,却引发了很多厂商的关注与反思:作为数字货币交易中心,Coinbase拥有可谓是固若金汤的安全大数据和防御系统,但为什么依然遭遇了网络攻击呢?企业端的安全又该如何保障?

狡猾黑客早已改变攻击路数,迂回作战,个人成为突破口

上述的事件中,攻击者达成目的的一个关键点在于:他成功绕过了基于B端企业数据搭建起来的封闭防御系统,而是通过钓鱼邮件方式攻击员工私人邮箱进而一步步接近目标的。

也就是说,黑客们似乎变的愈发聪明,他们的攻击方式也在逐步“升级”,他知道企业拥有B端安全数据与防御系统,所以他不正面迎敌,而是采取迂回作战方式,先攻击对于企业组织来讲最为重要的“员工”——以“C端”个人为突破口,并横向移动攻击C1、C2、C3……由点及面(这样做保证了即使没有攻破C1,还会有C2、C3等等,再众多的个体中总会有容易“沦陷的员工”存在),待一切都铺垫好、时机成熟时,再“由面到体”给予核心目标致命一击。

试问,面临黑客如此缜密的、铺面连环式的针对“个人攻击的战术”,面对茫茫如海的用户“端口”,如果仅依靠传统的防护思维,仅依靠企业端封闭的防御系统,哪家企业、哪家网络安全公司敢说,能确保企业安全万无一失、不被攻陷?

大环境已变,企业边界正在瓦解,基于边界的安全防护体系无法支撑企业防护

更为严重的是,企业安全面临的是不止于黑客攻击手法的变化,事实上,企业所处的环境也早已发生改变——企业边界正在瓦解,基于边界的安全防护体系正在失效。

传统基于边界的网络安全,在某种程度上是默认了内网是安全的,认为只要构筑了企业的数字护城河,通过防火墙、WAF、IPS等边界安全产品或方案,就能实现企业的网络安全。然而,在零信任的网络安全世界里:网络内部和外部的任何人、设备、系统都不能信任。

而事实上,早在2010年震惊世界的“震网事件”中,就已证明基于边界的安全防护体系已无法支撑企业防护。据报道,震网病毒初始感染就是靠荷兰情报机构雇佣的“间谍工程师”通过一枚小小U盘完成操作的。(智库在《“震网”十年谜底终浮水面, 伊朗核计划流产源于内鬼“间谍行动”》这篇文章中,有极为详尽报道,请点击阅读)该“间谍”要么自己是直接把U盘插到了离心机网络,要么是通过“感染”工程师,让工程师带入感染后的代码。总之,他突破了物理界限,突破了传统的网络安全边界,一举摧毁了伊朗骄傲的“核计划”。

人是安全的尺度,最为薄弱的环节,个人安全数据对企业市场至关重要

在上述几段论述中,无论是黑客攻陷“某个个体”还是“内鬼”突破安全防护边界,我们发现:它都离不开人。可以说,在网络空间世界里: 人,是安全的尺度,是最重要也是最脆弱的操作资源,是网络安全组织中最强大也是最薄弱的环节。FBI和犯罪现场调查(CSI)等机构联合做的一项安全调查报告显示,超过85%的网络安全威胁来自于内部,危害程度远远超于黑客攻击和病毒造成的损失。

然而,国家、企业,乃至我们整个社会正是由人组成的,与此同时,网络安全又是一个高度碎片化的行业,所以,每个人、每个点都可能成为敌人攻击的突破口。即使一家公司有再多技术人员,有再完整的企业数据以及安全防护系统,但忽视个人数据,或没有完整的个人数据做支撑,那么它将如同缺失了“左膀”或“右臂”般,难以独臂撑起防护企业安全的重大职责。

可以说,面对现在的攻防对抗的网络安全环境下,没有个人的数据作为基础,是无法做好企业市场,C端个人安全数据对B端企业市场至关重要。所以,智库认为:应对网络攻击、应对网络战,我们应将企业数据与个人数据相结合,构筑真正的网络安全大数据,唯独如此,我们才能真正实现防护企业与国家的安全。

文章参考链接:

http://www.sxqxbj.cn/a/wenda/1486.html

https://www.secrss.com/articles/5007

本文为国际安全智库作品 (微信公众号:guoji-anquanzhiku)

如需转载,请标注文章来源于:国际安全智库