无代理拦截数据包(bettercap+burp)

yudays实验室

yudays实验室- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

无代理拦截数据包(bettercap+burp)

本文由

yudays实验室 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

yudays实验室 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

前期准备

kali系统、usb网卡、dnsmasq、hostapd、bettercap

软件安装

apt install dnsmasq

apt install hostapd

apt install bettercap

配置dnsmasq

修改文件/etc/dnsmasq.conf

dhcp-range=192.168.0.50 192.168.0.150,12h interface=wlan0

配置hostapd

创建文件hostapd.cnf 内容为:

interface=wlan0 ssid=yudays driver=nl80211 channel=1 hw_mode=g

正式部署

将dnsmasq重启,使用命令

service dnsmasq restart

将usb网卡连接kali。在ifconfig命令下能查找到wlan0网卡。

配置wlan0网卡的ip

ifconfig wlan0 192.168.0.1/24

执行./hostapd hostapd.cnf 。手机连接名为yudays的wifi。

此时手机连接的wifi并不能上网,需要配置wlan0转发到eth0的网卡上。转发操作

sysctl -w net.ipv4.ip_forward=1 iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

执行完后,手机可以通过wifi正常上网。

配置bettercap相关配置。执行

sudo bettercap -iface wlan0

此时进入bettercap交互模式,类似msf的操作。执行

set gateway.address 192.168.0.1 net.probe on net.sniff on any.proxy on

bettercap就配置完成了。

接下来配置burp。

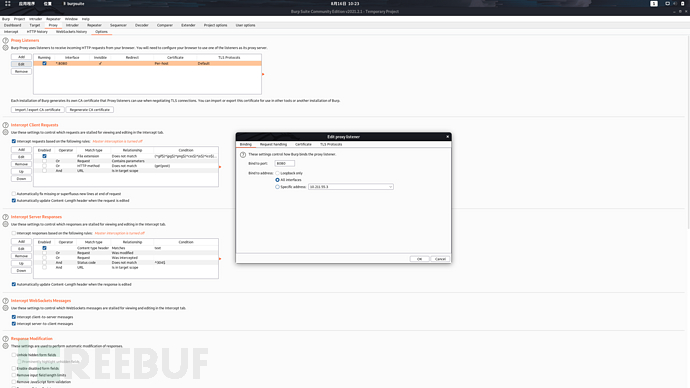

配置监听端口及ip

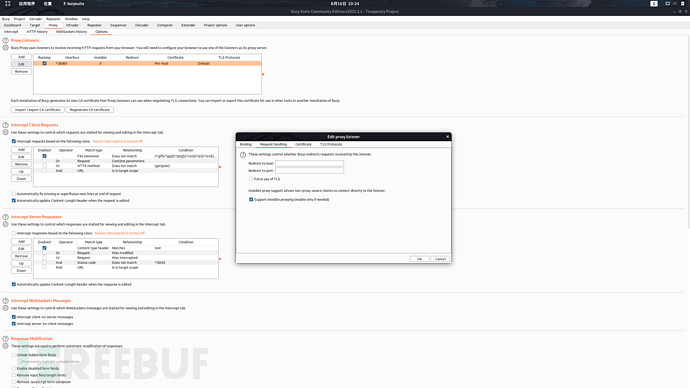

配置透传模式。

配置完之后,即可测试效果。

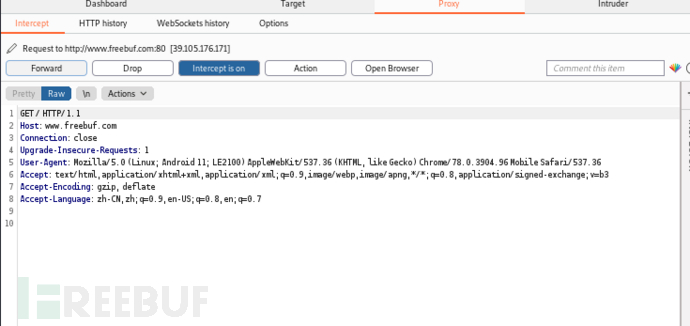

测试效果

手机在连接wifi下,未进行代理配置。访问freebuf官方网站:

手机截图:

电脑端通过wifi拦截下来的数据包。

总结

可通过该方式,进行内网大批量进行拦截数据包、篡改等操作。同时该方式也可用于IOT设备拦截http相关请求的数据包。

本文为 yudays实验室 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

记一次从登录框到前台rce

2024-02-28

Spring Boot Actuator未授权内存分析方法

2022-07-19

如何让代码审计更快速?

2022-05-30

文章目录

![[Kali Linux]新手入门:内网穿透的教程和实战(很适合新手|附图)](https://image.3001.net/images/20210823/1629706697_612359c912ce457ea1d58.jpg!small)