如何做好一名优秀的蓝队(内网篇)

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

0x00 前言

随着为期两个月的护网行动拉开序幕,截止目前已经有多家单位遭受钓鱼、投毒、横向等红队的渗透攻击,上次我们说到如何做好一名优秀的蓝队(外网篇),本文依然参考ATT&CK模型和实质案例来讲述执行、持久化、权限提升三个模块,绘制和分析攻击手法,找到并防御内网带来的威胁。

0x01执行

攻击手法分析

在执行阶段,主要面临的威胁有两个,分别是无文件落地Webshell(内存马)和实体恶意软件执行,我们将从网络层面来分析可能产生的告警并对其进行精准打击。

1. 流量挖掘

与外网篇踩点、渗透等攻击不同的是,执行层面所传输的多以文档、程序、图片、脚本为主,其告警特征明显,可着重寻找上传口并对上传文件进行审计。

分析指标

1.1 态势感知汇总

目前市面上的态势感知基本都可以通过流量测绘系统存在的资产和接口,例如微步、深信服态势感知、天眼等产品,可通过梳理上传接口的方式对文件进行审计。

1.2 流量包特征搜索

如果态势感知中不存在该功能,也可以手动根据特征进行发现梳理,以下是一个上传类型的表单:

POST /upload HTTP/1.1

Host: xxxx

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryxJoimunuCt1r2RmT

Accept: application/json, text/plain, */*

Connection: close

------WebKitFormBoundaryxJoimunuCt1r2RmT

Content-Disposition: form-data; name="file.exe"

50 4b(方便演示采用了十六进制,真实流量包为ascii字符)

------WebKitFormBoundaryxJoimunuCt1r2RmT

通过对表单进行分析,可通过以下几个特征进行搜索上传口

Content-Type: multipart/form-data;

------WebKitFormBoundar

name="file"

504b等文件头(十六进制搜索)

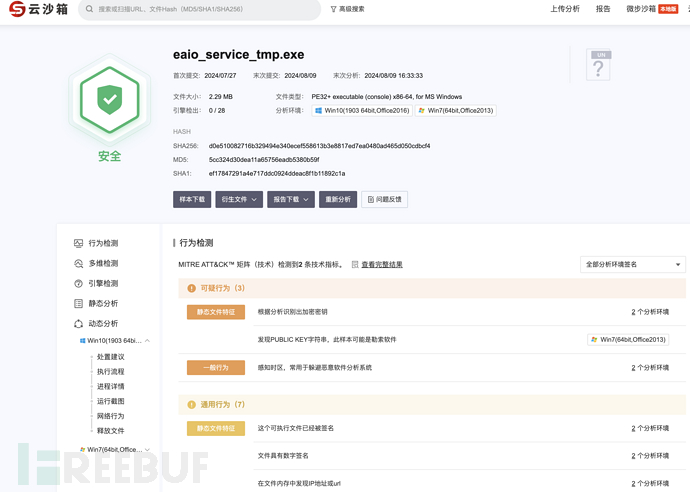

沙箱分析

获取了疑似恶意文件后,应对文件进行打包,避免二次传染。在护网的环境中,除特殊需求需要对病毒文件进行深度分析以外,最常用的方式则是通过沙箱或病毒查杀攻击来进行扫描查杀,一旦发现疑似行为则直接进行封禁拦截节省人工时间,以下为常用的恶意软件分析网址:

VirSCAN:https://www.virscan.org

VirusTotal:https://www.virustotal.com

NoDistribute:http://nodistribute.com

微步在线云沙箱:https://s.threatbook.cn

腾讯哈勃分析系统:https://habo.qq.com

奇安信威胁情报中心:https://ti.qianxin.com

大圣云沙箱检测系统:https://mac-cloud.riskivy.com

2. 防御手法

针

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录