授权绕过漏洞揭秘:过滤设计缺陷的安全漏洞

Hex

Hex- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

收藏一下~

可以收录到专辑噢~

授权绕过漏洞揭秘:过滤设计缺陷的安全漏洞

本文由

Hex 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

Hex 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

前言

本章节目录包含介绍权限过滤设计缺陷绕过本质、以及常见的设计方式,最后以一个示例靶场来演示讲解该漏洞。

什么是过滤授权绕过

过滤授权漏洞指的是在权限管理系统设计中,每个角色都有它的可操作的权限,通常来说,系统会根据url结合登录账号进行判断是否有权访问该页面。由于不严谨的过滤设计缺陷会导致权限绕过行为。

漏洞原理

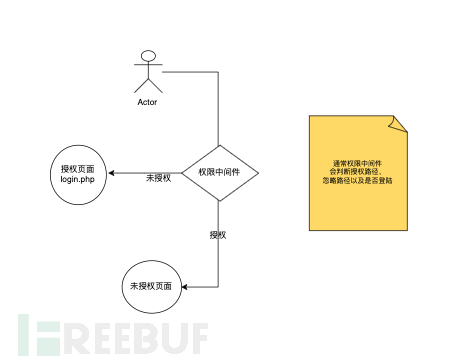

一般会检测用户是否登陆,再判断路径是否授权。未授权或未登陆会重定向到`/login.html`页面,提示用户登陆。如图所示:

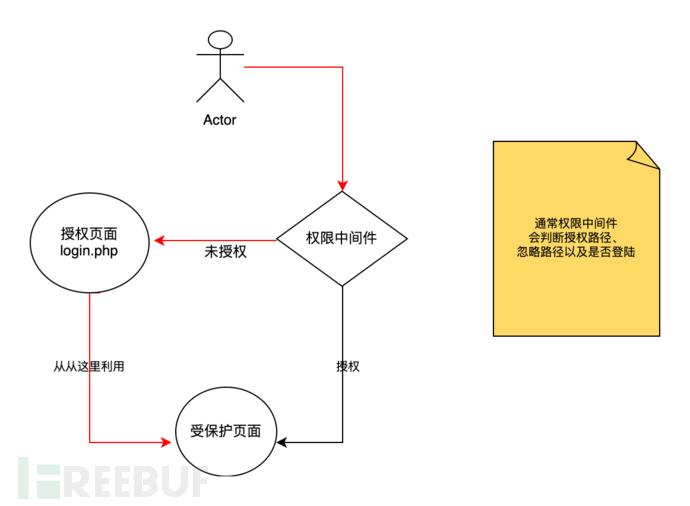

我们将要做的是,在有限的权限管理页面中绕过中间件过滤,从而实现访问未授权页面:

漏洞影响

该漏洞如标题所表明一致,不难理解。出现这个漏洞将会导致越权行为。造成严重的影响。例如,只有老板能发工资。越权的漏洞,打工人可以帮老板随便发工资。

漏洞识别

该漏洞常见有以下几种(当然还有其他的,目前说常见的,其他特征本质上也是一样的):

- 未授权301重定向到指定白名单路径-[黑盒]

- 权限管理系统-[黑盒]

- 模糊包含匹配判断路径-[审计]

利用前提

- 发现未授权页面

成功特征

- 成功访问未授权功能

漏洞决策

在开始前,让我们看看代码:

在代码分析中,我们重点看忽略路径代码是匹配包含白名单后缀名的可以查看,不包含往下执行匹配,如全部不符合条件则跳回白名单路径。因此我们尝试进入到此判断,从而实现绕过访问flag.php文件。那么开始

可试读前40%内容

¥ 0 全文查看

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 Hex 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

揭秘:如何攻破Web文件上传漏洞并巧妙绕过安全策略?

2024-10-14

登录账户密码字典暴力破解攻击——hydra 工具详细使用教程

2024-05-27

SSRF漏洞:URL绕过方法以及原理案例详细讲解

2024-05-25

文章目录