本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

关于Scanner-and-Patcher

Scanner-and-Patcher是一款功能强大的Web漏洞扫描和修复工具,可以有效地帮助广大研究人员以简单高效的形式寻找、利用和修复目标Web应用程序中存在的安全漏洞。

一个Web应用程序扫描工具会通过爬取目标Web应用程序的Web页面来生成对目标Web应用程序的情况概览,并以此来检查其安全漏洞,整个过程还涉及到恶意输入的生成和对应用程序响应的评估。这些扫描工具往往是以自动化的形式来扫描Web应用程序并寻找其中的安全漏洞。它们通常能够测试Web应用中的常见安全问题,例如跨站脚本(XSS)、SQL注入和跨站请求伪造(CSRF)等等。

Scanner-and-Patcher使用的工具

编号 | 工具名称 | 编号 | 工具名称 | |

1 | whatweb | 2 | nmap | |

3 | golismero | 4 | host | |

5 | wget | 6 | uniscan | |

7 | wafw00f | 8 | dirb | |

9 | davtest | 10 | theharvester | |

11 | xsser | 12 | fierce | |

13 | dnswalk | 14 | dnsrecon | |

15 | dnsenum | 16 | dnsmap | |

17 | dmitry | 18 | nikto | |

19 | whois | 20 | lbd | |

21 | wapiti | 22 | devtest | |

23 | sslyze |

支持扫描的漏洞

编号 | 漏洞信息 | 编号 | 漏洞信息 | |

1 | IPv6 | 2 | Wordpress | |

3 | SiteMap/Robot.txt | 4 | Firewall | |

5 | Slowloris DoS | 6 | HEARTBLEED | |

7 | POODLE | 8 | OpenSSL CCS 注入 | |

9 | FREAK | 10 | Firewall | |

11 | LOGJAM | 12 | FTP 服务 | |

13 | STUXNET | 14 | Telnet 服务 | |

15 | LOG4j | 16 | Stress Tests | |

17 | WebDAV | 18 | LFI, RFI or RCE. | |

19 | XSS, SQLi, BSQL | 20 | 无头XSS | |

21 | Shellshock 漏洞 | 22 | 泄漏内部IP | |

23 | HTTP PUT DEL 方法 | 24 | MS10-070 | |

25 | Outdated | 26 | CGI 目录 | |

27 | 敏感文件/信息泄漏 | 28 | 可注入路径 | |

29 | 子域名 | 30 | MS-SQL DB 服务 | |

31 | ORACLE DB 服务 | 32 | MySQL DB 服务 | |

33 | RDP服务器(UDP/TCP) | 34 | SNMP 服务 | |

35 | Elmah | 36 | SMB 端口(UDP/TCP) | |

37 | IIS WebDAV | 38 | X-XSS 保护 |

工具下载

由于该工具基于Python 3开发,因此广大研究人员首先需要在本地设备上安装并配置好Python 3环境。

接下来,我们需要使用下列命令将该项目源码克隆至本地:

git clone https://github.com/Malwareman007/Scanner-and-Patcher.git

下载完成后,我们还需要使用pip命令和项目提供的requirements.txt文件安装该工具所需的其他依赖组件:

cd Scanner-and-Patcher/setup python3 -m pip install --no-cache-dir -r requirements.txt

最后,切换到项目目录中,执行Scanner-and-Patcher即可:

cd ../ cd Full Scanner python3 Web_scan.py

工具使用

我们只需要将目标Web应用程序的网站地址以参数的形式提供给工具脚本并运行即可:

python3 web_scan.py (https or http) ://example.com

下列命令可以查看工具帮助信息或更新工具版本:

--help --update

工具演示视频

视频地址:【点我观看】

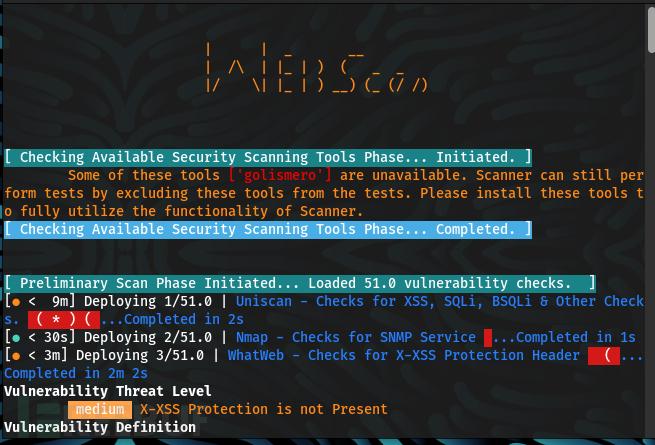

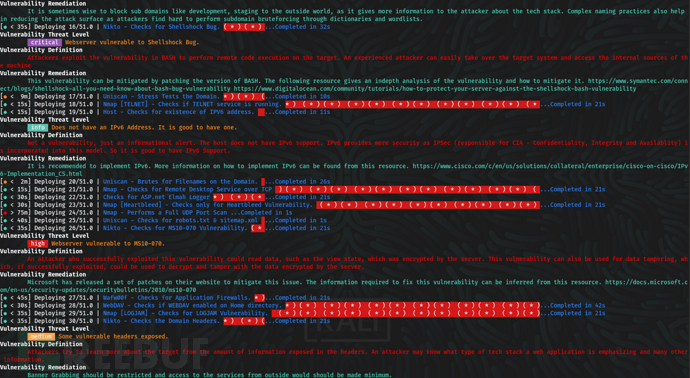

工具运行截图

许可证协议

本项目的开发与发布遵循MIT开源许可证协议。

项目地址

Scanner-and-Patcher:【GitHub传送门】

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)