本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

举足轻重的信息搜集CTF

信息搜集

常见的搜集

题目描述:

一共3部分flag

docker-compose.yml

version: '3.2'

services:

web:

image: registry.cn-hangzhou.aliyuncs.com/n1book/web-information-backk:latest

ports:

- 80:80

启动方式

docker-compose up -d

题目Flag

n1book{info_1s_v3ry_imp0rtant_hack}

Writeup

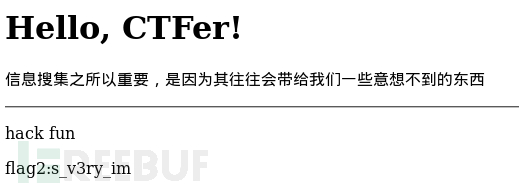

首先浏览网站

根据提示可知flag由三部分组成,进行敏感信息收集

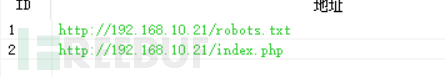

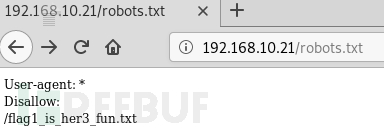

得到敏感目录robots.txt,访问http://192.168.10.21/robots.txt

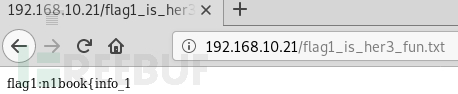

得到敏感目录/flag1_is_her3_fun.txt,访问http://192.168.10.21/flag1_is_her3_fun.txt

得到flag的第一部分flag1:n1book{info_1

在Linux下,用gedit编辑器保存后,当前目录下会生成一个后缀为“~”的文件,其文件内容就是刚编辑的内容。主页文件名为index.php,则该文件名为index.php~。通过浏览器访问这个带有“~”的文件,便可以得到源代码。

http://192.168.10.21/index.php~

得到flag的第二部分flag2:s_v3ry_im

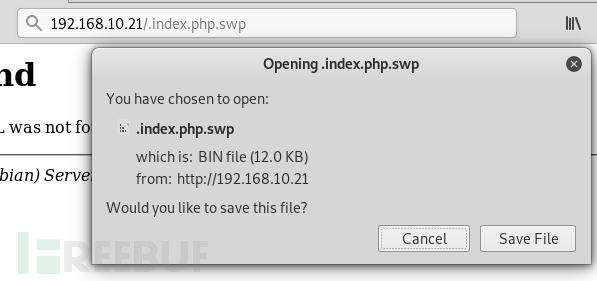

在用vim编辑文件的过程中可能遇到因为网速不够等原因导致的命令行卡死而意外退出的情况,会在当前目录下生成一文件名为.文件名.swp的备份文件

访问http://192.168.10.21/.index.php.swp,下载该文件

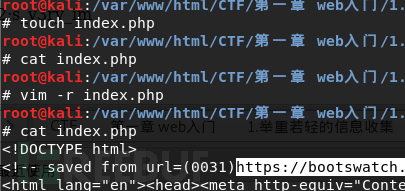

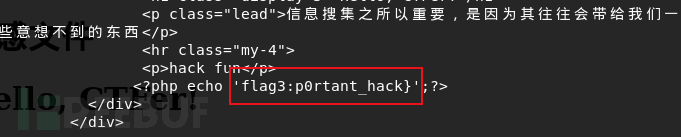

用“vim -r”命令恢复文件的内容。恢复SWP备份文件的办法是,先在当前目录下创建一个index.php文件,再使用“vim -r index.php”命令,即可得到意外退出时编辑的内容,

touch index.php

cat index.php

vim -r index.php

cat index.php

见图

得到flag的第三部分flag3:p0rtant_hack}'

将三部分组合起来即可得到完整的flag:n1book{info_1s_v3ry_imp0rtant_hack}

粗心的小李

题目描述:

看看能不能找到信息吧?

docker-compose.yml

version: '3.2'

services:

web:

image: registry.cn-hangzhou.aliyuncs.com/n1book/web-information-git:latest

ports:

- 80:80

启动方式

docker-compose up -d

题目Flag

n1book{git_looks_s0_easyfun}

Writeup

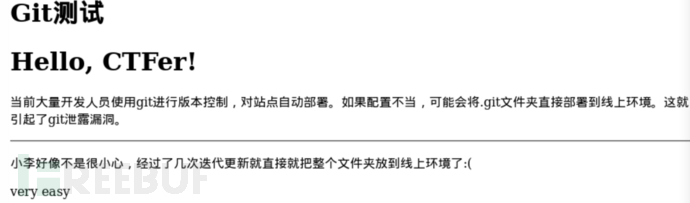

首先浏览网站

根据提示可以知道本题是考察git信息泄露的

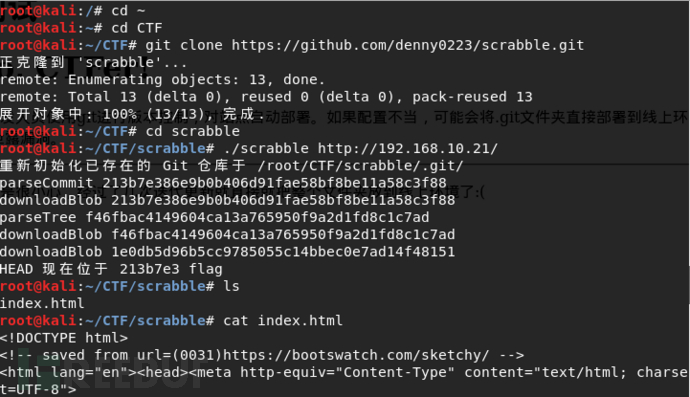

cd CTF #使用完一次后要重新下载

git clone https://github.com/denny0223/scrabble.git

cd scrabble

./scrabble http://192.168.10.21/

ls

cat index.html

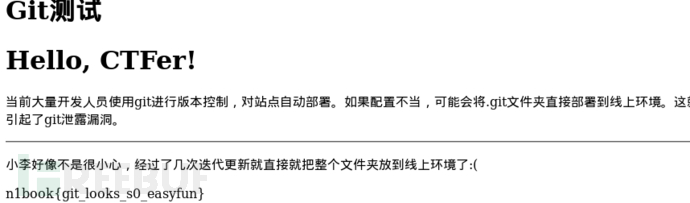

可以将得到的文件打开

得到flag:n1book{git_looks_s0_easyfun}

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。

转载声明:儒道易行 拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章的内容,不得以任何方式将其用于商业目的。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)