实战之低版本tomcat-getshell

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

在某次红蓝对抗中,发现目标低版本的tomcat弱口令,但是常规的war包无法上传。

环境介绍

linux

tomcat6.0

过程

war包上传

直接修改后缀,尝试war包上传。

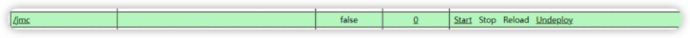

发现未成功部署,显示false。点击start也无法成功部署。

当然也无法访问。

继续尝试

是否是war的生成方式不对。

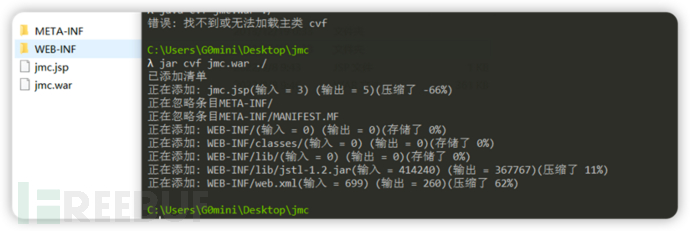

这里采取了标准的war生成。

War包构造

Jar cvf jmc.war ./

发现war包成功部署。

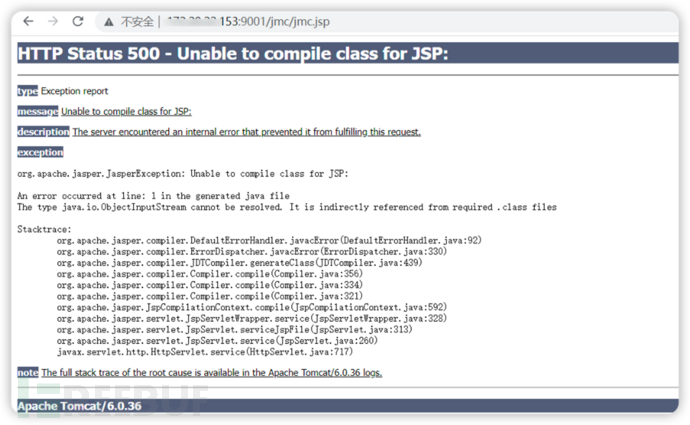

但是访问502报错。

再次尝试

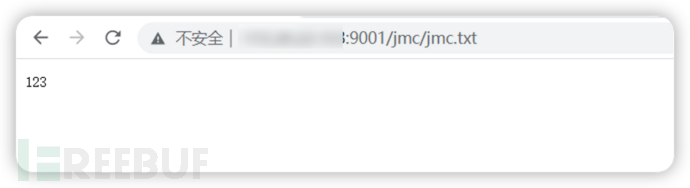

这次更改jsp为txt文件进行尝试。

发现txt文件是可以正常被访问。

那么问题就出在了jsp文件上面。或者是目录问题。

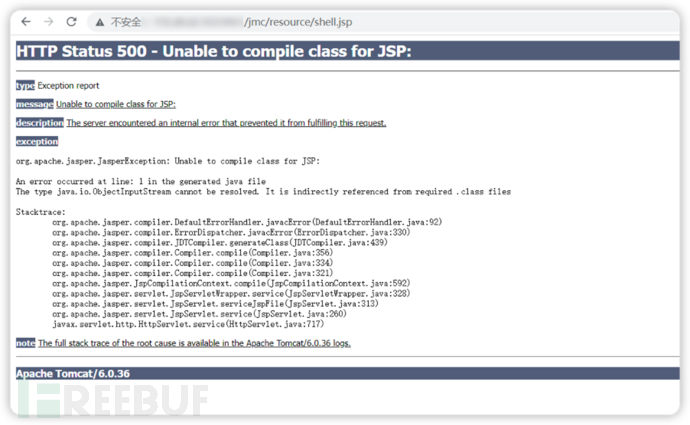

这里尝试过1.8jdk的马子

各种低版本的。

命令执行的马子

大马等等都不可以

更换目录

这里尝试多层目录,发现也是不行。

成功上传

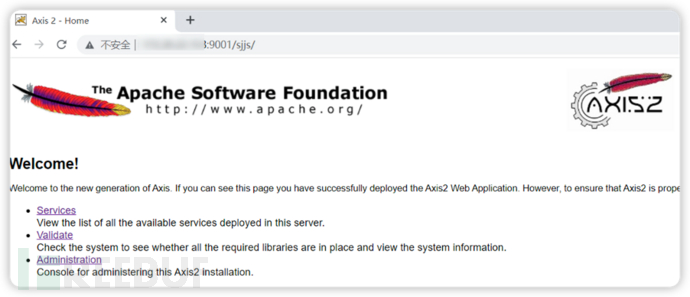

在搜索相关文章的时候,发现一位表哥讨论了axis2和tomcat的上传问题,这里引起了注意。

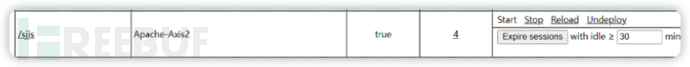

这里axis2成功部署的话,可以利用axis进行文件上传。

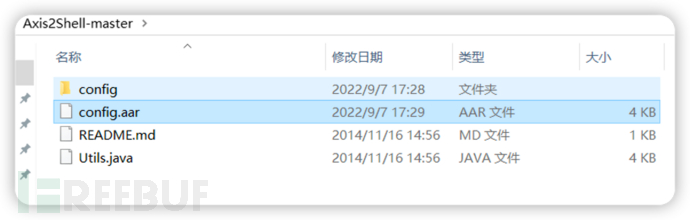

axis2getshell

是利用aar后缀进行部署的。这里github找到一个别的师傅的aar包。

成功部署。

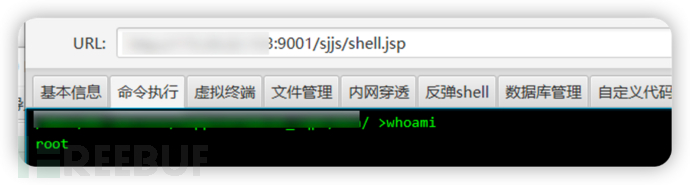

成功获取shell

解决了上次低版本没有拿到shell的问题。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录