bananaYH

bananaYH- 关注

本文由

bananaYH 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

bananaYH 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

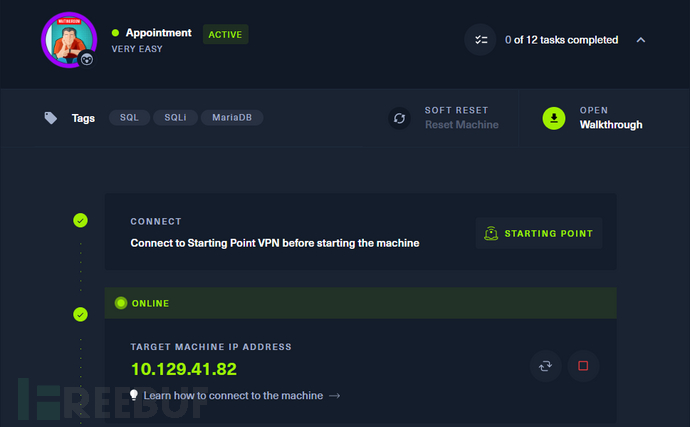

第1层-Appointment

首先获取一个靶机

任务1

What does the acronym SQL stand for?

首字母缩写词 SQL 代表什么?

Structured Query Language

任务2

What is one of the most common type of SQL vulnerabilities?

最常见的 SQL 漏洞类型之一是什么?

SQL Injection #SQL注入

任务3

What does PII stand for?

PII 代表什么?

Personally Identifiable Information #个人身份信息

任务4

What does the OWASP Top 10 list name the classification for this vulnerability?

OWASP 前 10 名列表将此漏洞的分类命名为什么?

A03:2021-Injection

任务5

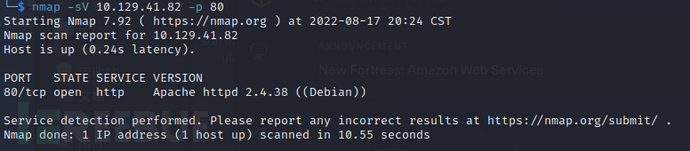

What service and version are running on port 80 of the target?

目标的 80 端口上正在运行什么服务和版本?

这里使用nmap扫一下

nmap -sV 10.129.41.82 -p 80

Apache httpd 2.4.38 ((Debian))

任务6

What is the standard port used for the HTTPS protocol?

HTTPS 协议使用的标准端口是什么?

443

任务7

What is one luck-based method of exploiting login pages?

利用登录页面的一种基于运气的方法是什么?

brute-forcing #暴力破解

任务8

What is a folder called in web-application terminology?

什么是 Web 应用程序术语中的文件夹?

directory #目录

任务9

What response code is given for "Not Found" errors?

“未找到”错误的响应代码是什么?

404

任务10

What switch do we use with Gobuster to specify we're looking to discover directories, and not subdomains?

我们在 Gobuster 中使用什么开关来指定我们正在寻找目录而不是子域?

dir

任务11

What symbol do we use to comment out parts of the code?

我们用什么符号来注释掉部分代码?

#

FLAG

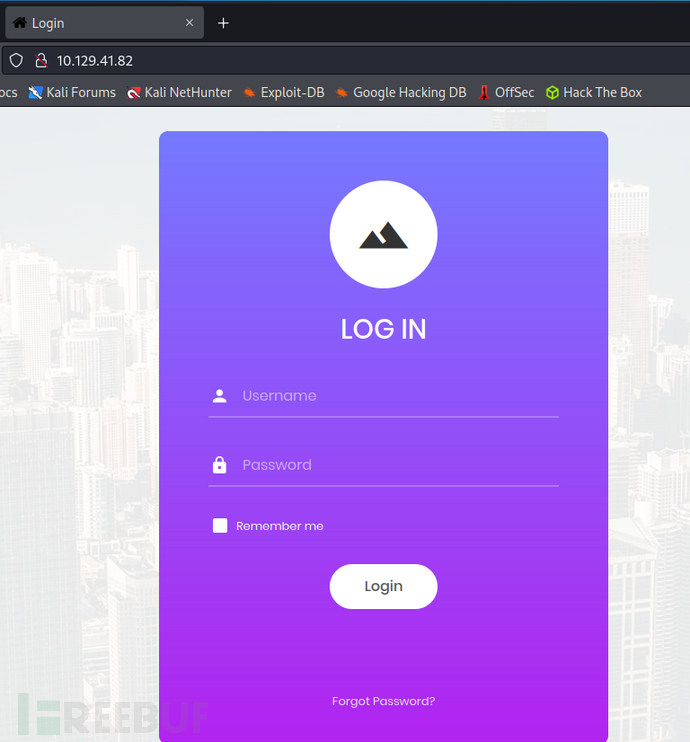

服务器开放了80端口,因此先访问下页面

根据做过的题目,猜测是要通过sql注入或暴力破解(用户和字典都不清晰,因此先试着sql注入)

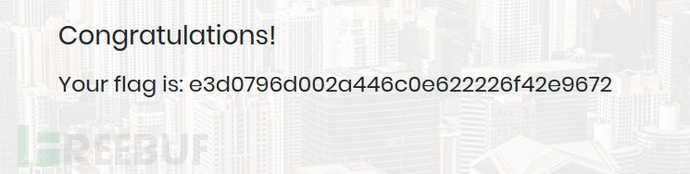

对用户命令构造一个sql注入语句

admin' and 1=1#

密码随便写,点击登录,发现成功登录后台,得到flag

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)