yi6666

yi6666- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

yi6666 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

yi6666 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

0x前言

本文章主要记录一个我在工作中遇到有意思的逻辑漏洞,可惜最终上传成功了木马但是没有getshell,思路卡住了。本文所涉及的漏洞在文章发布前已做好漏洞修复工作,且是已授权的渗透测试。因为系统涉密原因,所以对一些涉及到url,系统名称的地址会进行打码操作,影响观感,实属抱歉。

0x测试流程

进去之后发现还挺多功能点的,不是单纯的登录界面。

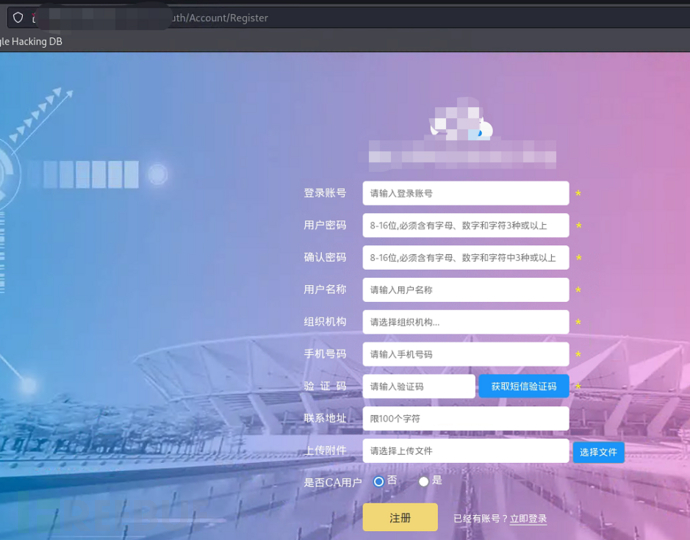

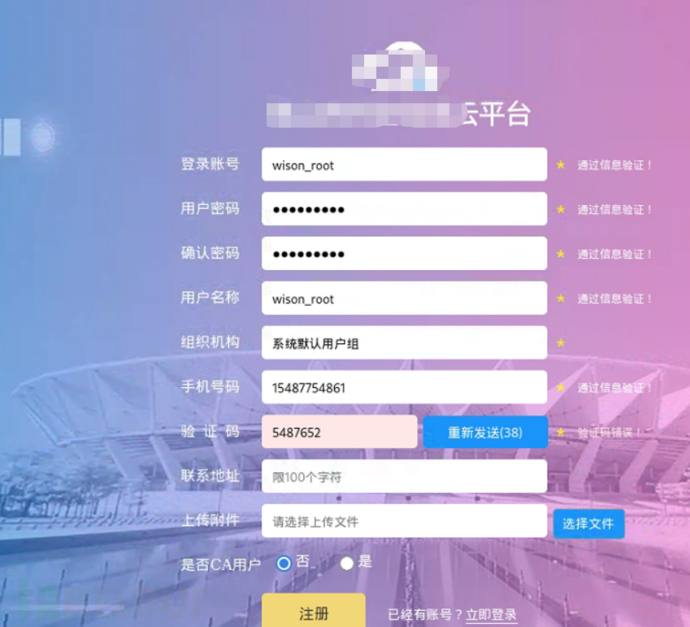

打开注册页面

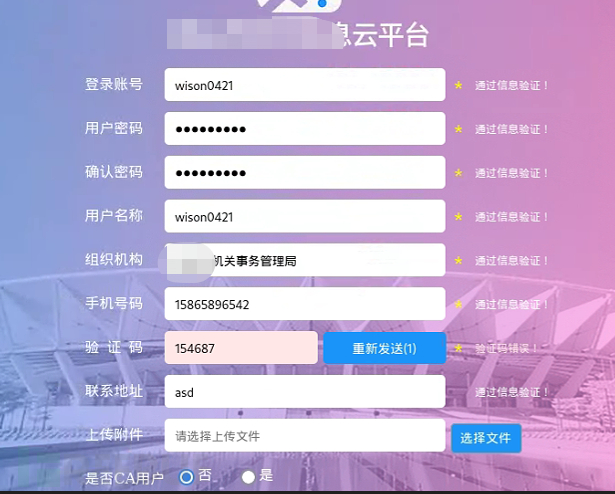

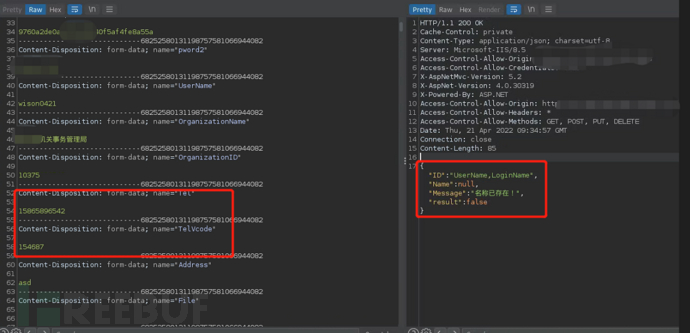

因为不想用自己的信息登录就随便输入了一个手机号码以及验证码

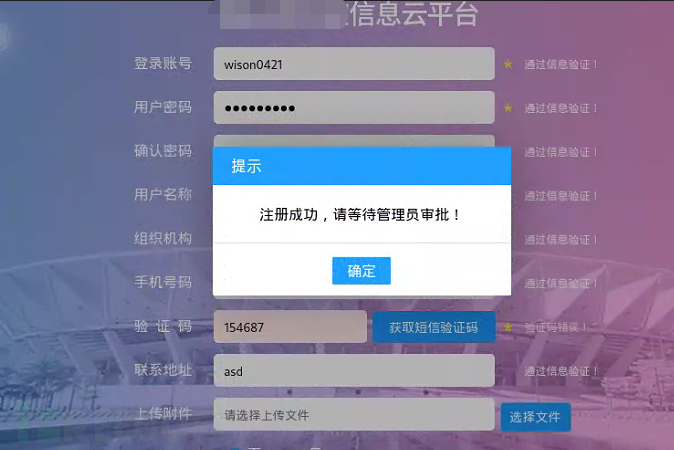

结果发现在验证码错误的情况下还能注册成功,这可真是秀到我了,验证码形如摆设

通过bp发包确认一下是否真的注册成功,可以看到名称已存在,那么说明之前注册成功了,那就是一个妥妥的验证码绕过了

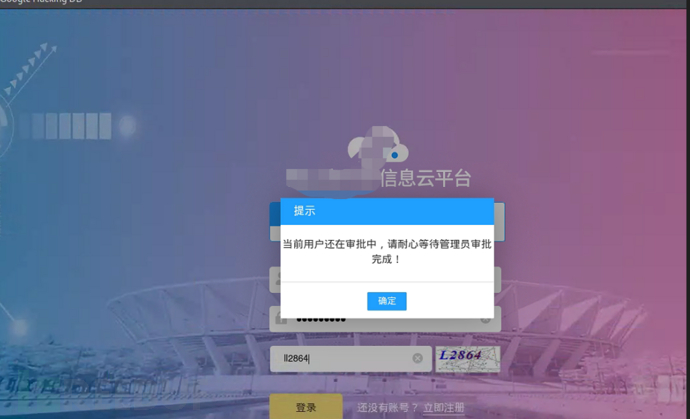

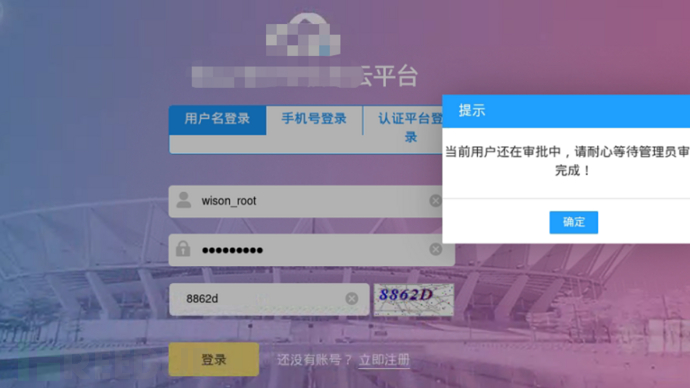

去登录页面输入刚刚注册的用户,显示需要审批才能进行登录,这个时候有意思的来了

返回首页之后刷新一下页面,居然自动登录了,看到用户的注册状态还是审批中,但是可以使用该用户进行操作。

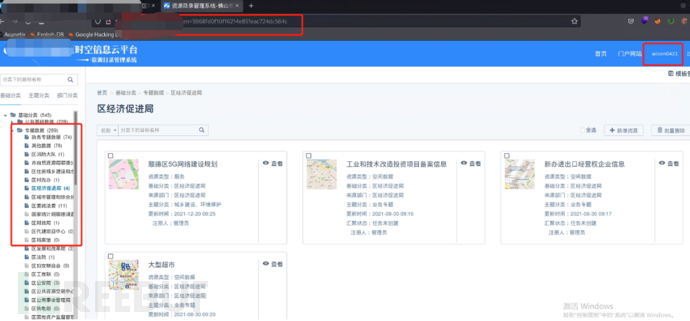

翻了一遍模块之后没发现只有系统跳转模块有点看头

跳到其他区级系统之后奇迹般的居然给我审批通过了

在跳转到其他的资源目录获取到一些信息

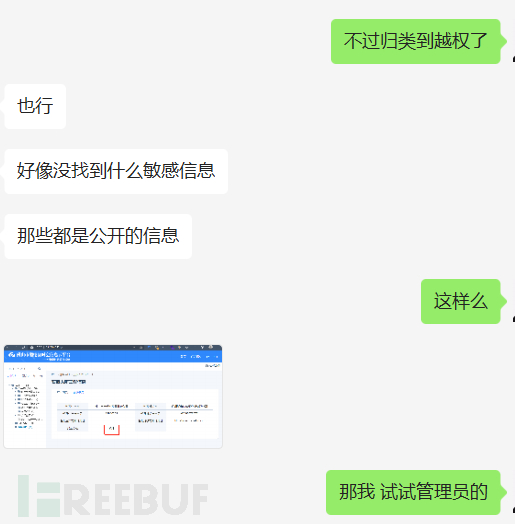

问了一下那边负责运维的同事,发现都是一些公开的信息。

在新建一个管理员的了,看看能不能看到更多的信息

访问了一下运维系统,结果也是不行

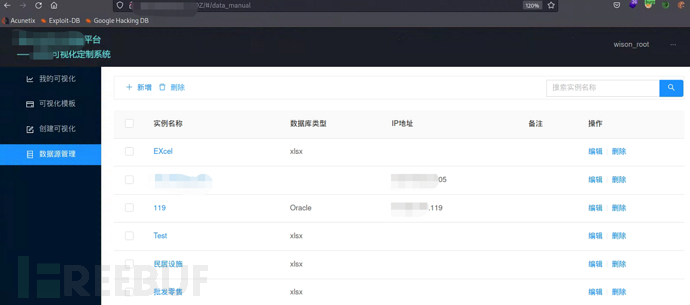

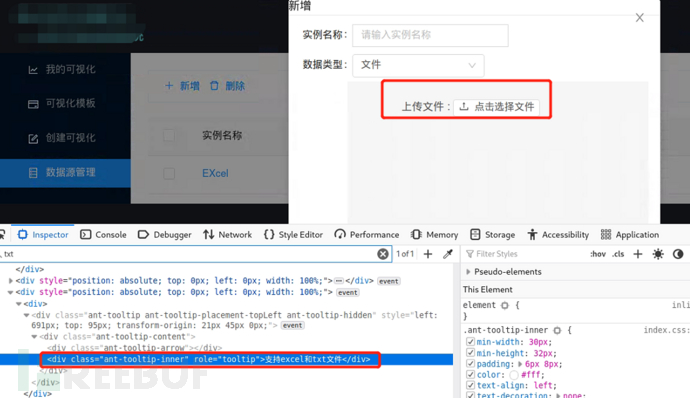

最后翻了一下,给我翻到一个数据源管理,

可惜这里不能获取到它的数据库连接信息,只能自己上传一些文件去连接,没感觉有太大用处

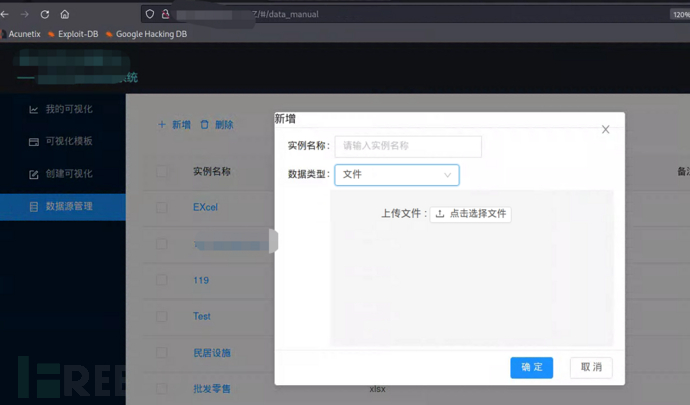

按照惯例有上传点就上传一下php文件,不出所料的上传错误了

fuzz了一下,估计是底层做了白名单限制,只允许上传白名单后缀的文件

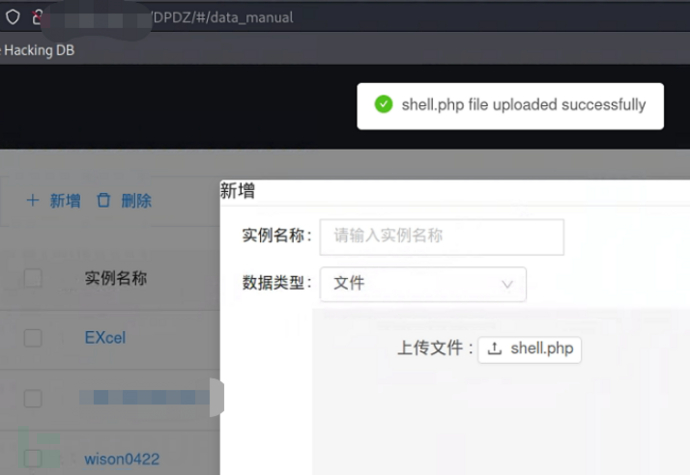

既然白名单那就尝试一下%00截断

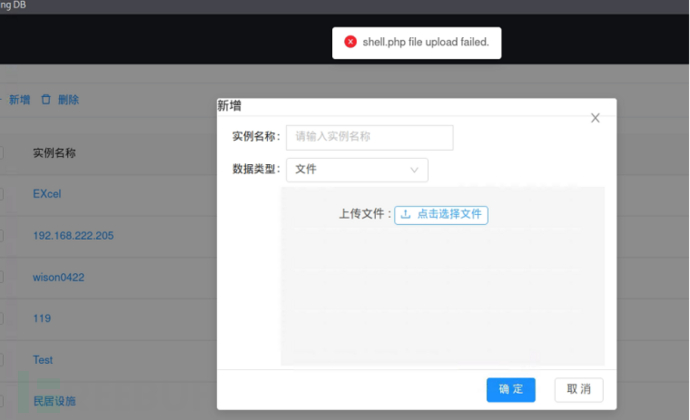

结果发现还真的可以上传成功

可以看到所属文件类型确实是php文件

不过这里上传点没用,后面尝试了一下asp,主要上传之后没有回显地址,也连接不上。没找到有其他的漏洞能打一套组合拳,无奈只好收工,不过总体感觉还是挺有意思的。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

漏洞思路学习

漏洞思路学习

![漏洞分析丨HEVD-11.DoubleFetch[win7x86]](https://image.3001.net/images/20220805/1659688536_62ecd65830702608af738.png!small)

![漏洞分析丨HEVD-10.TypeConfusing[win7x86]](https://image.3001.net/images/20220805/1659686516_62ecce74398b9896e371b.png!small)