WEB3 安全系列 || 攻击者如何通过Discord软件进行各类钓鱼攻击

零时科技

零时科技- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

WEB3 安全系列 || 攻击者如何通过Discord软件进行各类钓鱼攻击

随着web3领域各种应用程序的相继发展,安全问题也随之凸显。近期钓鱼诈骗攻击事件频发,各种钓鱼攻击手法层出不穷。此时,如何更清楚地了解钓鱼攻击;如何避免被钓鱼显得尤为重要。

本系列文章从web3安全出发,持续跟进web3安全动态。下文是攻击者通过Discord软件,对用户进行钓鱼,诈骗等行为,下文查看具体攻击手法。

假冒Discord官方案例

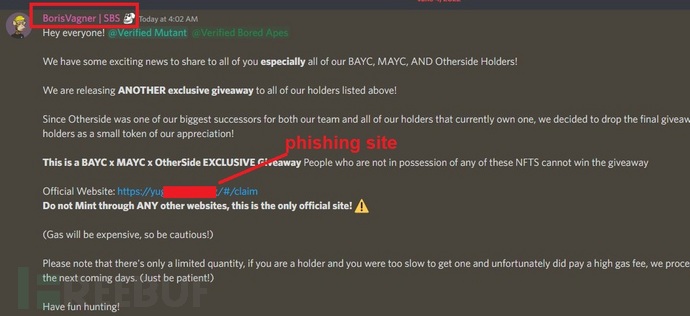

情景一:下图为 BAYC 管理员账号被盗,攻击者伪造项目方发送钓鱼链接。

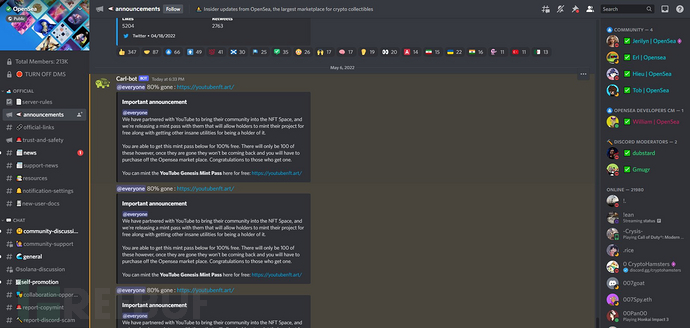

情景二:Opensea Discord服务器遭到攻击,黑客利用Opensea 与 You.tube 合作的骗局进行钓鱼攻击,目前钓鱼网站 已无法访问。

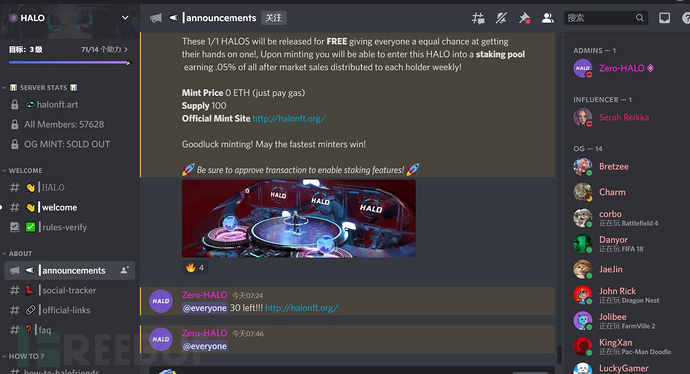

情景三:HALONFTOFFICIAL 的Discord被黑了,攻击者通过在公告栏发布钓鱼网站,使用虚假 mint 盗取用户资金。

Discord私信钓鱼案例

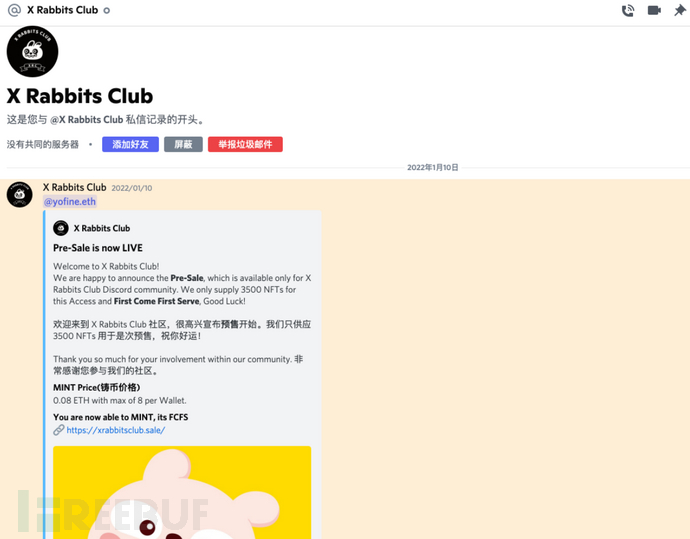

1.某用户看到 X Rabbits Club NFT的推送,对项目好奇后加入官方Discord

2.在加入频道后收到了名为 X Rabbits Club 的账号私聊,同时还有Mint链接

3.用户访问网站发现其价格单个0.08 ETH,随后连接钱包进行了多次mint。

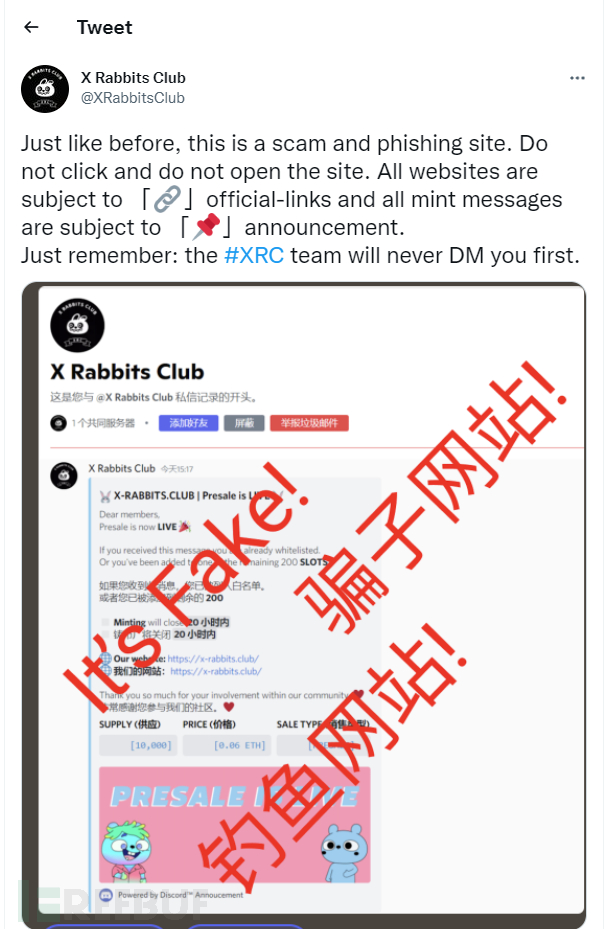

4.在过了一段时间之后用户没收到NFT,去官网等渠道查看发现该地址是骗子制作的钓鱼网站,下图为官网推特披露,目前该钓鱼网站已无法访问。

攻击类型

黑客攻击方式多样,以下列举几个使用的手法。

discord攻击手法1

- 攻击者通过社工获取项目方成员的一个discord权限账号

- 攻击者利用项目方的账号在频道发布了新公告,公告内容为攻击者制造的假的官网网站,并宣布可以独家购买部分东西

- 受害者访问该网站点击链接并试图购买,授权后会转账eth到攻击者钱包

discord攻击手法2

- 攻击者使用新账户or模仿受害者的账户加入discord,然后说你是诈骗犯,然后把你的id提供给服务器禁止受害者账号

- 然后攻击者伪装成管理员,与受害者联系以解除封禁,但是需要受害者证明自己是无辜的

- 攻击者要求远程桌面or屏幕共享,以表明你是无辜的,他们会让你Ctrl+Shirt+I查看控制台,在discord控制台会显示身份验证令牌

- 拿到令牌后,攻击者即可接管账户。

discord攻击手法3

- 由于nft特性,会有部分用户点对点交易nft,sudoswap,Nfttrader等交易平台鼓励用户私下交换彼此nft

- 攻击者会通过仿造交易平台,会生成一个订单确认的网站,双方确认后,智能合约自动进行。

- 沟通时攻击者会和受害者商议交换那些nft,等到交易的时候,攻击者提出修改数据,后向受害者发送诈骗链接。

- 双方确认后,钱包中nft会转移至攻击者钱包中。

discord攻击手法4

- 攻击者通过discord服务器,向不同社区批量私信成员,或冒充管理员以解决问题为由等理由,骗取钱包私钥,或发送虚假的钓鱼网站称可以免费领取nft。

- 用户一旦授权给虚假网站,账号内的nft等就会被盗走。

discord攻击手法5

- 在一些成熟的nft项目中,经常隔一段时间会发布合集,并且预告,攻击者会在其他网站制作好类似的合集,利用官网的话语,在discord社区等网站发送购买链接,真正的nft没有上线的时候会优先搜索名字接近的nft,有些攻击者为了效果,会提前制造几笔交易。

- 为了节省平台和项目方的抽成,社区成员之间进行私下交易,这个时候用户往往忽略了nft的真实性。

如何保护你的discord

对于普通用户

- 确保密码足够安全,使用字母数字特殊字符创建长的随机密码

- 开启2FA身份验证,密码虽然本身足够复杂但是不能依靠一个方式来保护

- 不要点击来自未知发件人或看起来可疑的链接,考虑限制谁可以与您私信。

- 不要下载程序或复制/粘贴你不认识的代码。

- 不要分享或屏幕共享你的授权令牌。

- 不要扫描任何来自你不认识的人或你无法验证其合法性的QR码。

对于服务器所有者

- 审核您的服务器权限,尤其是对于 webhook 等更高级别的工具。

- 进行任何更改时,请保持您的官方服务器邀请更新并在您的所有平台上可见,尤其是当您的大多数新服务器成员来自 Discord 以外的社区时。

- 同样,不要点击可疑或未知的链接!如果您的帐户遭到入侵,可能会对您管理的社区产生更大的影响。

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 零时科技 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

零时科技 || Four.meme 攻击事件分析2

2025-03-19

零时科技 || H2O 攻击事件分析

2025-03-18

【安全月报】| 2月份因漏洞、黑客和诈骗造成的损失约为 17.82 亿美元

2025-03-04