关于BWASP

BWASP是一款针对Web应用程序安全的开源工具,在该工具的帮助下,广大研究人员可以通过手工方式对Web应用程序进行漏洞分析。

BWASP工具可以通过对漏洞的分析来给广大研究人员提供预测信息,而无需对目标执行实际的渗透测试。

BWASP支持我们进行自动分析或手工分析。

功能介绍

当前版本的BWASP支持下列功能:

1、自动查找攻击向量(例如SQL注入和跨站脚本XSS等);

2、检测网站实现技术;

3、Log4J漏洞扫描(部分支持Java语言);

4、HTTP REST API;

5、分析结果具备指导性;

6、测试Payload选项(渗透测试);

工具下载

该项目基于Python 3开发,因此我们首先需要在本地设备上安装并配置好Python 3环境。

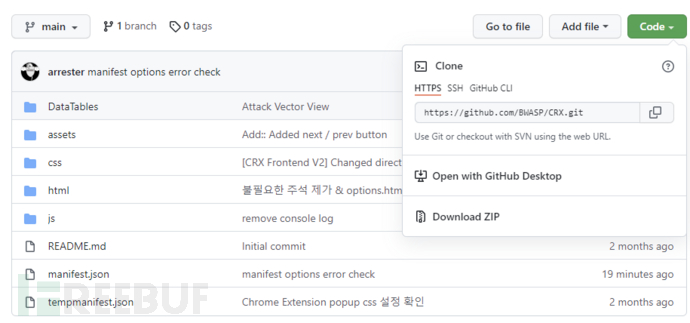

接下来,广大研究人员需要使用下列命令将该项目源码克隆至本地:

git clone https://github.com/BWASP/BWASP.git

下载完成后,使用下列命令并通过requirements.txt来安装该工具所需的依赖组件,然后运行BWASP:

pip3 install -r requirements.txt python3 start.py

工具使用

自动化分析-Python

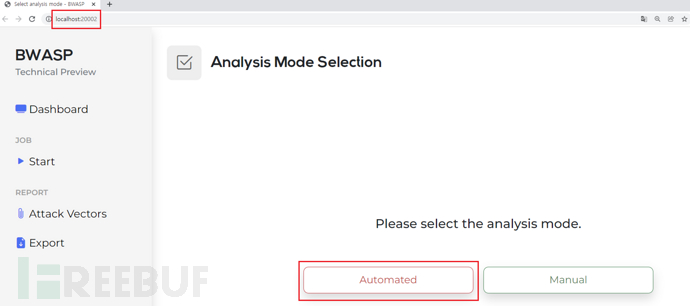

访问http://localhost:20002时,将能够看到两种方法,即自动分析和手工分析:

点击自动分析后,工具将执行自动分析功能。

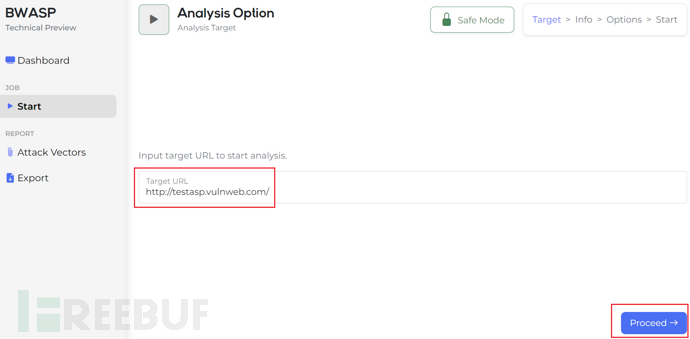

我们将目标URL设置为testasp,并点击“Proceed”按钮:

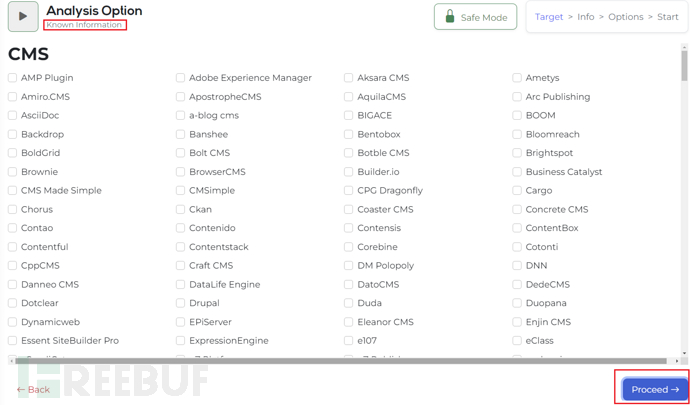

在这个界面,我们可以输入已知信息,选择对应的版本和环境之后,再次点击“Proceed”按钮:

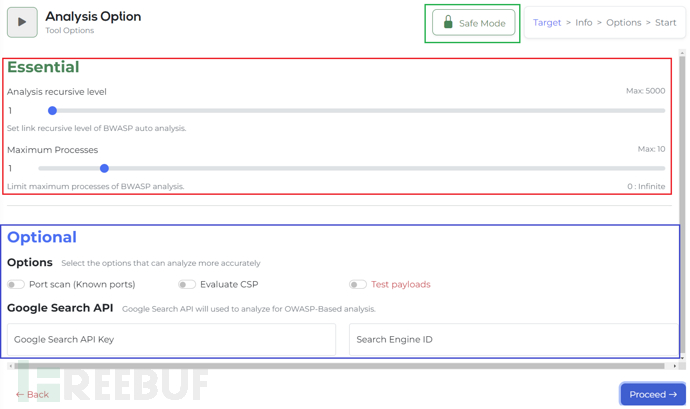

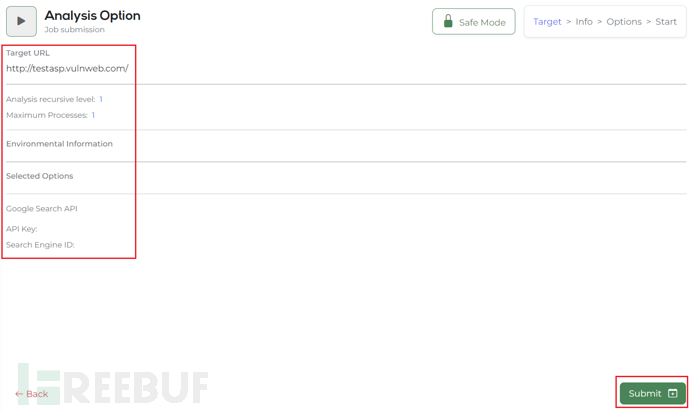

分析递归等级是一个可选项,可以指定爬虫的搜索等级:

继续操作后,可以检查最终输入的所有信息:

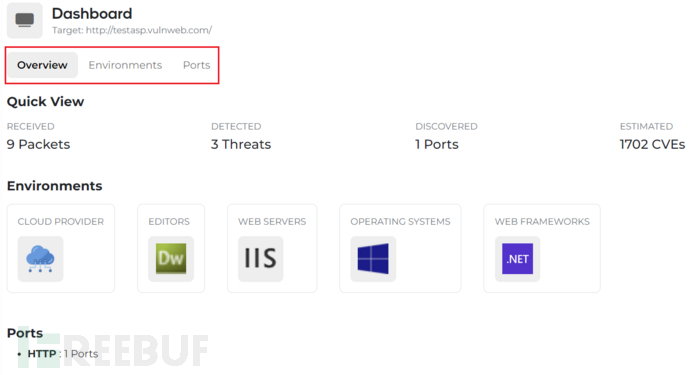

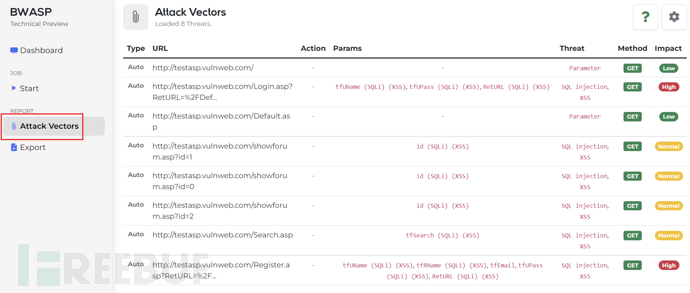

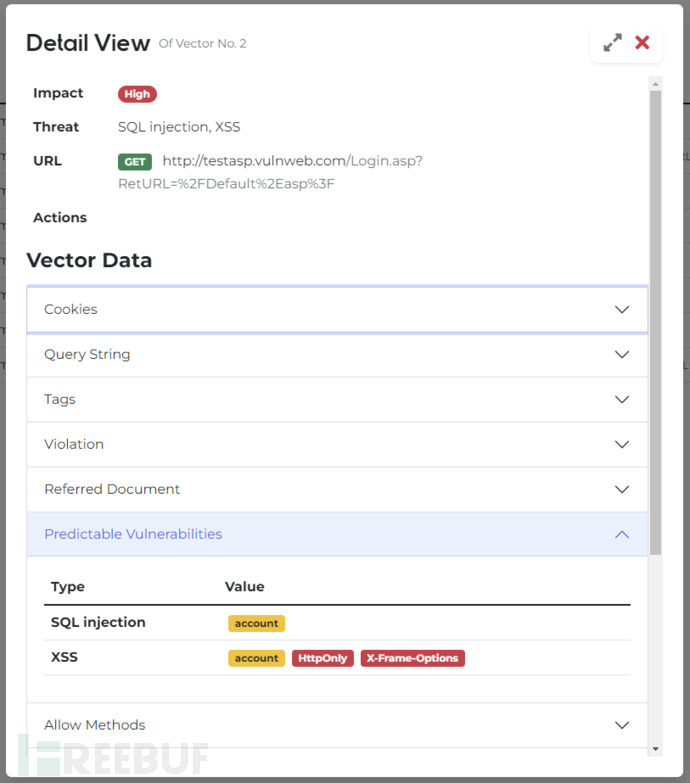

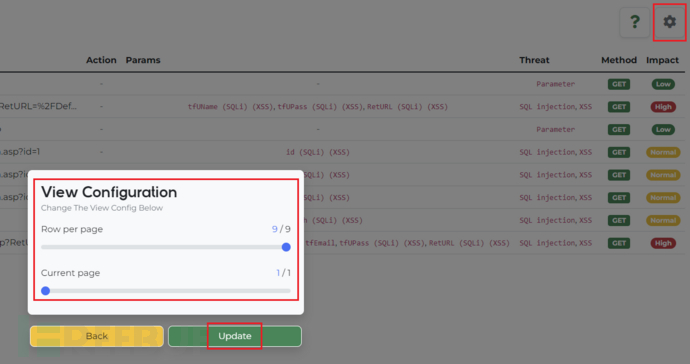

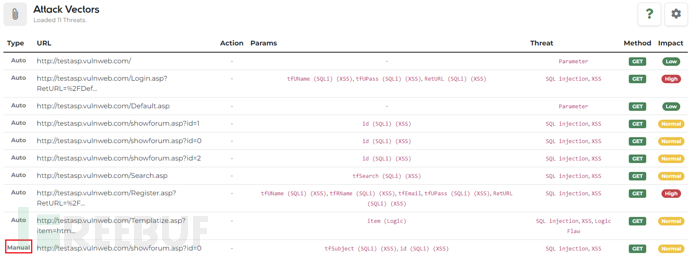

点击“Submit”按钮之后,便会开始分析,分析后的结果将如下图所示:

手动分析-Chrome插件

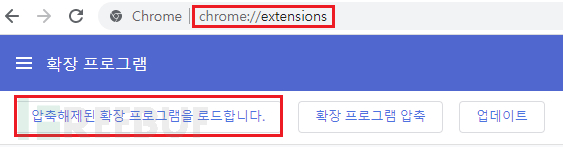

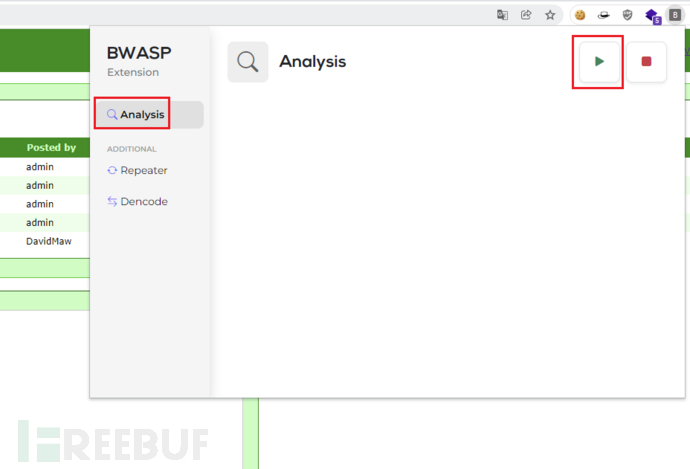

首先安装BWASP的Chrome插件程序,并注册Chrome插件,然后加载插件:

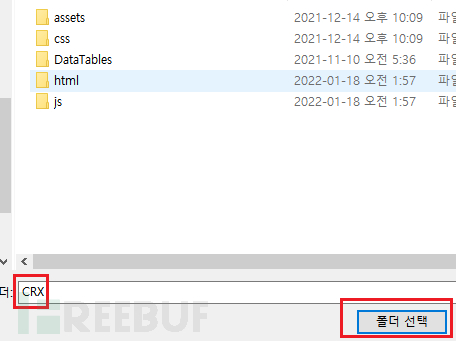

切换到插件目录,并激活插件:

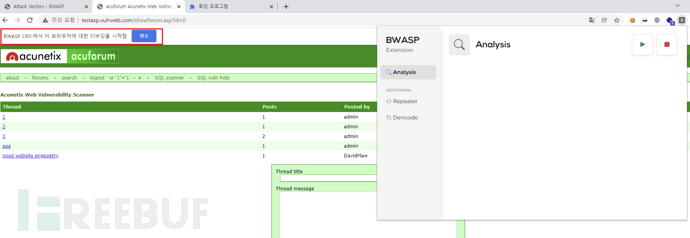

由于手工分析和自动分析需要使用相同的数据库和URL,因此启动方法必须是自动分析以使用相同的数据库:

如上图所示,手动分析按钮在右上角。

在完成登录和身份验证等过程后,可以使用chromium扩展程序进行进一步分析。

这里提供了一个调试功能,如果想要接收对应页面的信息,可以在每次点击开始按钮之后,按下F5刷新:

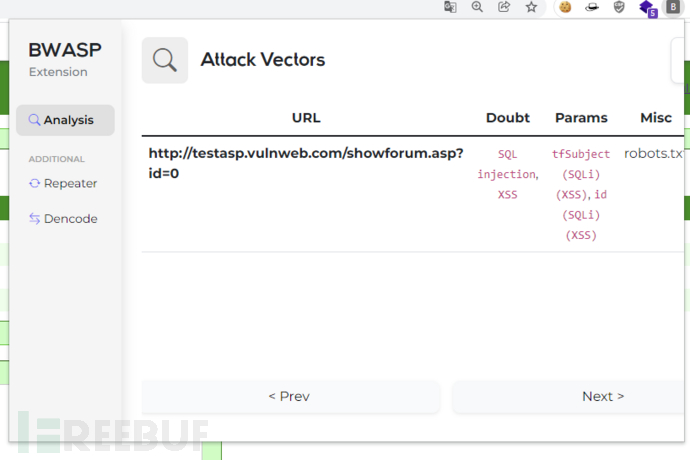

通过Python Flask攻击向量接收和检测信息:

手工分析生成的结果如下图所示:

项目地址

BWASP:【GitHub传送门】

参考资料

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)