URL是前几关是一样的!!!

http://localhost/xss-labs/level19.php?arg01=a&arg02=b

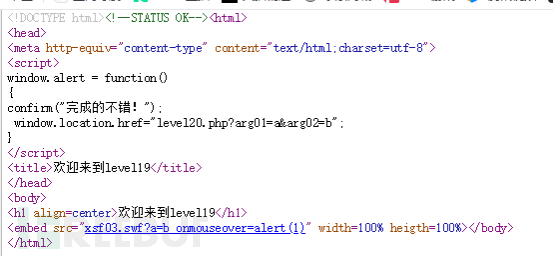

查看源代码:

又是一样的?

第三次,PAYLOAD走起!!!手动构造

http://localhost/xss-labs/level19.php?arg01=a&arg02=b+onmouseover=alert(1)

这次没有弹,我们看一下源代码:

可以看到这次传入的PAYLOAD位于双引号之内!!!如果想要成功执行js代码肯定需要去闭合标签,但是此处应该还是会用htmlspecialchars()函数进行处理,所以无法成功闭合。

Flash产生的xss问题主要有两种方式:

1、加载第三方资源。 2、与javascript通信引发XSS。

小知识:常见的可触发xss的危险函数有:

getURL navigateToURL ExternalInterface.call htmlText loadMovie等。

你们还记得,这个吗?

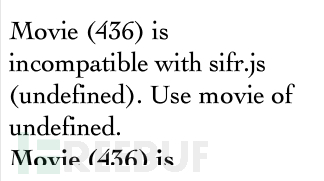

这里可以看到flash里面提示sifr.js是没有定义的,这不仅仅是个图片。。。

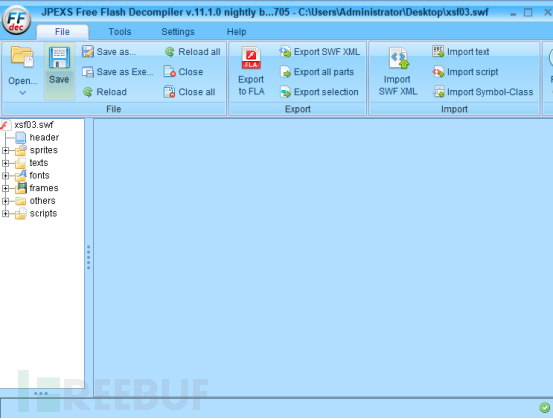

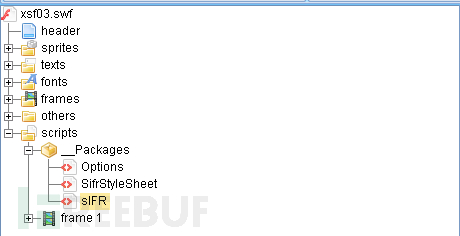

需要对flash进行反编译查看源码,使用的是jpexs。

通过在URL输入链接:http://localhost/xss-labs/xsf03.swf

把该文件下载下来!!!

收集的信息包含:

sifr.js和xsf03.swf文件。

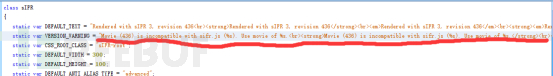

在此脚本中找到了flash显示的信息,关键在%s这里。

首先搜索sifr,看看有没有可疑信息!!!红线部分为显示在该首页的部分!!!

对比下图可见:(undefind)/undefined 内容都为可以传递的值!!!

关键在%s这里。

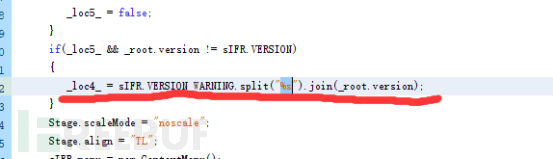

接着去定位%s,

这里先把VERSION.WARNING以%s打散成数组,然后再以version的方式组合成字符串。

搜索了一圈,并没有version,哎,对flash太不熟悉了,只通过p-code发现了这样的一个东西

感觉是通过url里面获取变量的,于是构造了一个尝试arg01=version&arg02=123,原因是php里面是这样传参的,必须是两个值。

http://localhost/xss-labs/level19.php?arg01=version&arg02=123

尝试了大量xss语句发现,只有<a>这种可以,如果是img或者svg后面都会不完整,所以就构造了语句arg01=version&arg02=<a href="javascript:alert(/xss/)">xss</a>

http://localhost/xss-labs/level19.php?arg01=version&arg02=%3Ca%20href=%22javascript:alert(/xss/)%22%3Exss%3C/a%3E

感谢多位大佬:

https://blog.csdn.net/u014029795/article/details/103213877

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)