0x00 前言

大家好,本篇文章主要主要针对于安全圈中小白该如何拿到CNVD证书做一个简单的指引,本人也是还没有毕业,目前正在实习中的渗透测试工程师也是一名网络安全爱好者,希望通过FREEBUF这个平台和大家一起交流网络安全技术,文章技术性不是很强,请各位大佬勿喷。

0x01 CNVD证书获取条件

1.事件型

事件型漏洞必须是三大运营商(移动、联通、电信)的中高危漏洞,或者党政机关、重要行业单位、科研院所、重要企事业单位(如:中央国有大型企业、部委直属事业单位等)的高危事件型漏洞才会颁发原创漏洞证书。

2.通用型

这里我们主要介绍通用型漏洞证书获取方式,通用型发证要求为中高危漏洞且漏洞评分不小于4.0(这里说白了就是低危不发证),通用型证书获取方式需要满足两个条件:

1)需要给出漏洞证明案例至少十起(例如:一个建站平台下的十个网站都存在SQL注入,你就需要提供这十个网站的URL,具体漏洞复现方式需要在你上传的doc文件中至少详细复现3~5个,剩下的只需要将URL附上即可)。

2)发现的漏洞相应的公司规模要以及注册资金要相应比较多,反之可能提交的漏洞会被打下来(CNVD要求公司的注册资金必须不小于五千万,但在实际情况中可能不需要这么多,只要不是太小的公司就可以)。

详细审核以及处置流程请移步https://www.cnvd.org.cn/webinfo/list?type=16

0x02 小白如何发现通用型漏洞

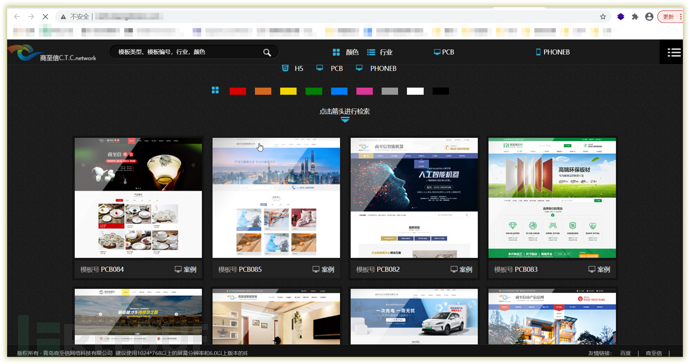

1.通过建站平台发现漏洞

在我们日常挖洞的过程中可能已经错过了很多次拿证的机会,所以想拿到证书一定要细心,在网站的下面我们很容易看到一个技术支持类的字眼,这里可能就是提供技术支持的厂商,可能是建站平台也可能是别的什么公司。

通过Google搜索厂商我们很容易就可以找到这个厂商,发现其是一个建站平台,因为上面网站存在SQL注入,所以使用过这个建站平台模板的网站都有可能存在注入,这就是一个拿证思路。是不是有一种错过十万本证书的感觉......

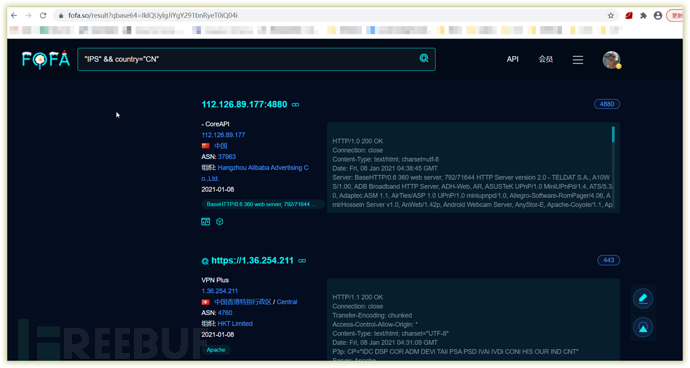

2.利用搜索引擎发现各大厂商安全产品弱口令

这里我们一定要用好Google 、Fofa等搜索引擎,了解这些搜索引擎的语法规则。因为这些搜索引擎可以让我们快速发现漏洞,大大节省我们工作量。

各大厂商的产品在出厂时大多都设置了弱口令,而且大多数产品包括安全产品都不会设置登录后强制修改密码,所以很多安全产品或者网络设备都存在弱口令的问题,这时我们就可以通过Fofa来搜索一些做了外网映射的设备。

通过FOfa我们可以找到安全产品,我们通过Google 搜索我们可以找到对应设备的弱口令,运气好的话admin/admin就进去了......,然后我们就可以通过特定搜索某些设备来收集十个以上可以用弱口令登录的就可以提交CNVD了,大佬的话可以通过弱口令进去发现更多更有价值的漏洞。

3.通过白盒审计CMS发现漏洞

这种方式就需要有一定的代码审计功底,并不适合小白。但是通过后期的不断努力,也一定可以实现的,毕竟打工人也是有梦想的!!!

通过发现网站中使用的网站框架或者CMS,我们可以从GitHub或者Google等搜索引擎 拿到网站源码进行代码审计发现代码中存在的漏洞。

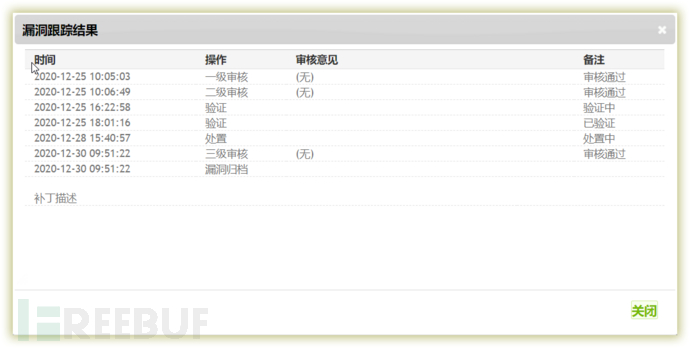

0x03 CNVD证书审批流程

CNVD证书下发流程分为:一级审核、二级审核、漏洞验证、漏洞处置、三级审核、漏洞归档

这里三级审核是CNVD对你提交漏洞进行复现的过程,也是最重要的一步,一般一审和二审都会通过,拿不拿的到证书关键就在于三级审核是否能通过,只要通过三级审核基本证书就到手了。

现在CNVD审核好像变快了,从提交漏洞到拿到证书一般周期为半个月左右。

最后附上两张刚拿到的证书助助兴

0x04 总结

上述就是我在挖CNVD时发现的一些拿证技巧,给大家尤其是小白分享出来一起学习,CNVD证书不管是从面试还是对自己技术的提升都有一定的帮助。最后网络安全还是需要自己不断学习,不断提升自己的技能才可以在这个行业站住脚根,因为自己目前也是在实习且学习阶段,也是第一次发帖,其中什么问题请大佬们留言指正,小弟也会虚心学习。谢谢大家!

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)