代码审计是使用静态分析发现源代码中安全缺陷的方法,辅助开发或测试人员在软件上线前较为全面地了解安全问题,防患于未然,因此一直以来都是学术界和产业界研究的热点,并已成为安全开发生命周期 SDL 和 DevSecOps 等保障体系的重要技术手段。

360代码卫士团队基于自主研发的国内首款源代码安全检测商用工具,以及十余年漏洞技术研究的积累,推出“缺陷周话”系列栏目。每周针对 CWE、OWASP 等标准中的一类缺陷,结合实例和工具使用进行详细介绍,旨在为广大开发和安全人员提供代码审计的基础性标准化教程。

1、不安全的随机数

随机数应用广泛,最为熟知的是在密码学中的应用,随机数产生的方式多种多样,例如在JAVA程序中可以使用 java.util.Random 类获得一个随机数,此种随机数来源于伪随机数生成器,其输出的随机数值可以轻松预测。而在对安全性要求高的环境中,如 UUID 的生成,Token 生成,生成密钥、密文加盐处理。使用一个能产生可能预测数值的函数作为随机数据源,这种可以预测的数值会降低系统安全性。本文以JAVA语言源代码为例,分析不安全的随机数缺陷产生的原因以及修复方法。 详见CWE ID 330: Use of Insufficiently Random Values (http://cwe.mitre.org/data/definitions/330.html)。

2、 不安全的随机数的危害

在加密函数中使用不安全的随机数进行加密操作导致可预测的加密密钥,如果攻击者能够登录到系统的话,就可能计算出前一个和下一个加密密钥,导致破解加密信息。

从2018年1月至2019年3月,CVE中共有11条漏洞信息与其相关。部分漏洞如下:

| CVE | 概述 |

|---|---|

| CVE-2018-1474 | 在 random.c 的 random_get_bytes 中,由于不安全的默认值,可能会导致随机性降低。这可能导致通过不安全的无线连接进行本地信息泄露,而无需额外的执行权限。产品:Android版本:Android-7.0 Android-7.1.1Android-7.1.2 Android-8.0 Android-8.1 Android-9。AndroidID:A-117508900。 |

| CVE-2018-18531 | kaptcha 2.3.2中 的 text / impl / DefaultTextCreator.java,text / impl / ChineseTextProducer.java和text/ impl / FiveLetterFirstNameTextCreator.java 使用 Random(而不是 SecureRandom)函数生成 CAPTCHA 值,这使远程攻击者更容易通过爆破绕过预期的访问限制。 |

| CVE-2018-16031 | Socket.io 是一个实时应用程序框架,通过 websockets 提供通信。因为 socket.io0.9.6 和更早版本依赖于Math.random() 来创建套接字ID,所以ID是可预测的。攻击者能够猜测套接字 ID 并获得对 socket.io 服务器的访问权限,从而可能获取敏感信息。 |

3、示例代码

示例源于 WebGoat-8.0.0.M24 (https://www.owasp.org/index.php/Category:OWASP_WebGoat_Projet),源文件名:PasswordResetLink.java。

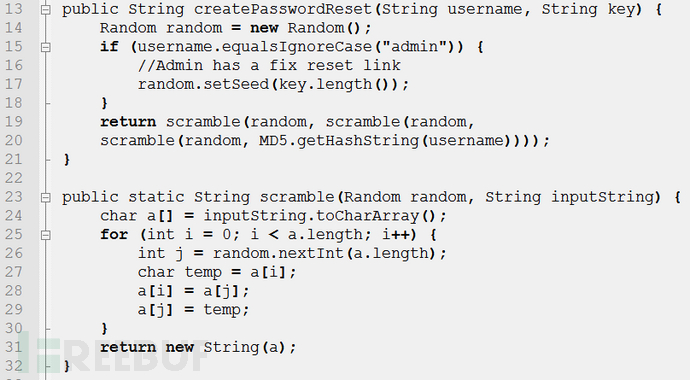

3.1缺陷代码

上述示例代码操作是期望生成一个随机密码,在第14行实例化一个伪随机数对象 random,在第15行对用户名进行判断,当用户名为 “admin” 时,为随机数设置种子,否则调用 scramble() 函数。 Scramble() 函数进行调用,将进行MD5处理后的 username 进行随机打乱后的返回值再次传入 scramble() 函数进行打乱。实际上对 username 进行了两次的 MD5 转换和打乱。其中,在第14行使用了能够预测的随机数,为了使加密数值更为安全,必须保证参与构造加密数值的随机数为真随机数。

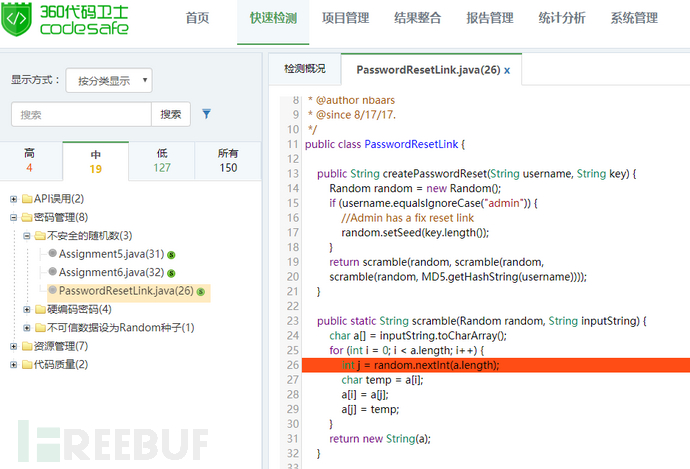

使用360代码卫士对上述示例代码进行检测,可以检出“不安全的随机数”缺陷,显示等级为中。在代码行第26行报出缺陷,如图1所示:

图1:不安全的随机数的检测示例

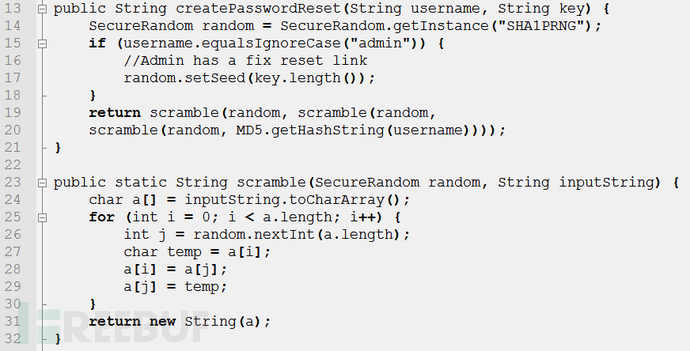

3.2 修复代码

在上述修复代码中,第14行使用 SecureRandom 类使用 SHA1PRNG 算法来实例化 random 对象, SecureRandom 类提供了加密的强随机数生成器,可以生成不可预测的随机数。

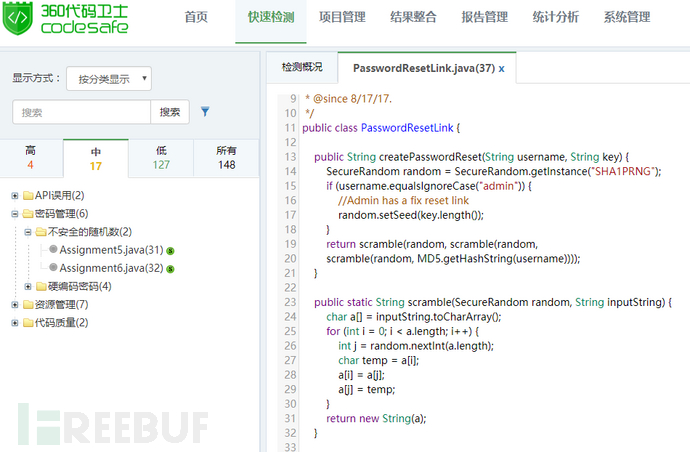

使用360代码卫士对修复后的代码进行检测,可以看到已不存在“不安全的随机数”缺陷。如图2:

图2:修复后检测结果

4、如何避免不安全的随机数

在安全性要求较高的应用中,应使用更安全的随机数生成器,如 java.security.SecureRandom 类。

关联阅读

扫一扫,发现更多精彩

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)