Mozilla已经正式确认,最近披露的 Meltdown和Spectre CPU漏洞 —— 可能通过 Web 站点内容(比如JavaScript文件)进行漏洞利用,也就是说,用户可能因为访问某个网页而被提取信息。

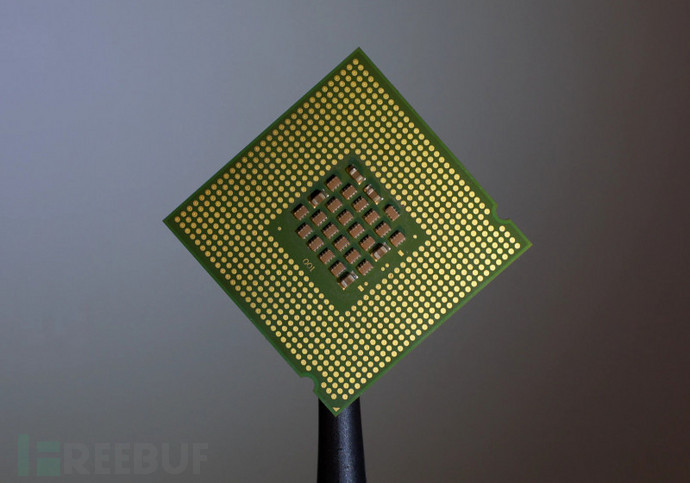

这两个漏洞来自Google Zero Project 安全研究团队,几乎影响到自 1995 年以来生产的所有CPU。这些漏洞影响会影响台式机,笔记本电脑,服务器,智能手机,智能设备以及云服务中的CPU。

谷歌表示,这两个漏洞可以被利用来窃取当前在计算机上进行处理的数据,其中包括存储在密码管理器或浏览器中的密码,个人照片,电子邮件,即时消息,甚至是商业信息,和其他关键文件。

Mozilla 证实了最糟糕的后果

在 FreeBuf 昨天的报道《芯片级安全漏洞后续》中,谷歌发布的研究成果中并没有提供具体的攻击方法,但很多阅读了学术研究报告的安全专家表示,基于网络的攻击形态是完全可能的。也就是说,并非是在本地执行恶意代码。

谷歌成果公开的几个小时之后 Mozilla证实了这种猜测,Meltdown和Spectre漏洞都可以远程利用!只需要通过网站页面的JavaScript文件就可以实施攻击。

“我们的内部实验已经证实了,这种攻击可以使用web方式读取不同来源的私人信息”

FireFox在 2017年11月版本中加入了防范措施

FireFox57版本中加入了一些防范策略,来阻止此类内存数据泄漏的攻击,但Mozilla 同时也表示,这会降低Firefox部分功能的精度。

“ 这不是一个彻底的解决方案,而只是个追求效率和用了点小聪明的解决方法。”

具体来说,在所有 FireFox 57版本开始:

- performance.now()会将降低到20μs。

- SharedArrayBuffer功能会在默认情况下处于禁用状态。

Mozilla表示,他们会致力于更彻底地消除信息泄露的源头。

Google Chrome 64 版本将在1月23日发布

Mozilla已经部署了修补程序,但 Chrome 还没有发布具备防范功能的新版本。

有趣的是,Google团队才是最早发现了这两个漏洞的一方。按照谷歌的说法,Chrome浏览器将在1月23日发布缓解措施,以防止在 Chrome 64中 发生Meltdown和Spectre 恶意攻击。而在此之前,Google 建议用户启用它在 Chrome 63中发布的新安全功能,称为严格站点隔离。

其他厂商,包括微软,也发布了补丁。建议所有用户尽快更新到 Firefox 57,并在发布后尽快更新到 Chrome 64 版本。

本次漏洞利用的Web攻击会是 最危险 的,因为这种形态下攻击会非常容易实施。

攻击者可以诱导用户访问存在恶意JavaScript的站点,并利用 JavaScript 通过网站广告感染大量用户;攻击者还可以干脆侵入网站并实施下载攻击,而用户无法发现这个合法网站已经遭受入侵。

截止目前,尚未明确苹果如何修复Safari浏览器。

*参考来源:bleepingcomputer/lawfareblog/ mashable,编译Elaine,转载请注明FreeBuf.COM